Install SSL Certificate in Active Directory

Hire2Retire communique avec Active Directory pour exécuter les événements du cycle de vie tels que l'embauche, la réembauche, le changement de rôle, la résiliation et divers congés. Pour garantir que ces événements du cycle de vie sont exécutés sur un canal sécurisé et chiffré, la connexion AD doit utiliser LDAPS au lieu du LDAP standard.

Ce guide explique comment :

- Configurez une **Autorité de certification (CA) ** sur le serveur AD.

- Créez et émettez un modèle de certificat personnalisé pour la communication LDAPS.

- Générez, exportez et convertissez le certificat au format requis.

- Installez et configurez le certificat sur le serveur de connecteur**Hire2Retire ** pour activer LDAPS.

Étape 1 : Installation de l'autorité de certification, création et exportation du certificat¶

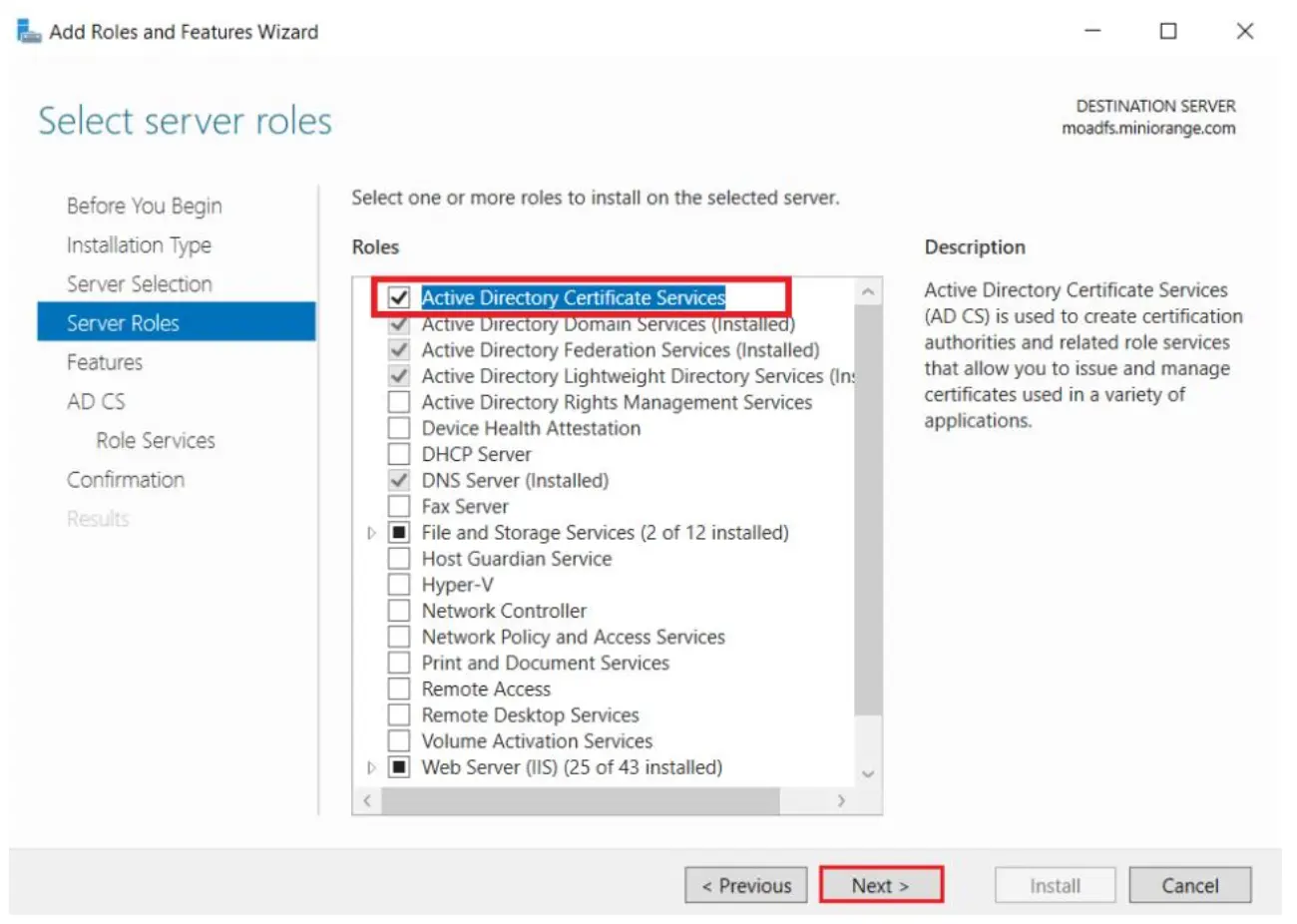

1.1 Installer le rôle « Services de certificats Active Directory »¶

-

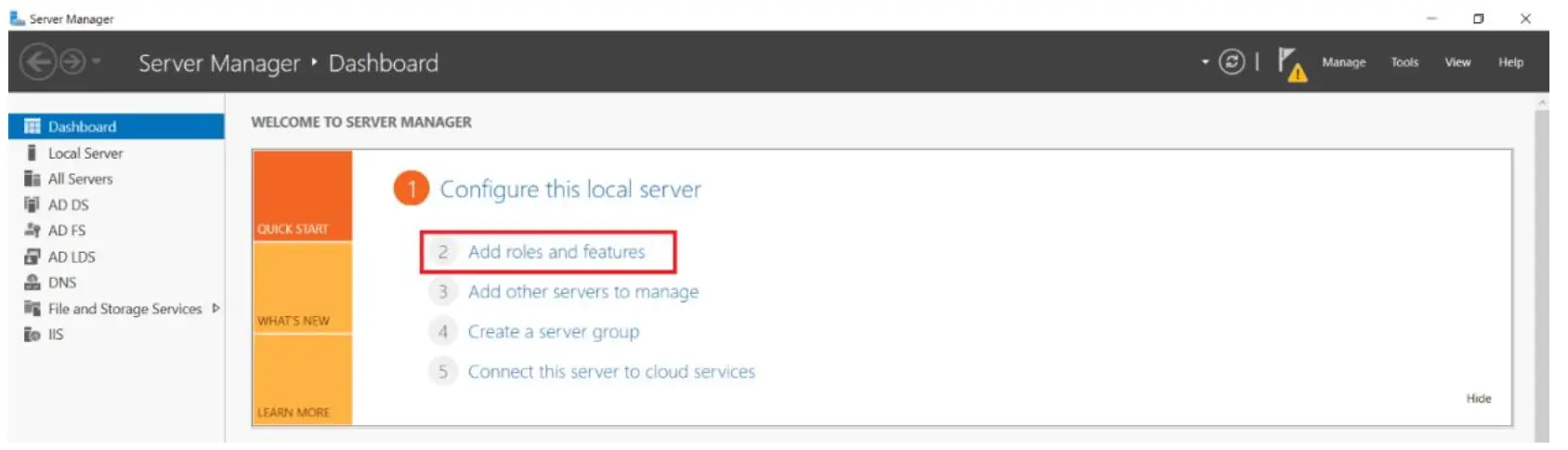

Sur votre ordinateur Windows Server, ouvrez : Démarrer → Gestionnaire de serveur → Ajouter des rôles et des fonctionnalités

-

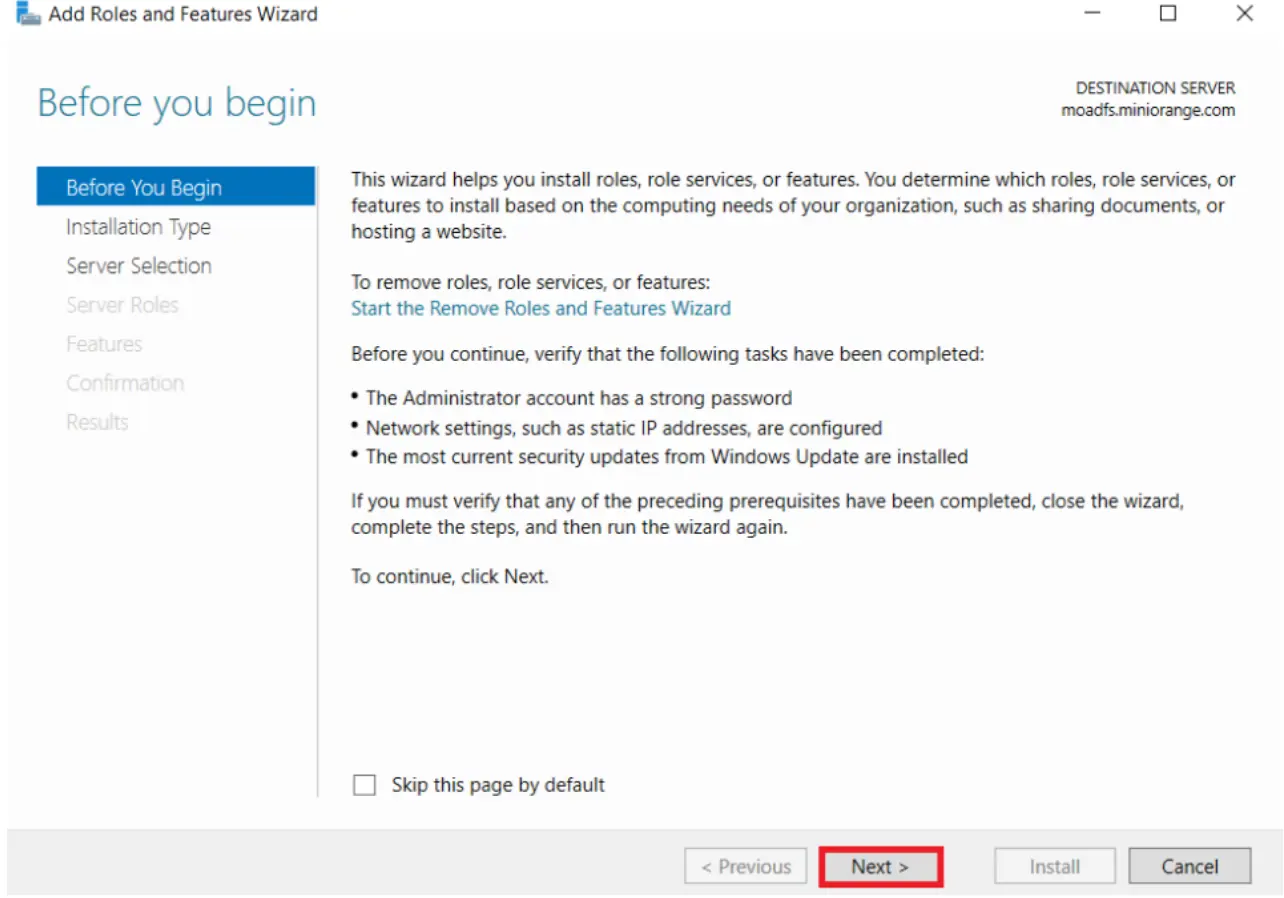

Cliquez sur Prochain.

-

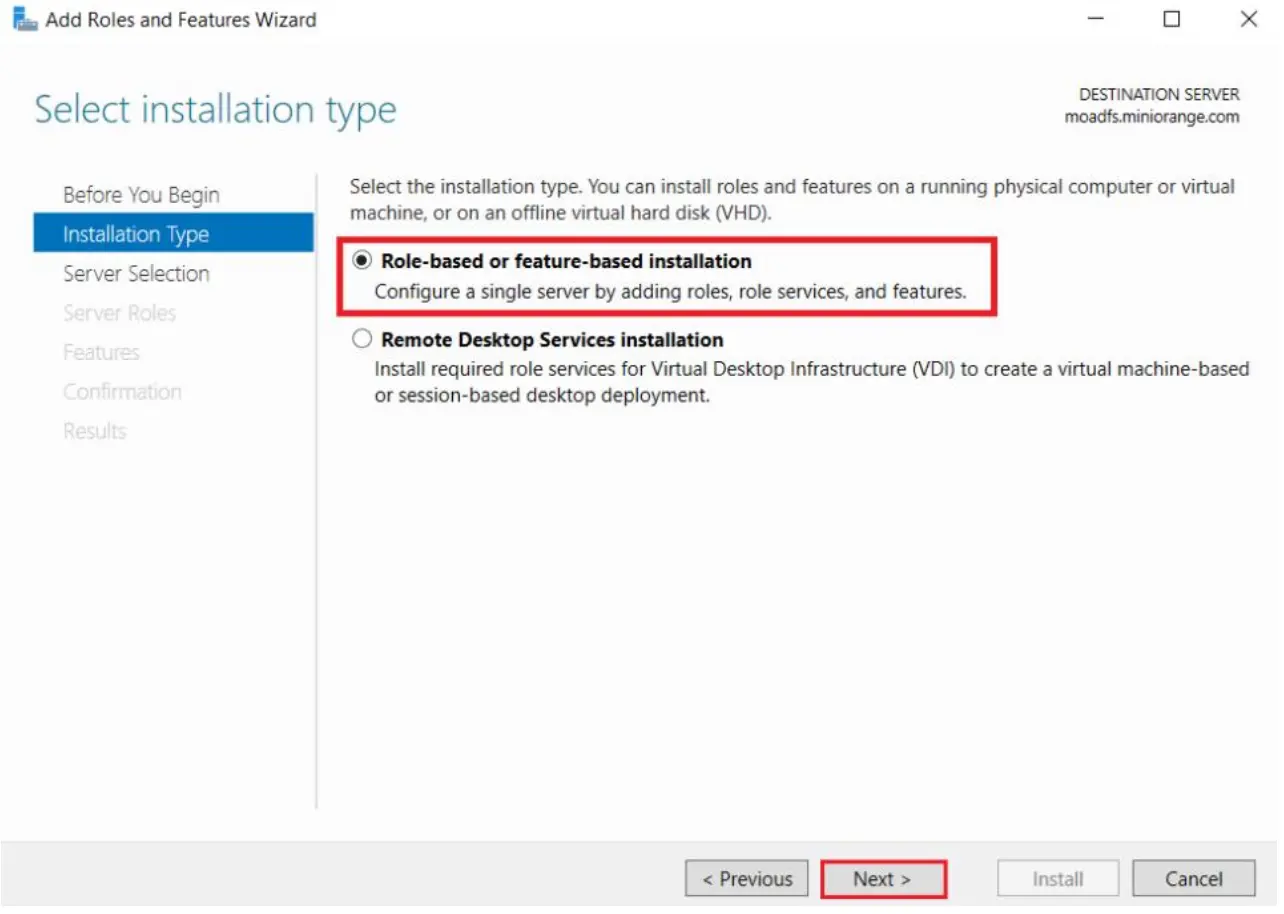

Choisissez Installation basée sur les rôles ou les fonctionnalités, puis cliquez sur Suivant.

-

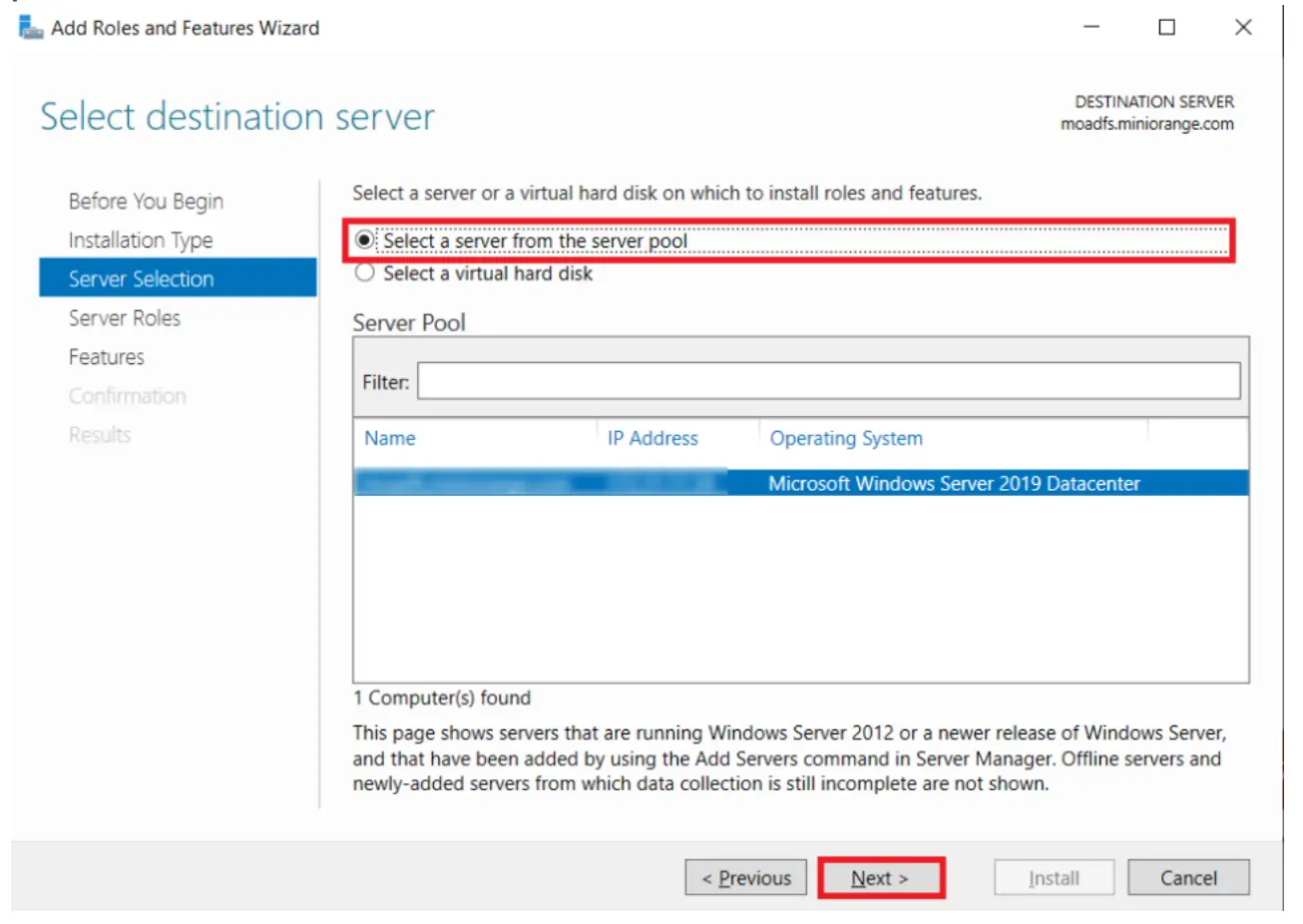

Sélectionnez un serveur dans le pool de serveurs, choisissez votre serveur LDAP, puis cliquez sur Prochain.

-

Dans la liste des rôles, cochez Active Directory Certificate Services (AD CS) ** et cliquez sur Suivant**.

-

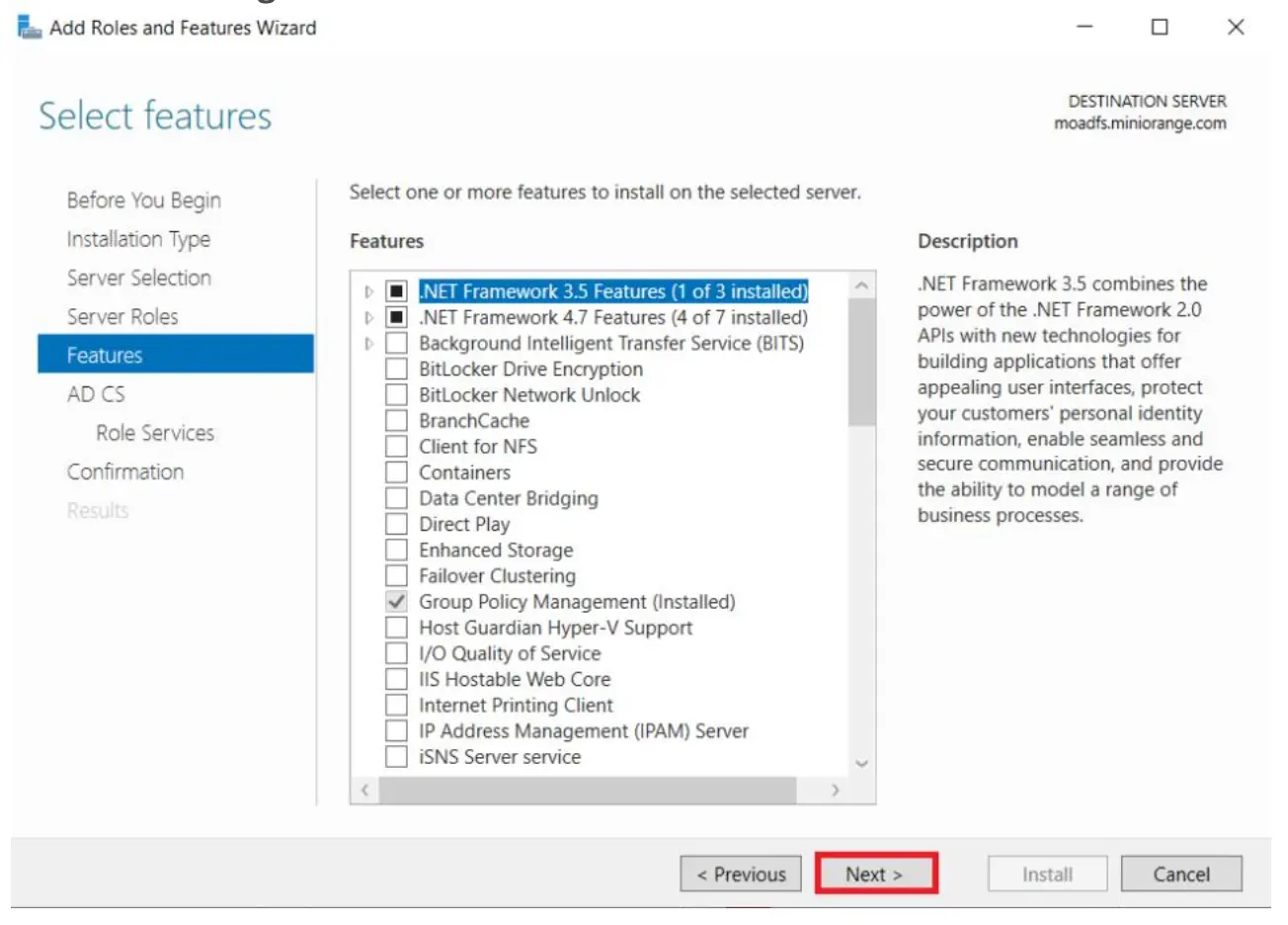

Ignorez la sélection des fonctionnalités, cliquez sur Prochain.

-

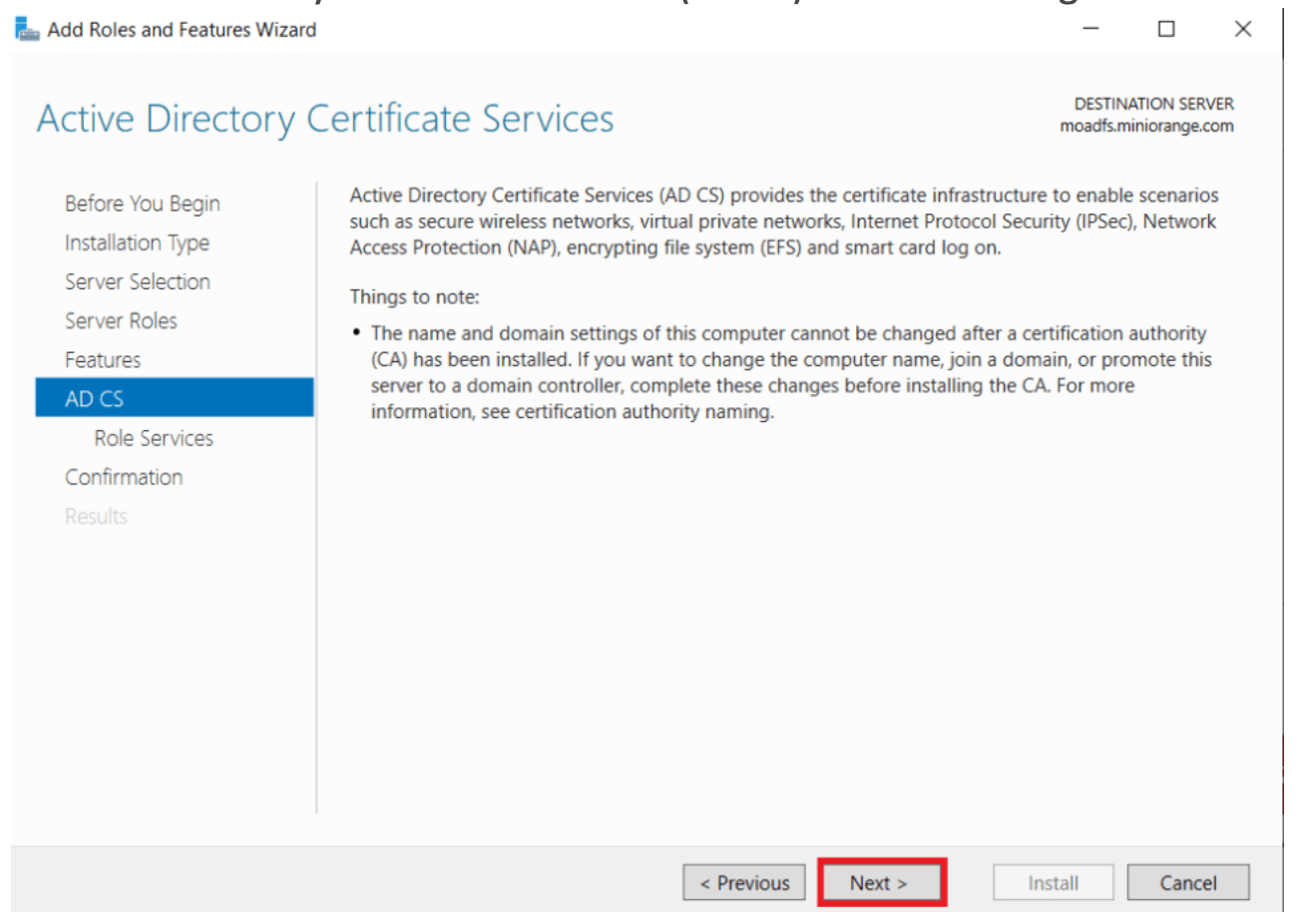

Dans la section AD CS, ne sélectionnez rien et cliquez sur Prochain.

-

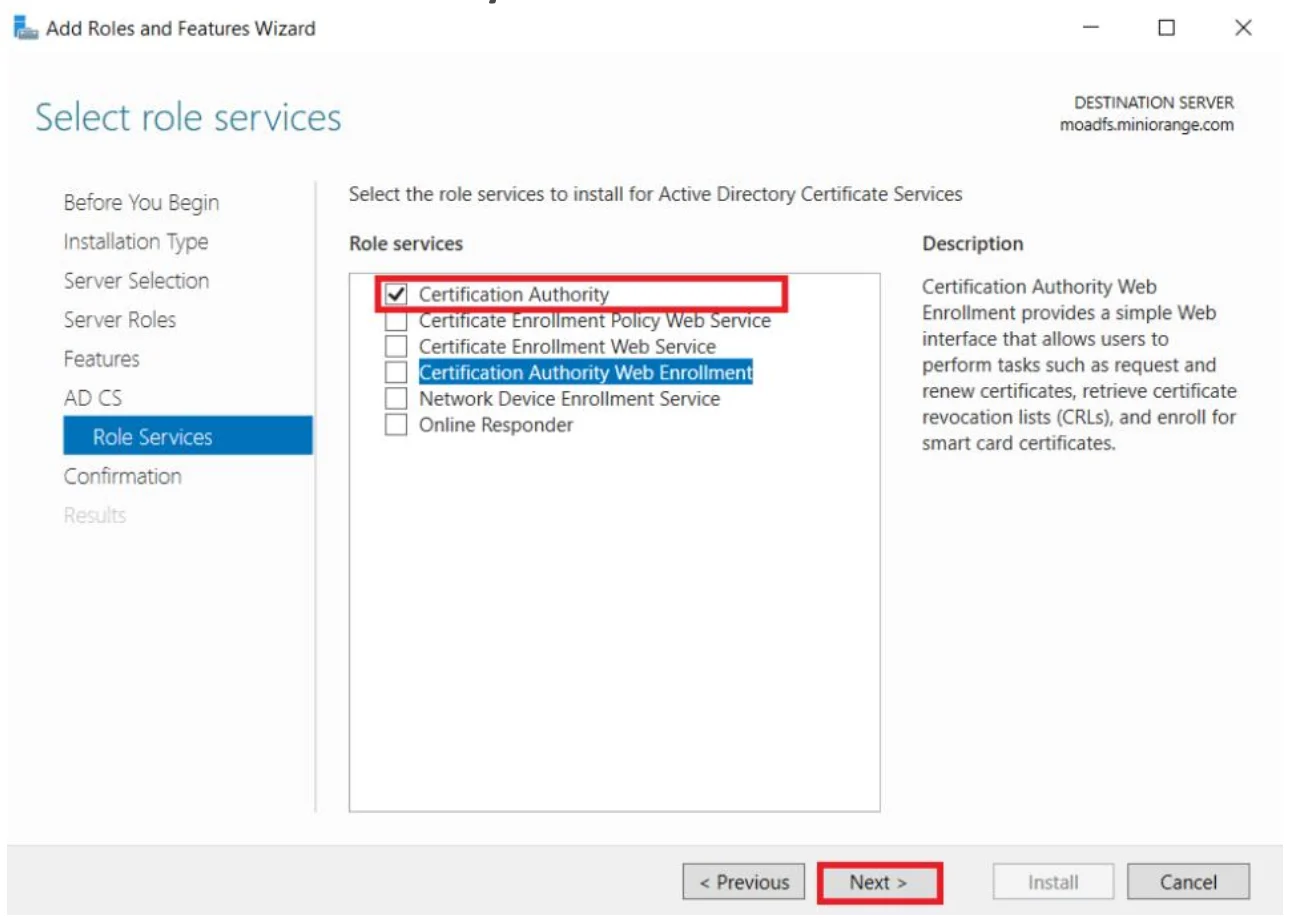

Cochez Autorité de certification et cliquez sur Prochain.

-

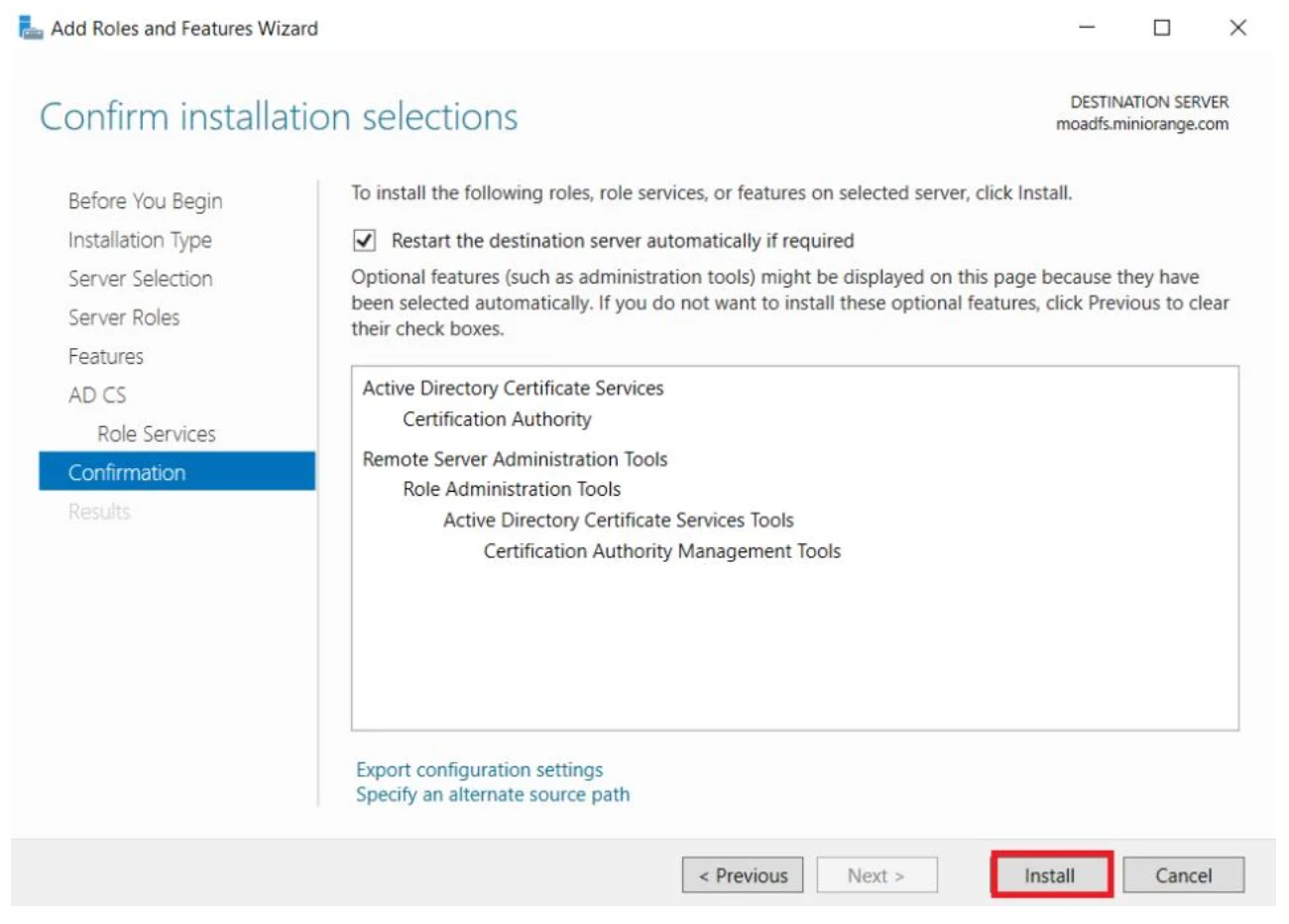

Cliquez sur Installer pour commencer l'installation.

-

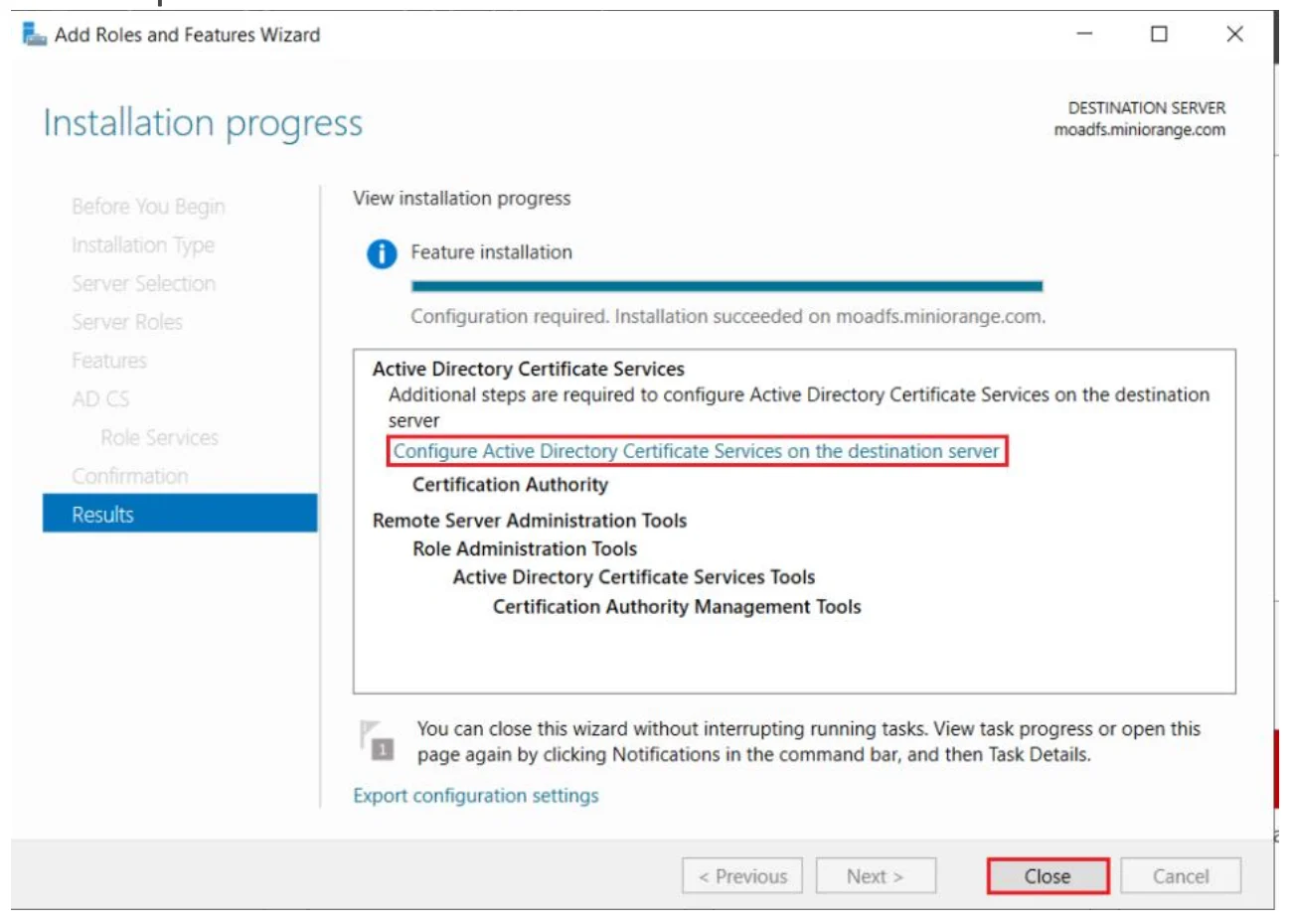

Une fois terminé, cliquez sur Configurer les services de certificats Active Directory sur le serveur de destination, puis sur Fermer.

-

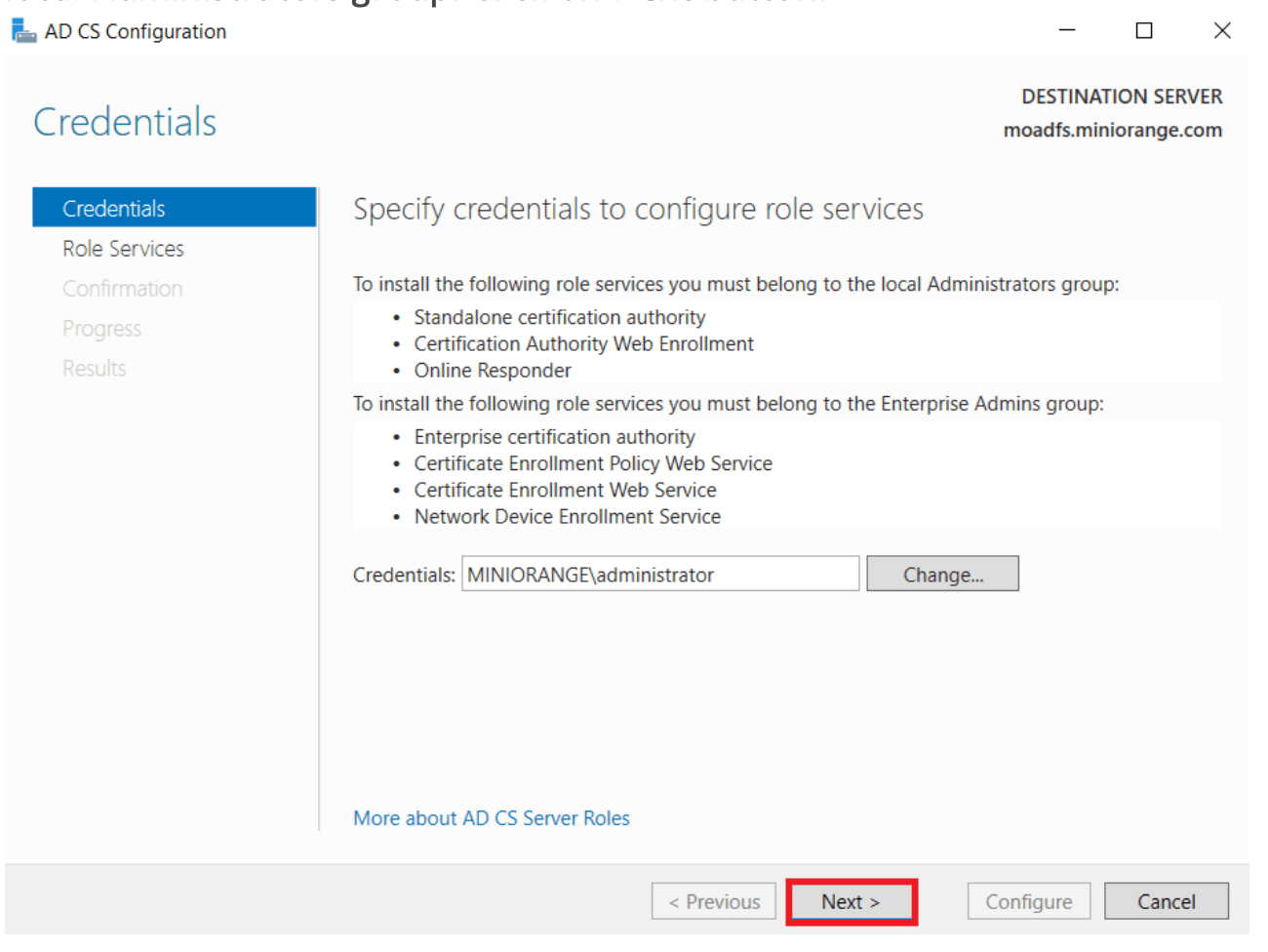

Utilisez l'administrateur actuellement connecté pour la configuration et cliquez sur Prochain.

-

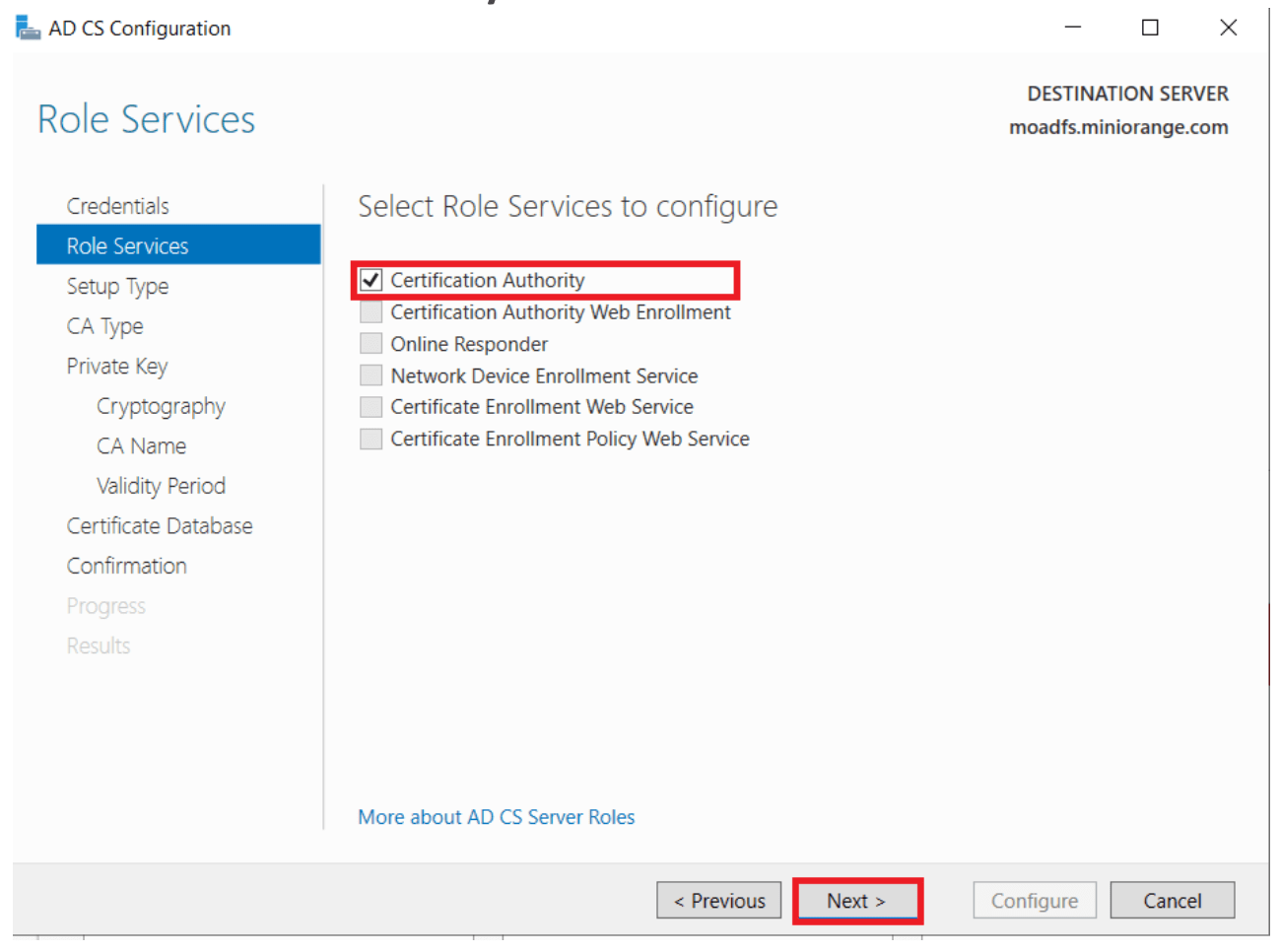

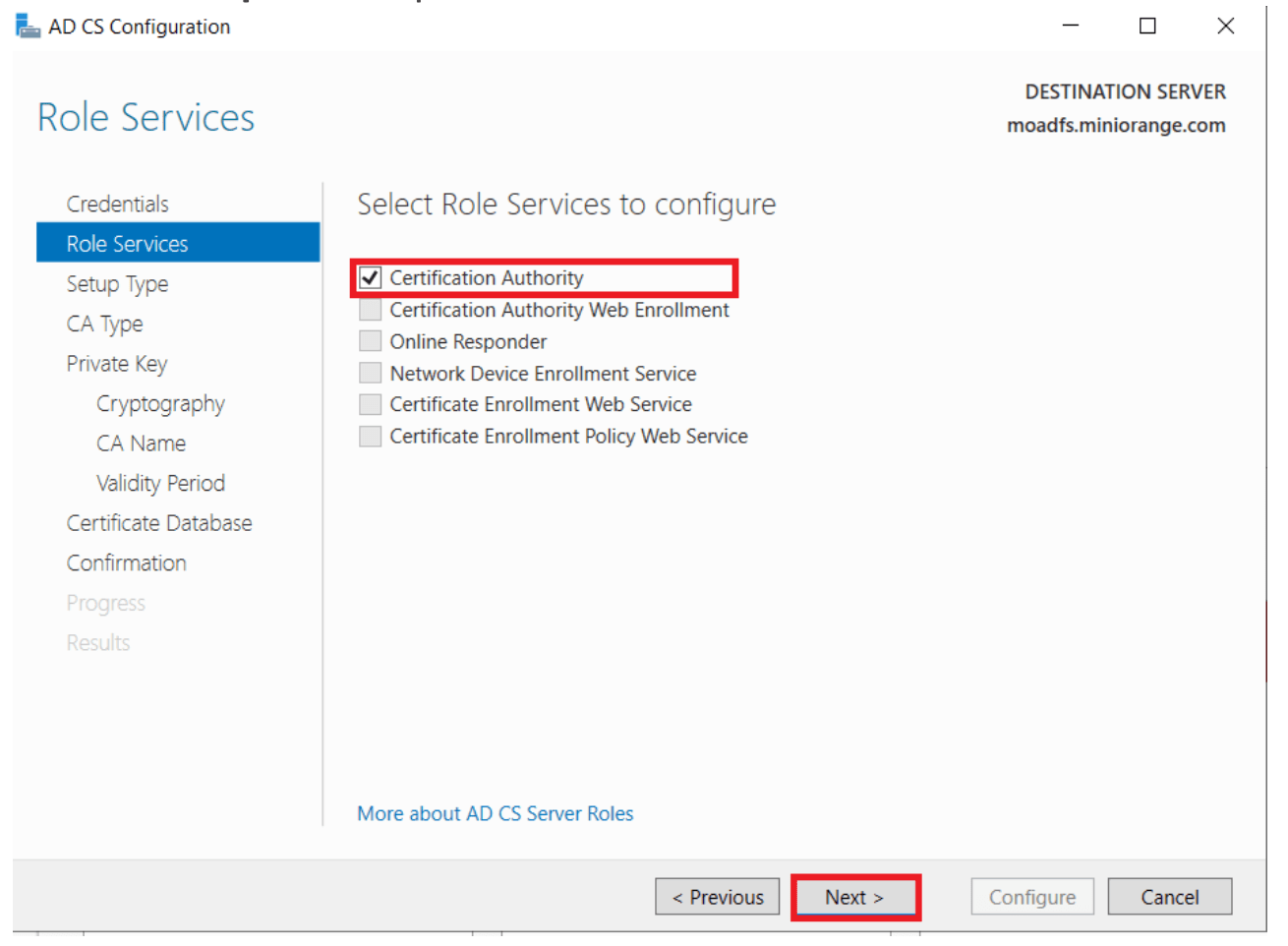

Cochez à nouveau Autorité de certification et cliquez sur Prochain.

-

Choisissez Enterprise CA, puis cliquez sur Next.

-

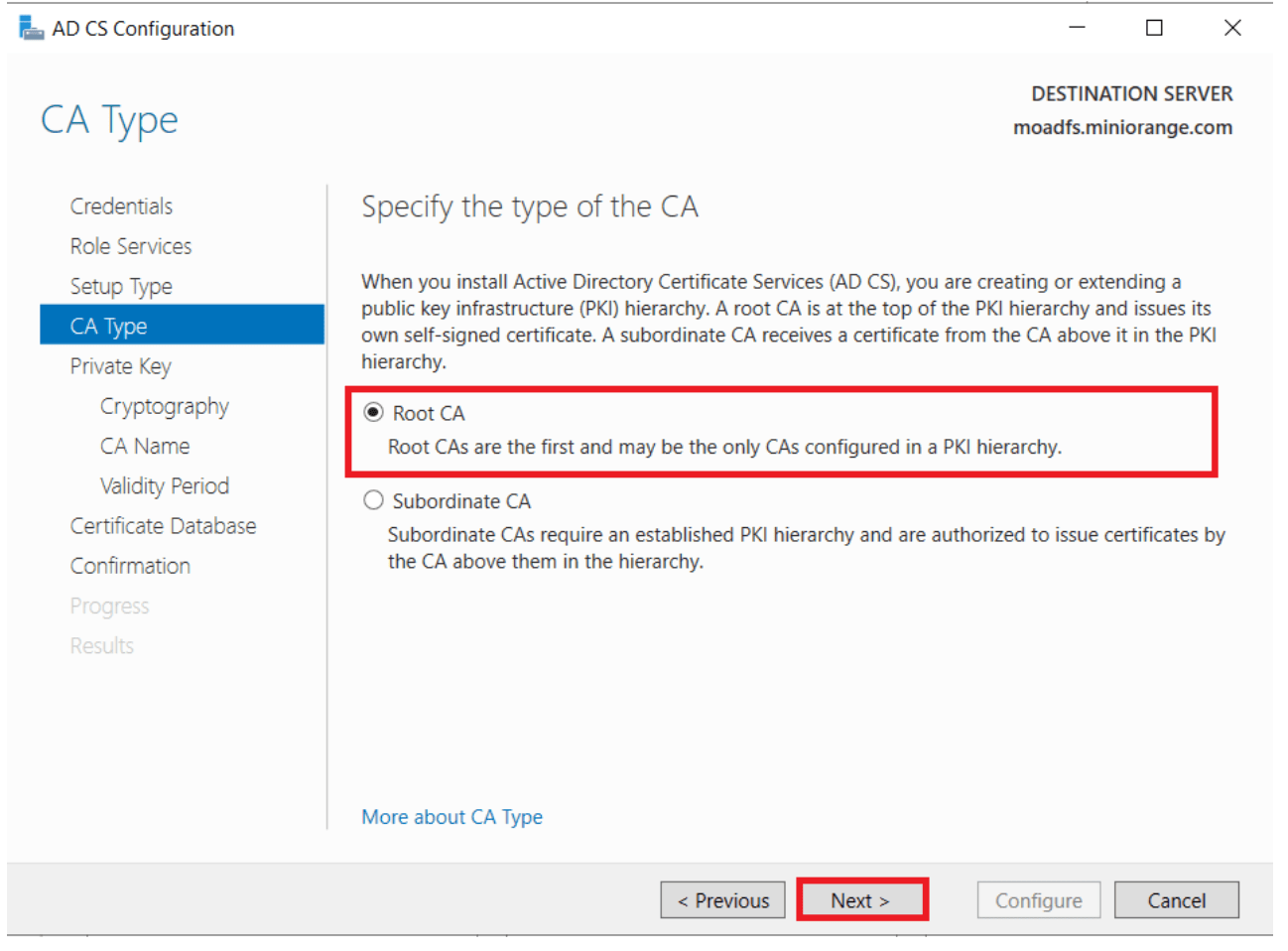

Sélectionnez Root CA, puis Next.

-

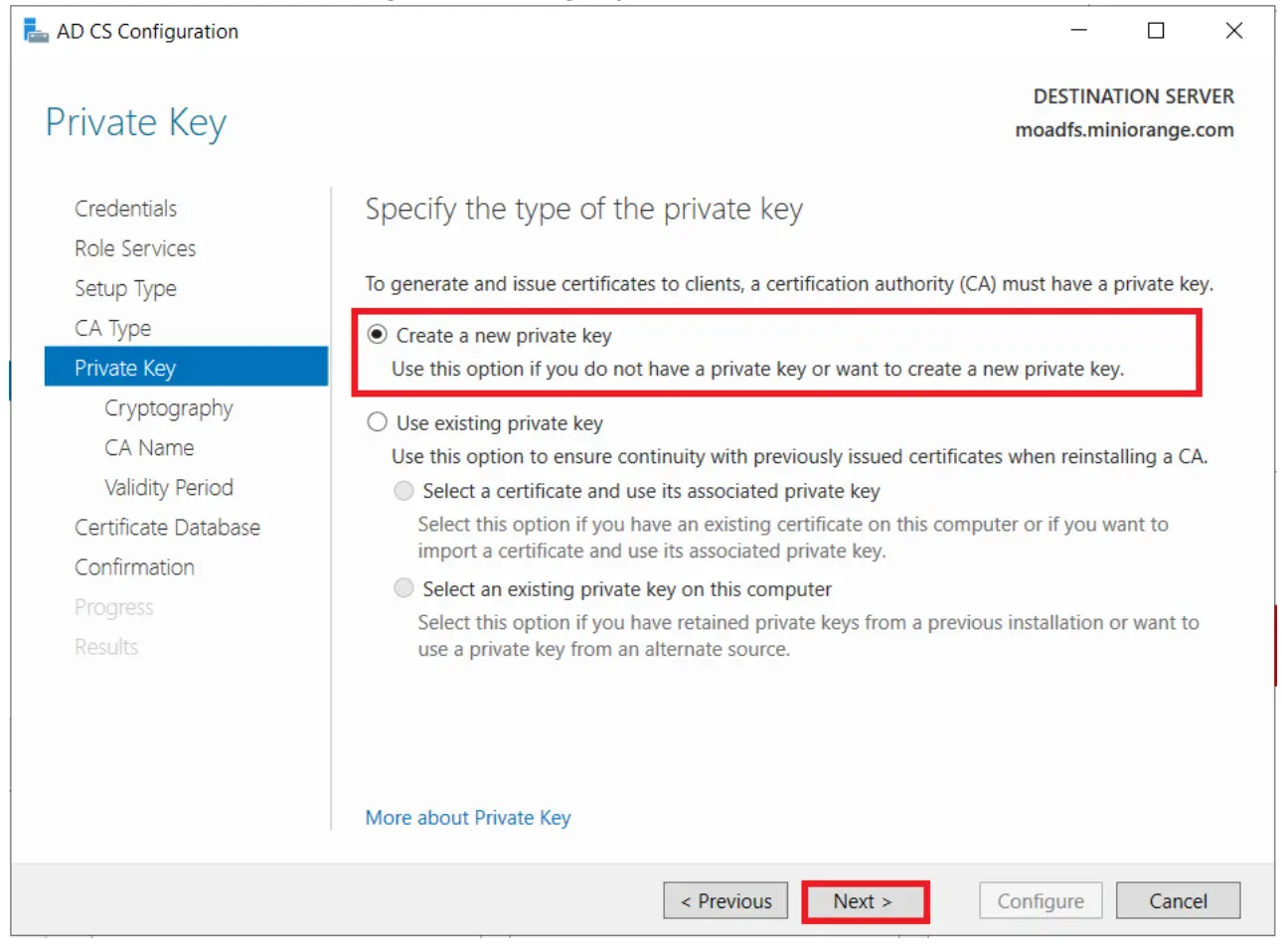

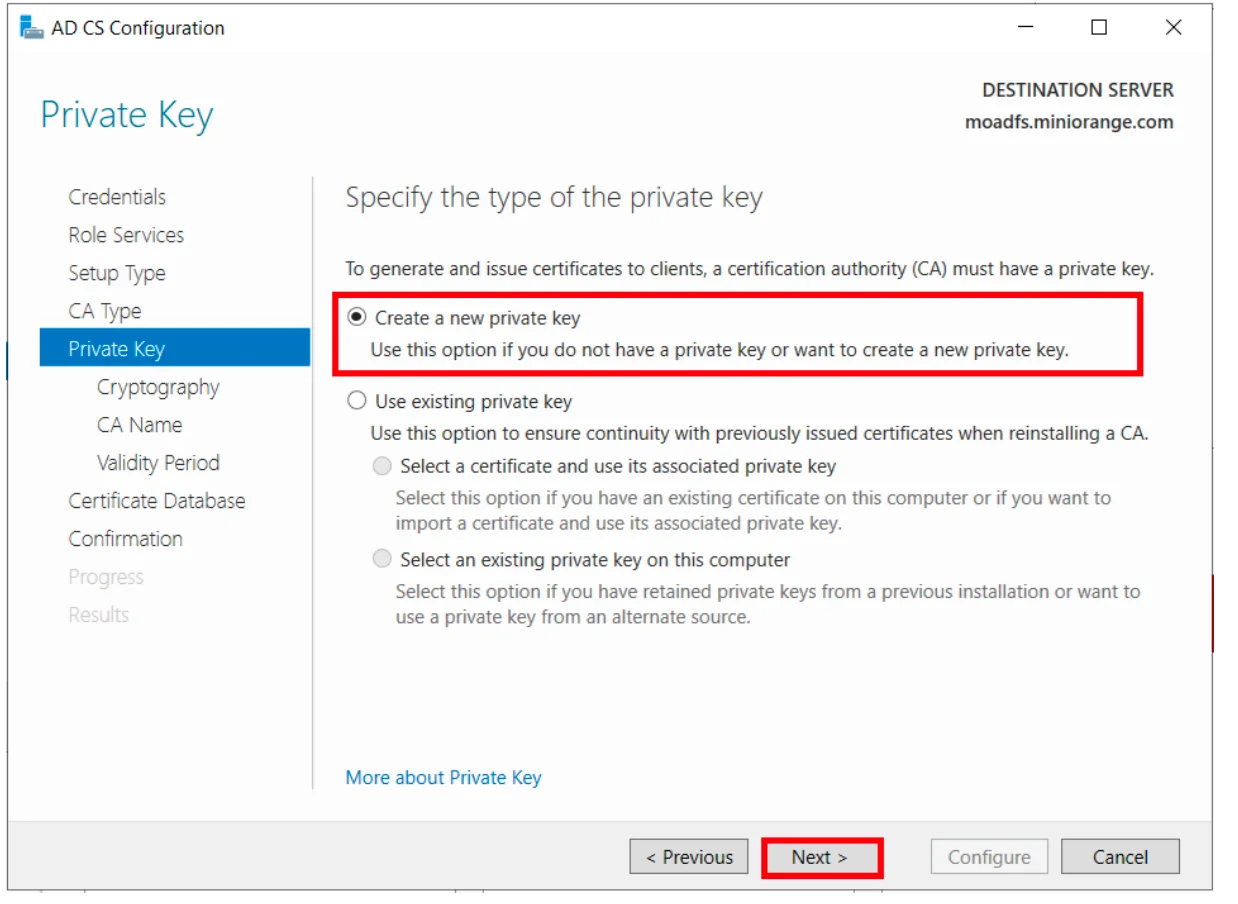

Choisissez Créer une nouvelle clé privée, puis cliquez sur Suivant.

-

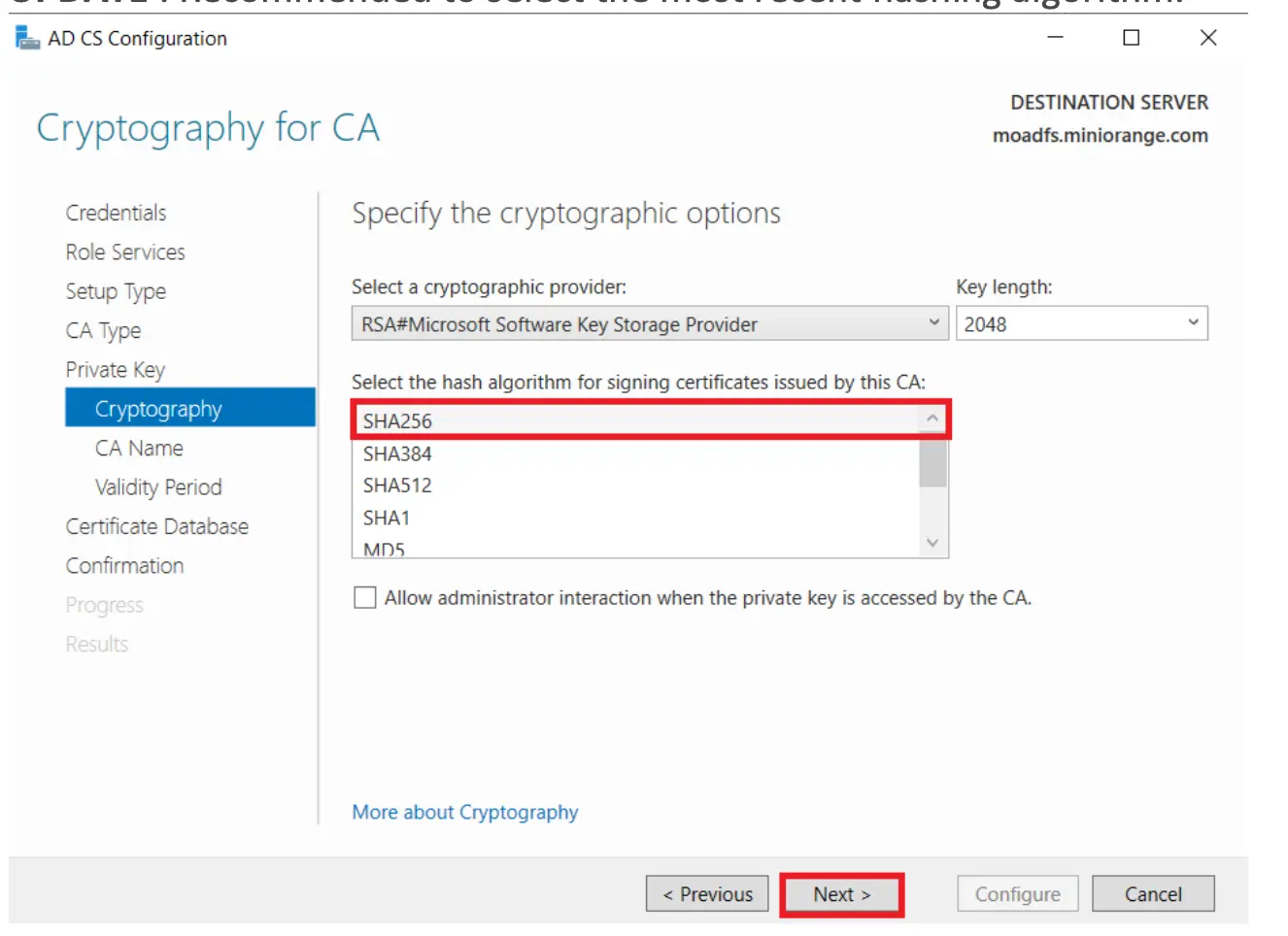

Sélectionnez SHA256 comme algorithme de hachage (recommandé pour utiliser la dernière version disponible), puis cliquez sur Prochain.

-

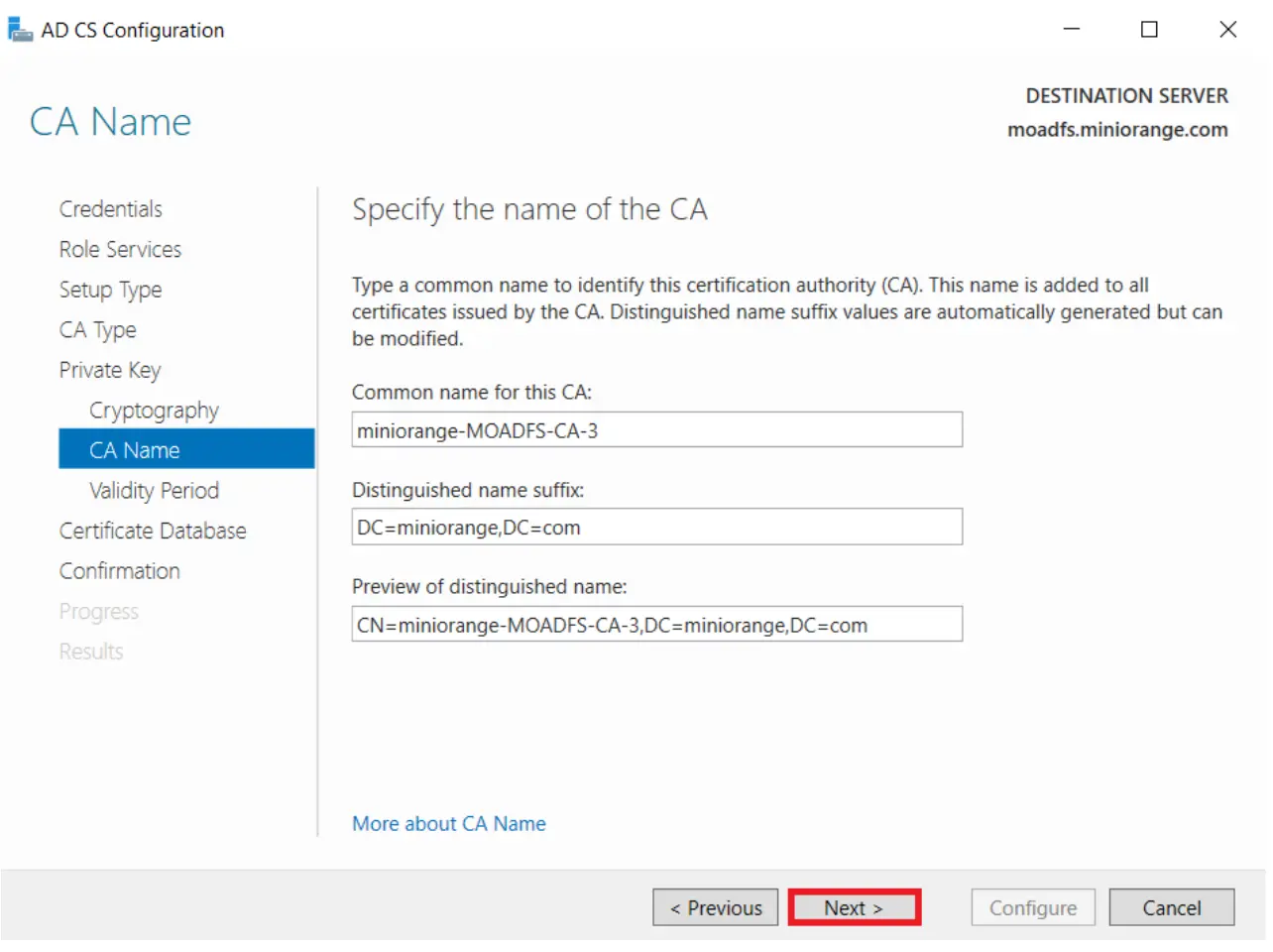

Cliquez à nouveau sur Prochain.

-

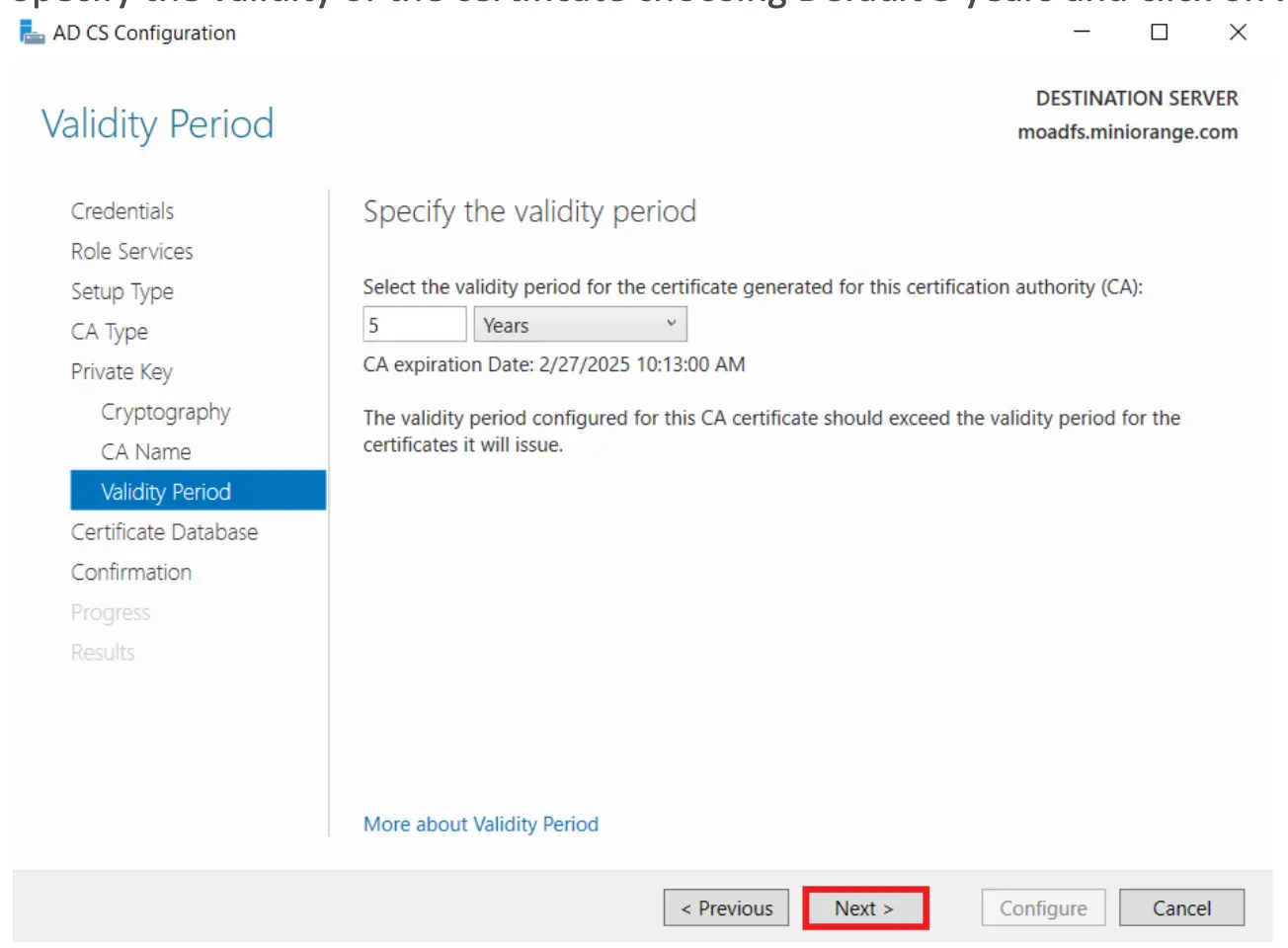

Définissez la validité du certificat (par défaut : 5 ans), puis cliquez sur Prochain.

-

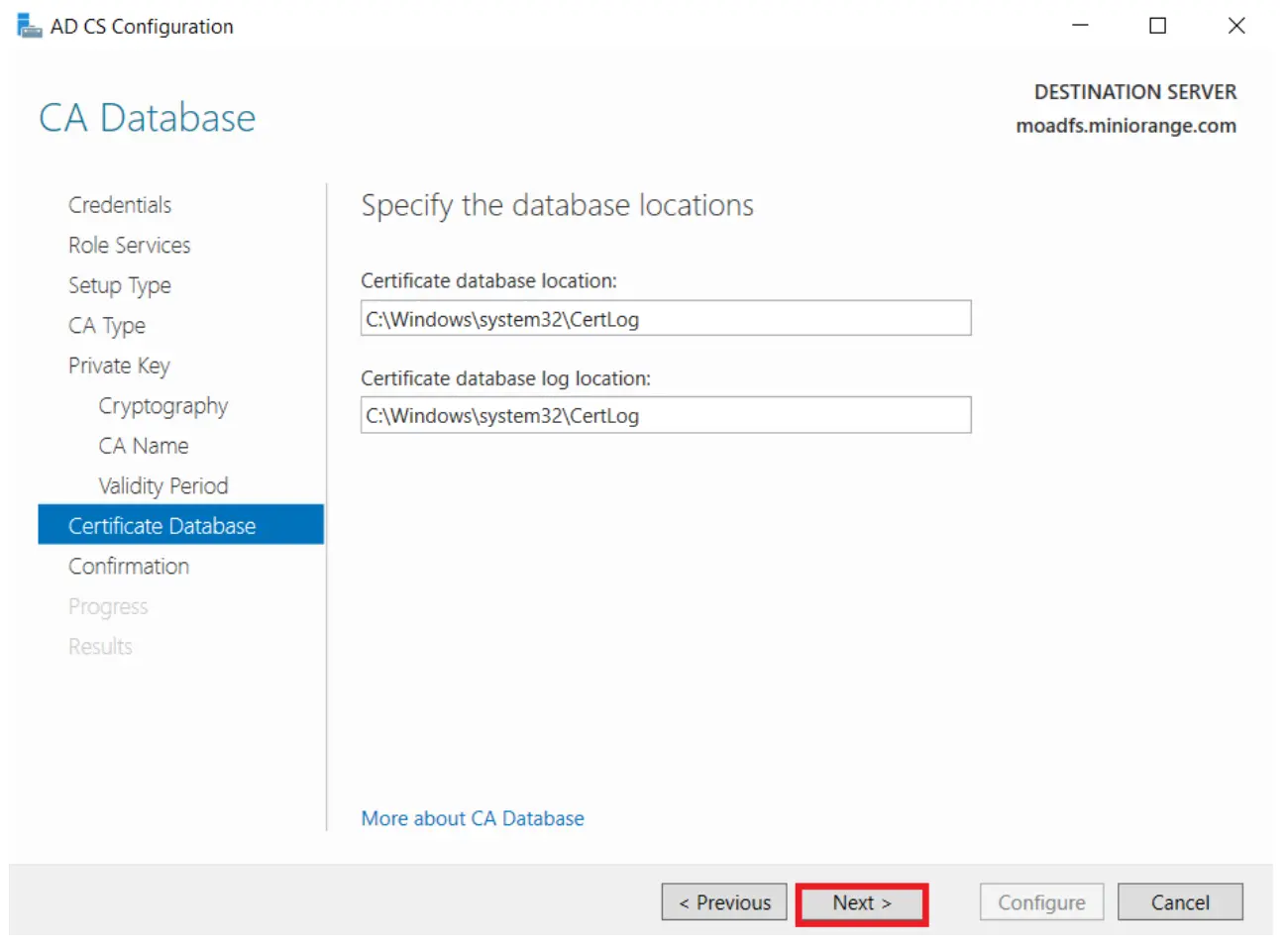

Acceptez l'emplacement par défaut de la base de données et cliquez sur Prochain.

-

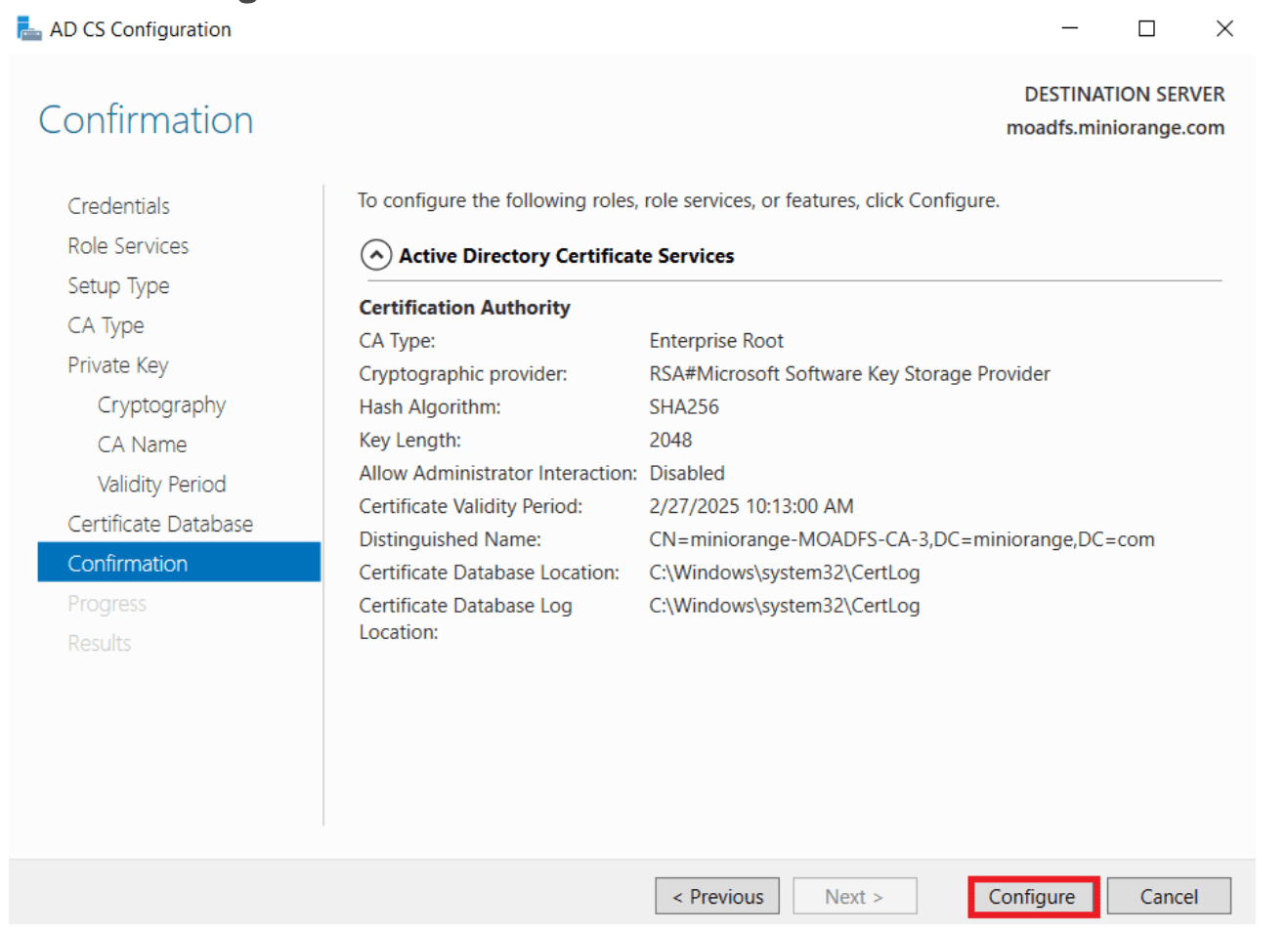

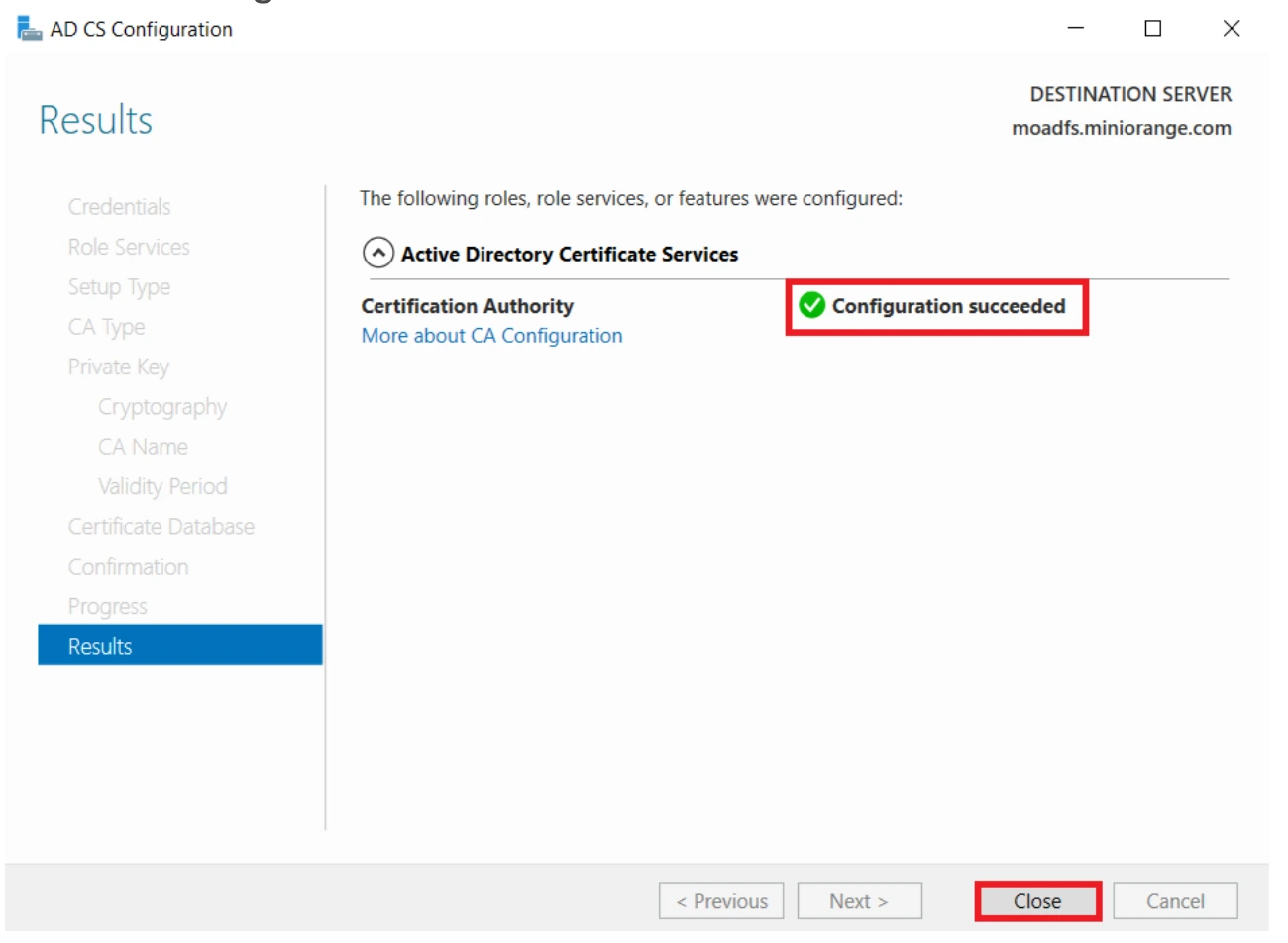

Cliquez sur Configurer pour finaliser la configuration.

-

Une fois que vous avez réussi, cliquez sur Fermer.

¶

¶

1.2 Créer un modèle de certificat¶

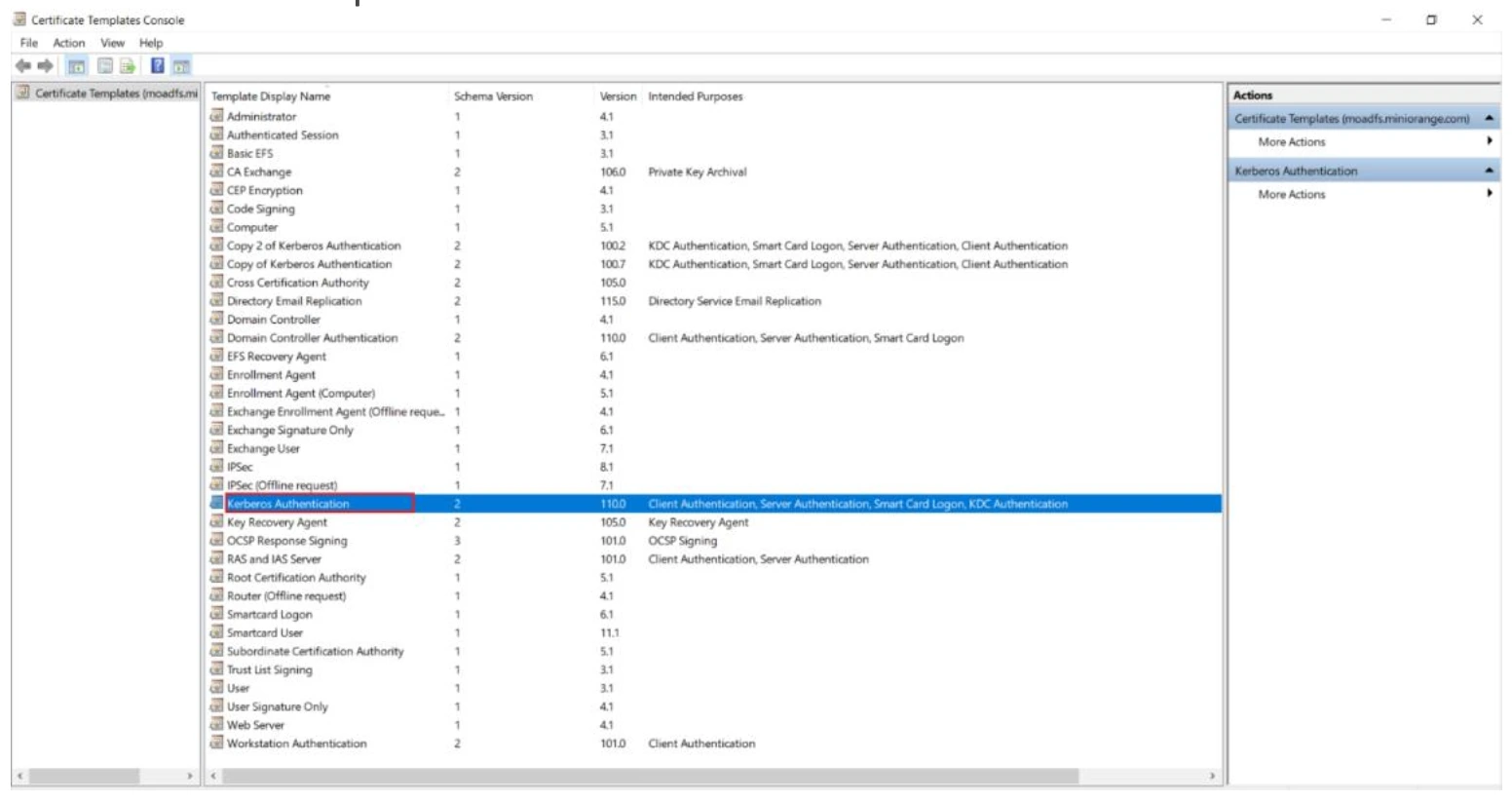

- Appuyez sur Windows + R, tapez

certtmpl.msc, puis appuyez sur Entrée. -

Localisez Modèle d'authentification Kerberos.

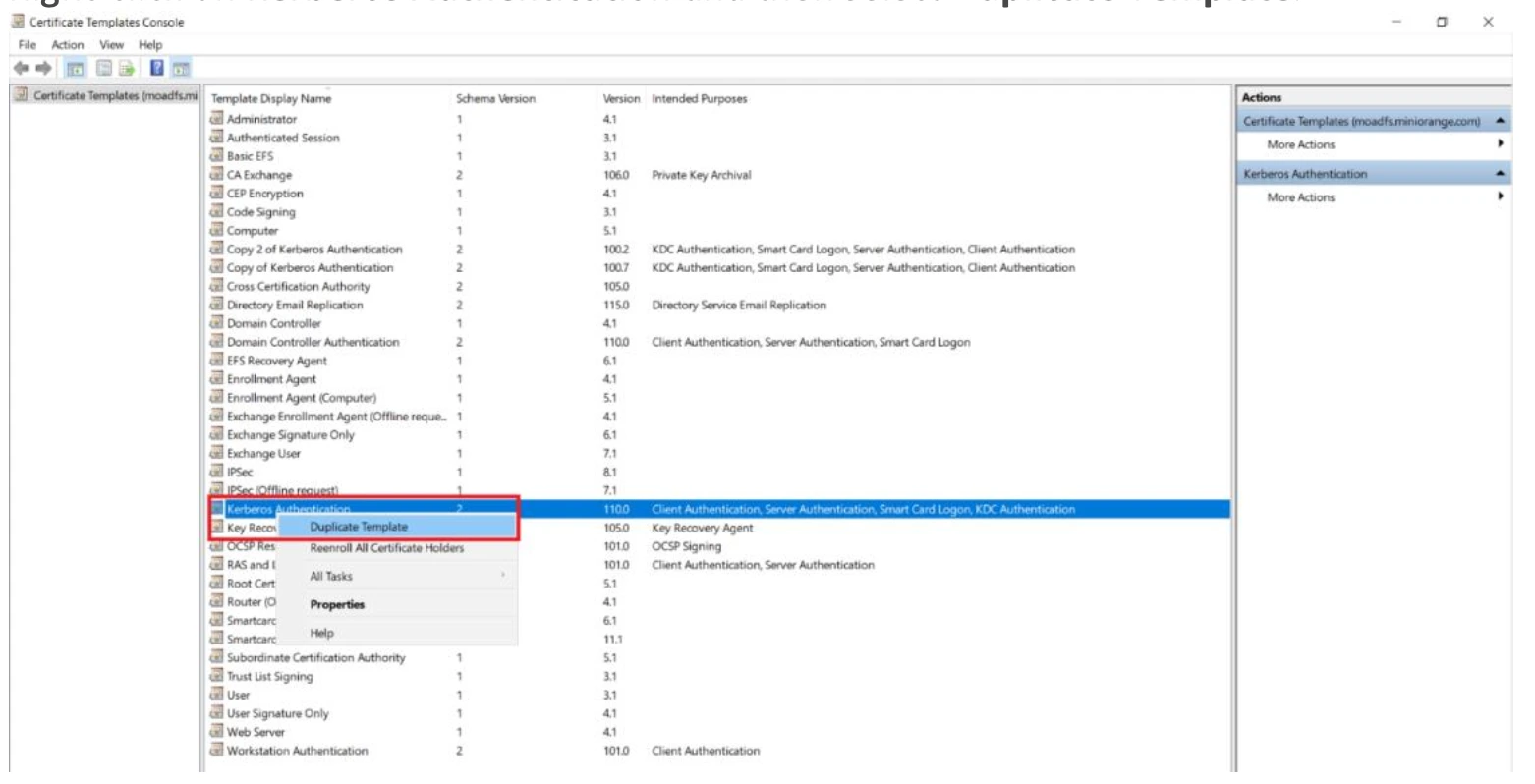

-

Cliquez avec le bouton droit sur le modèle et sélectionnez Dupliquer le modèle.

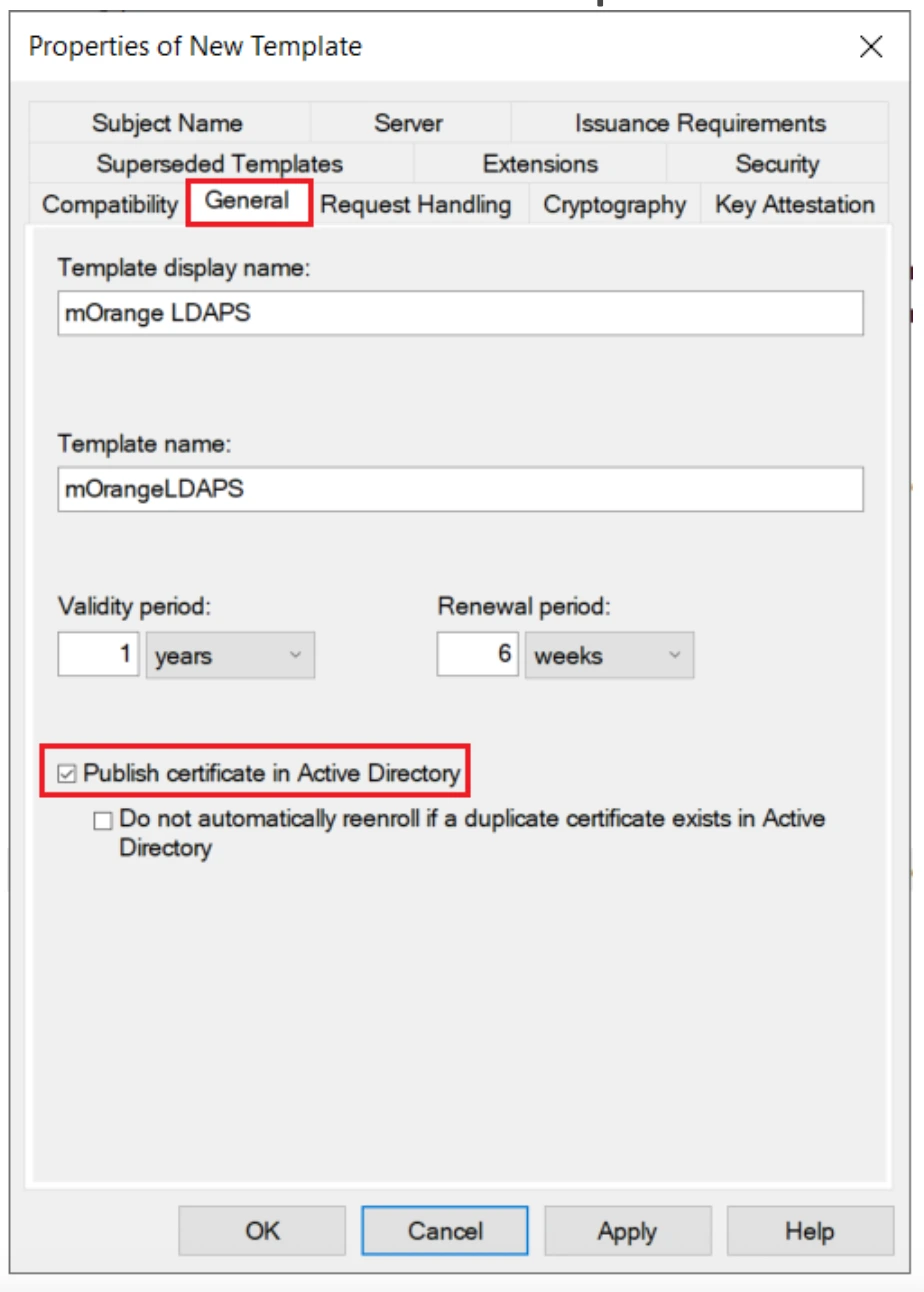

-

Dans Propriétés du nouveau modèle, sous Onglet Général, activez Publier le certificat dans Active Directory.

-

Accédez à Onglet Gestion des requêtes, activez Autoriser l'exportation de la clé privée**.

-

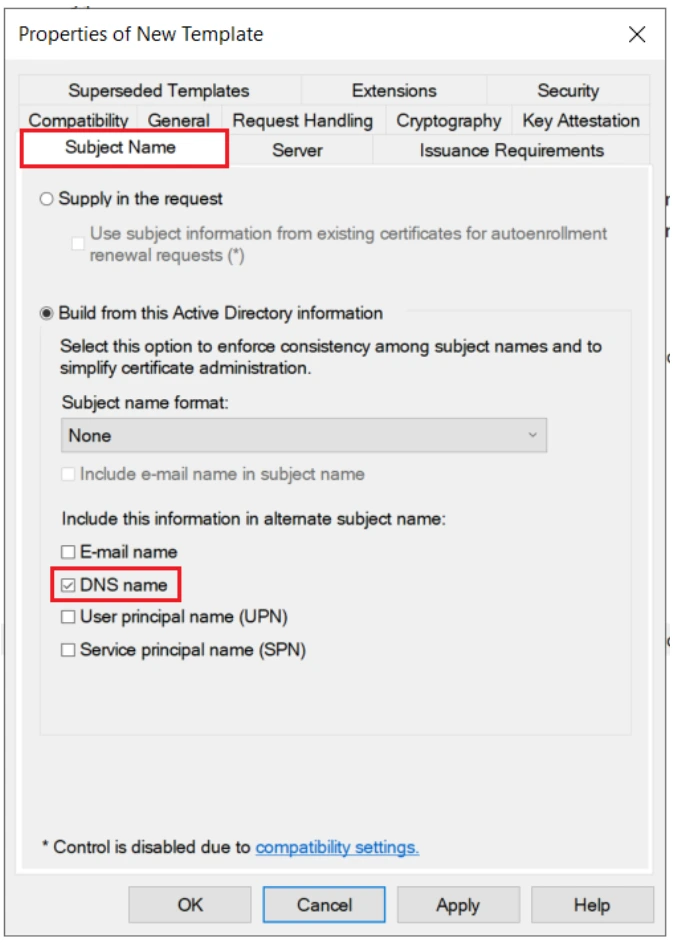

Accédez à Onglet Nom du sujet, définissez Format du nom du sujet sur Nom DNS, puis cliquez sur Appliquer → OK.

1.3 Modèle de certificat de délivrance¶

- Ouvrez Autorité de certification.

-

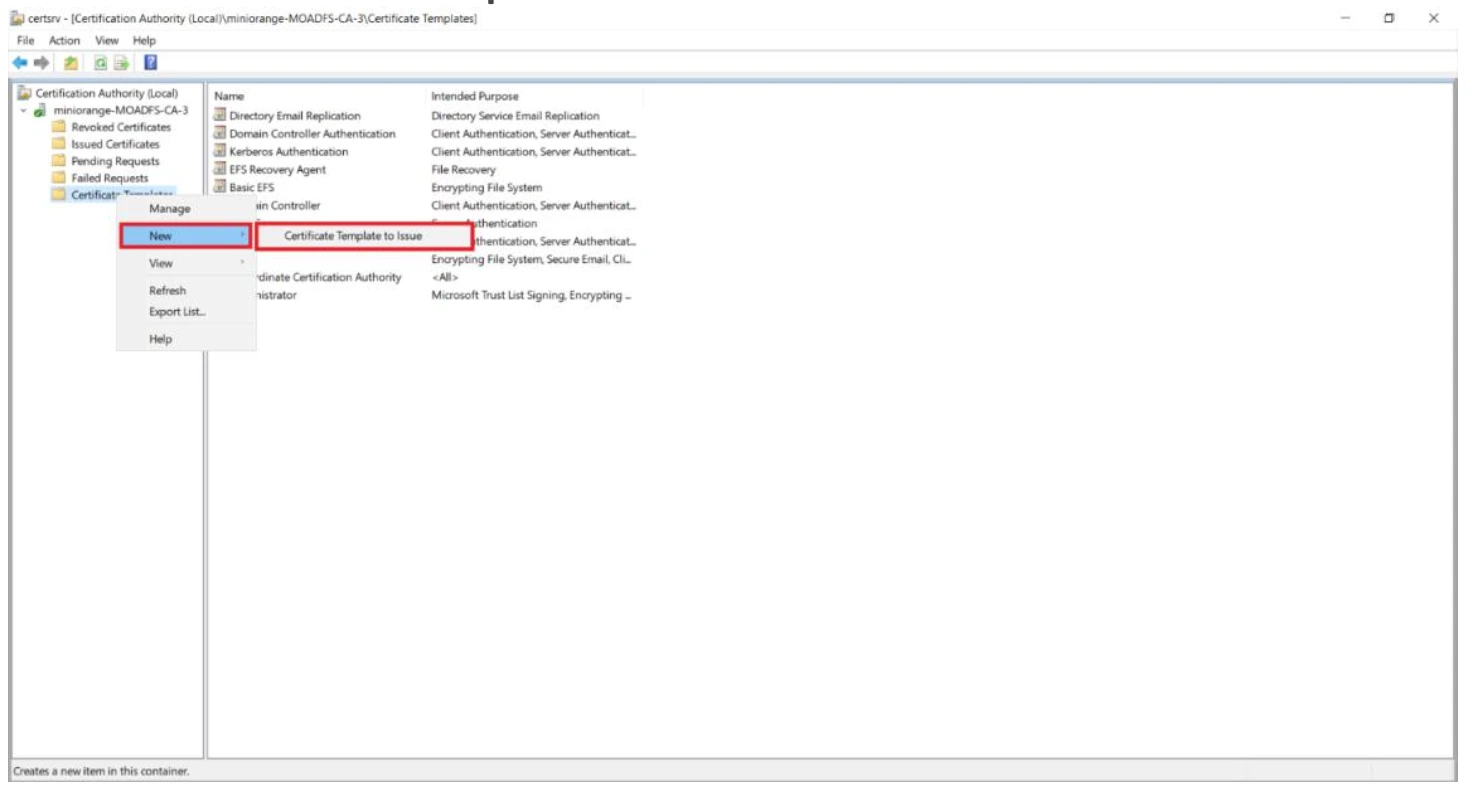

Cliquez avec le bouton droit sur Modèles de certificats → Nouveau → Modèle de certificat à émettre.

-

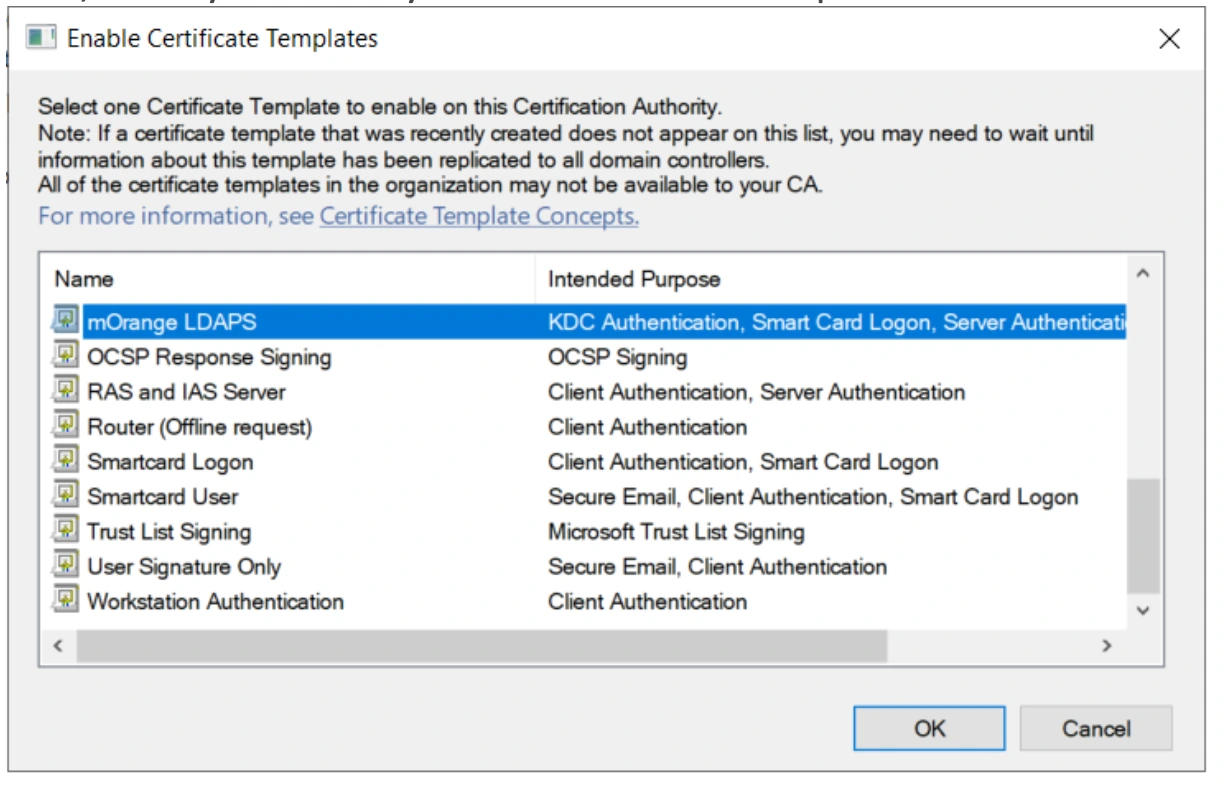

Sélectionnez le modèle de certificat que vous venez de créer et cliquez sur OK.

1.4 Demander un nouveau certificat¶

- Appuyez sur Windows + R, tapez

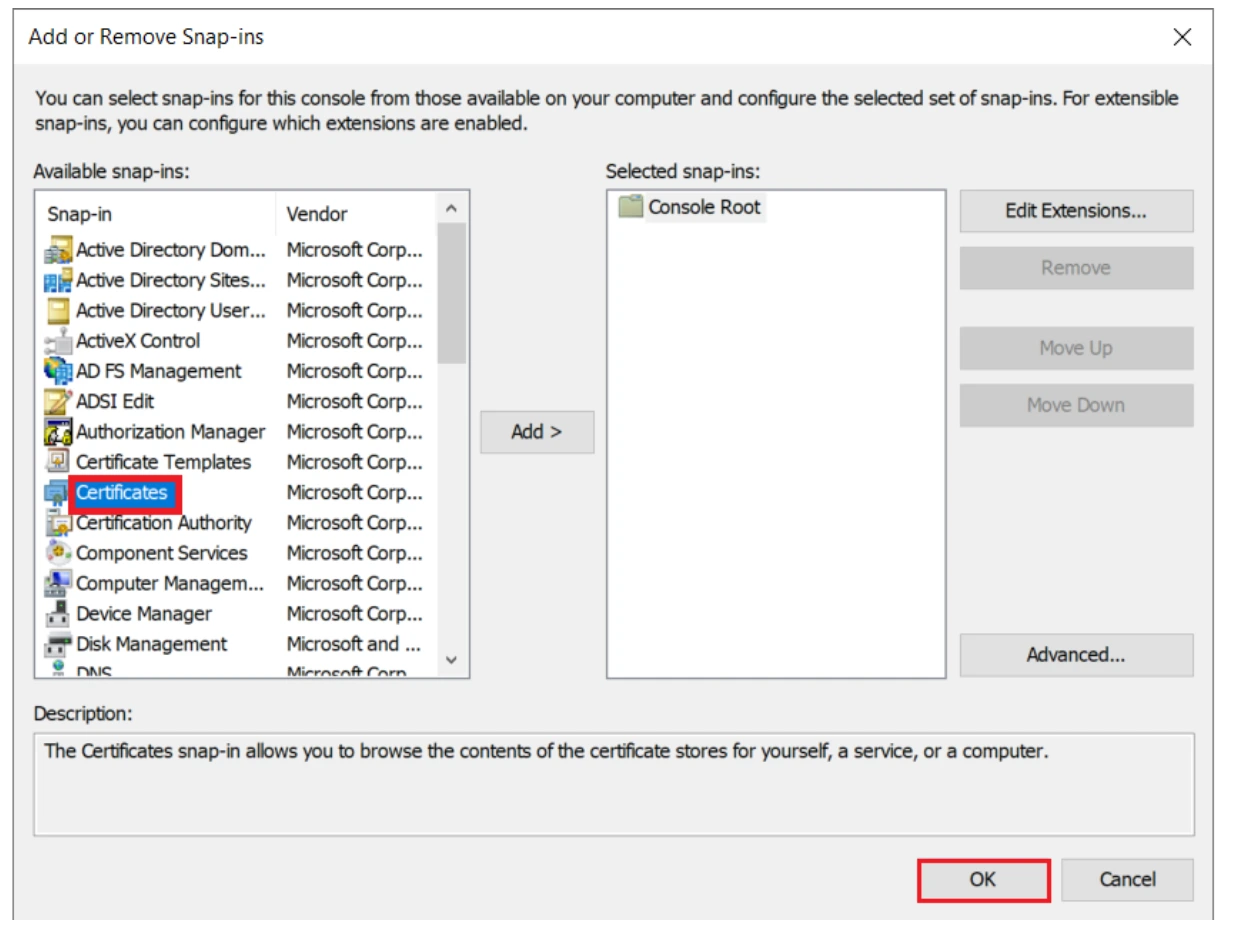

mmc, puis appuyez sur Entrée. - Accédez à Fichier → Ajouter/supprimer un composant enfichable.

-

Sélectionnez Certificats, puis cliquez sur Ajouter → OK.

-

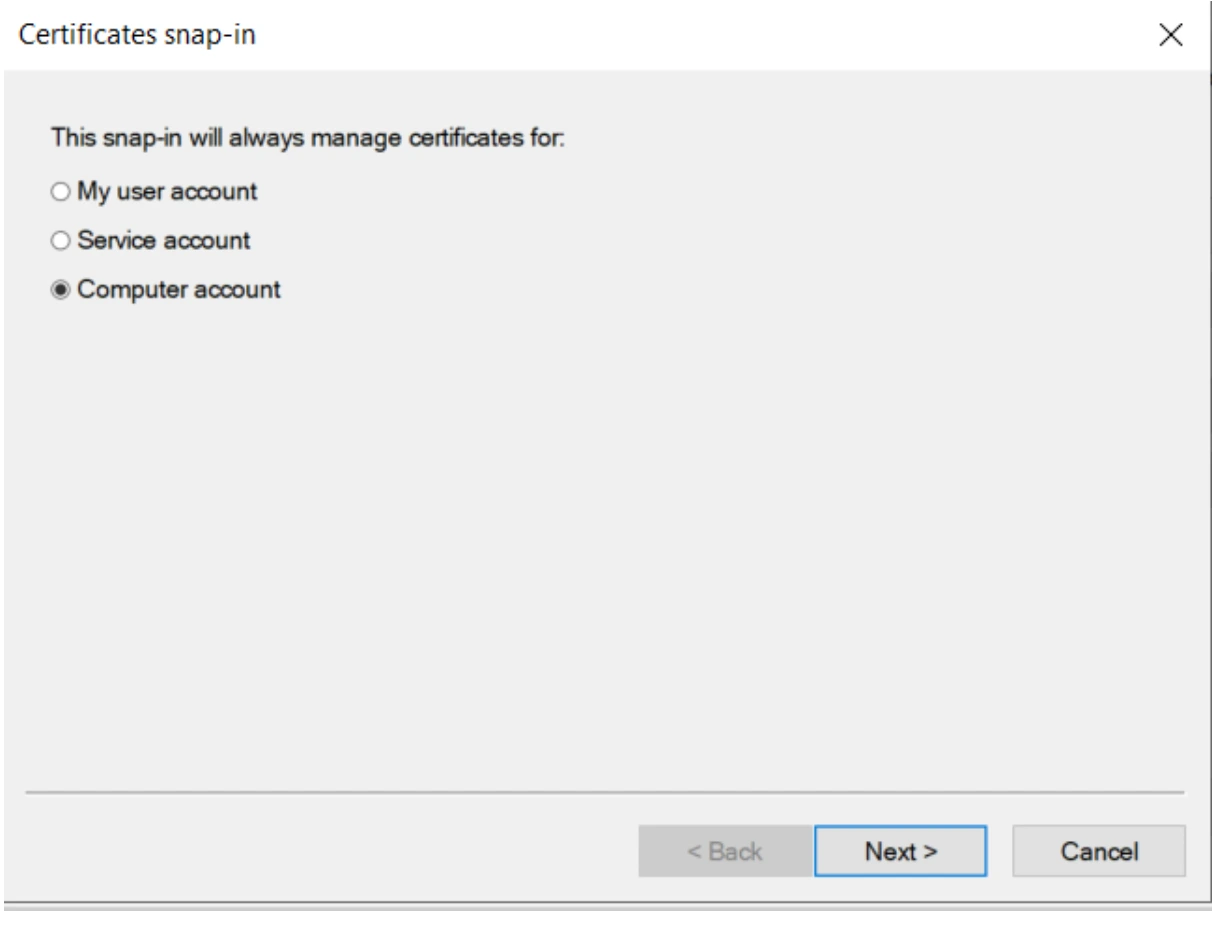

Choisissez Compte ordinateur, puis Suivant.

-

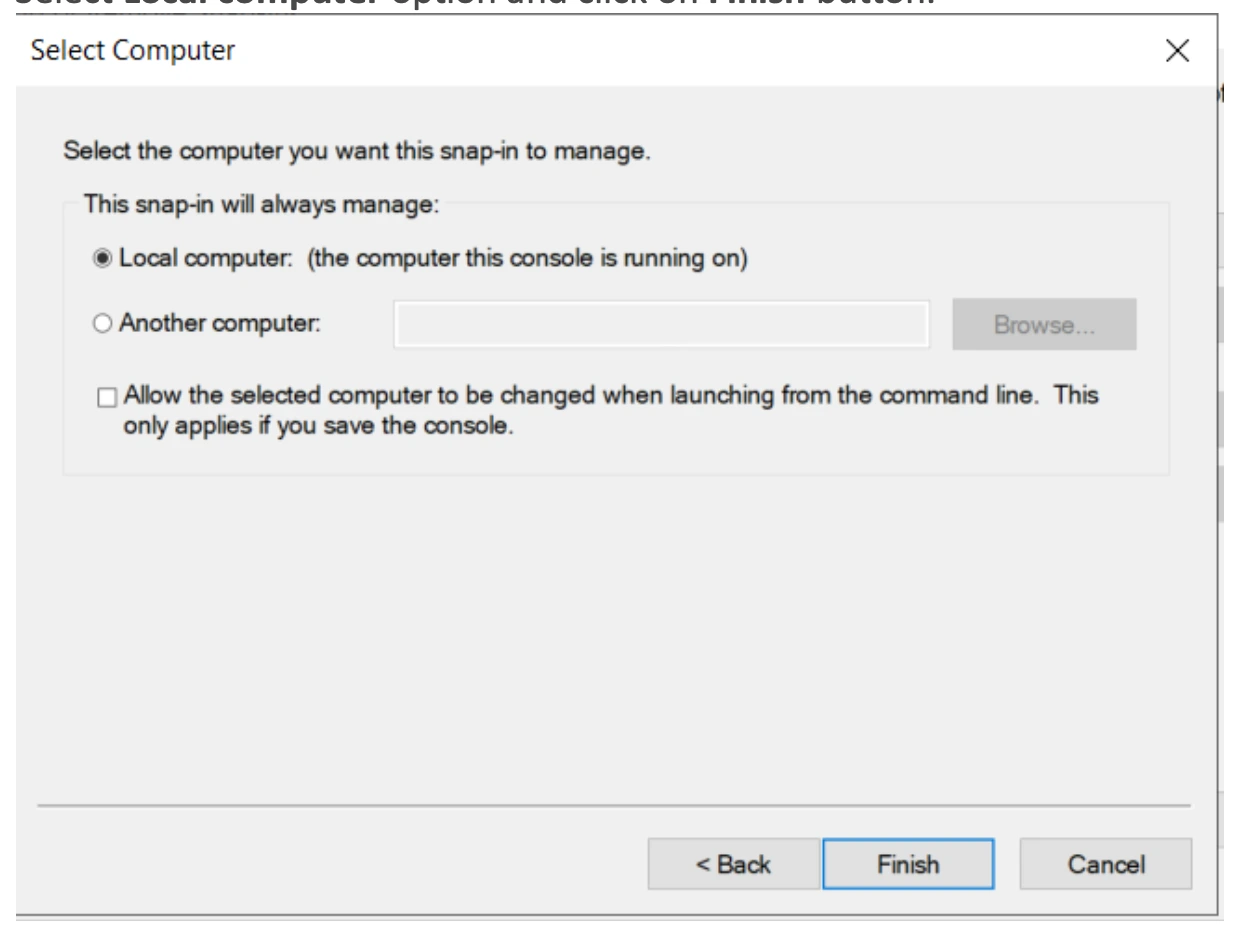

Sélectionnez Ordinateur local, puis Terminer.

-

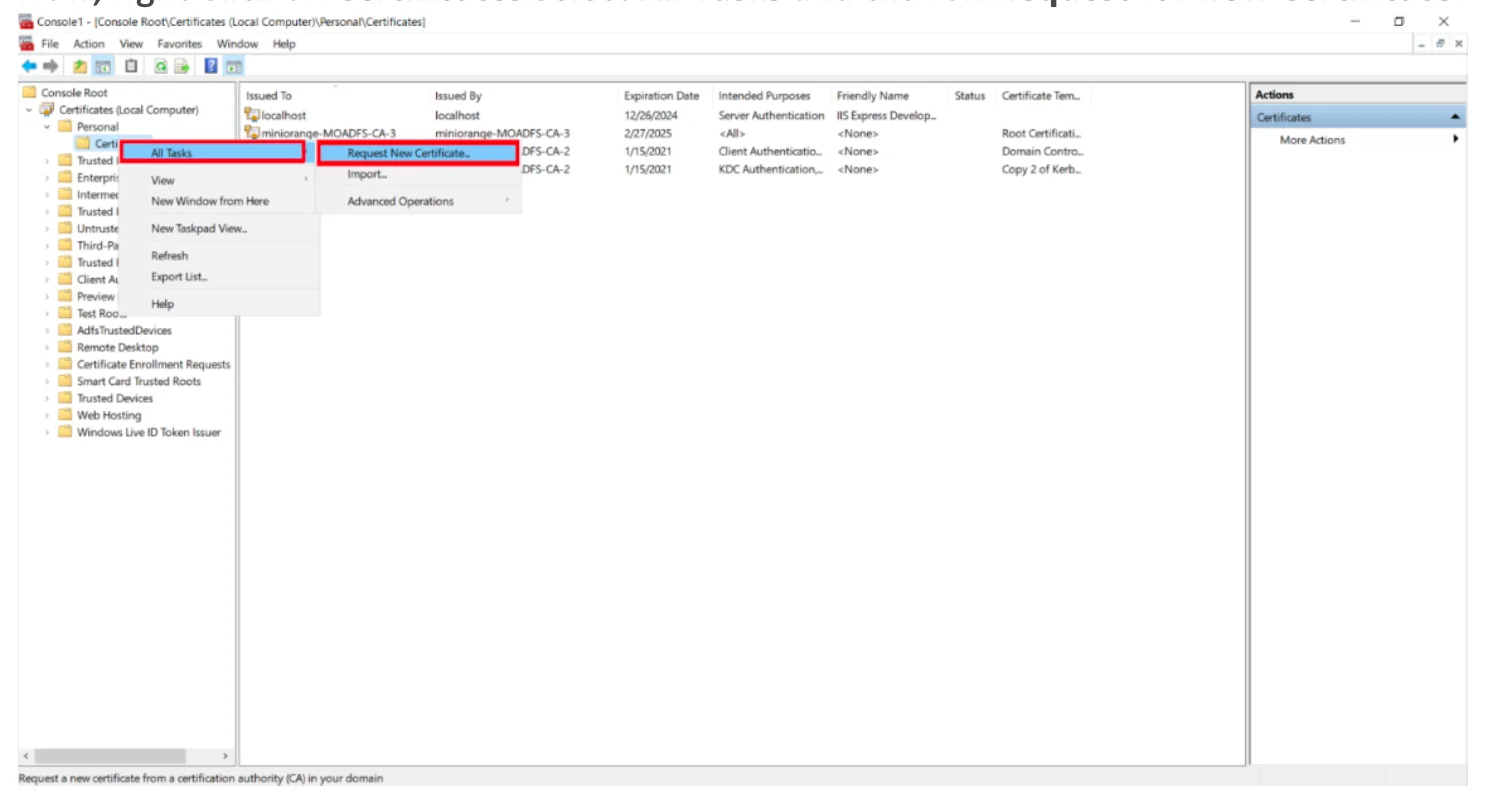

Cliquez avec le bouton droit sur Certificats → Toutes les tâches → Demander un nouveau certificat.

-

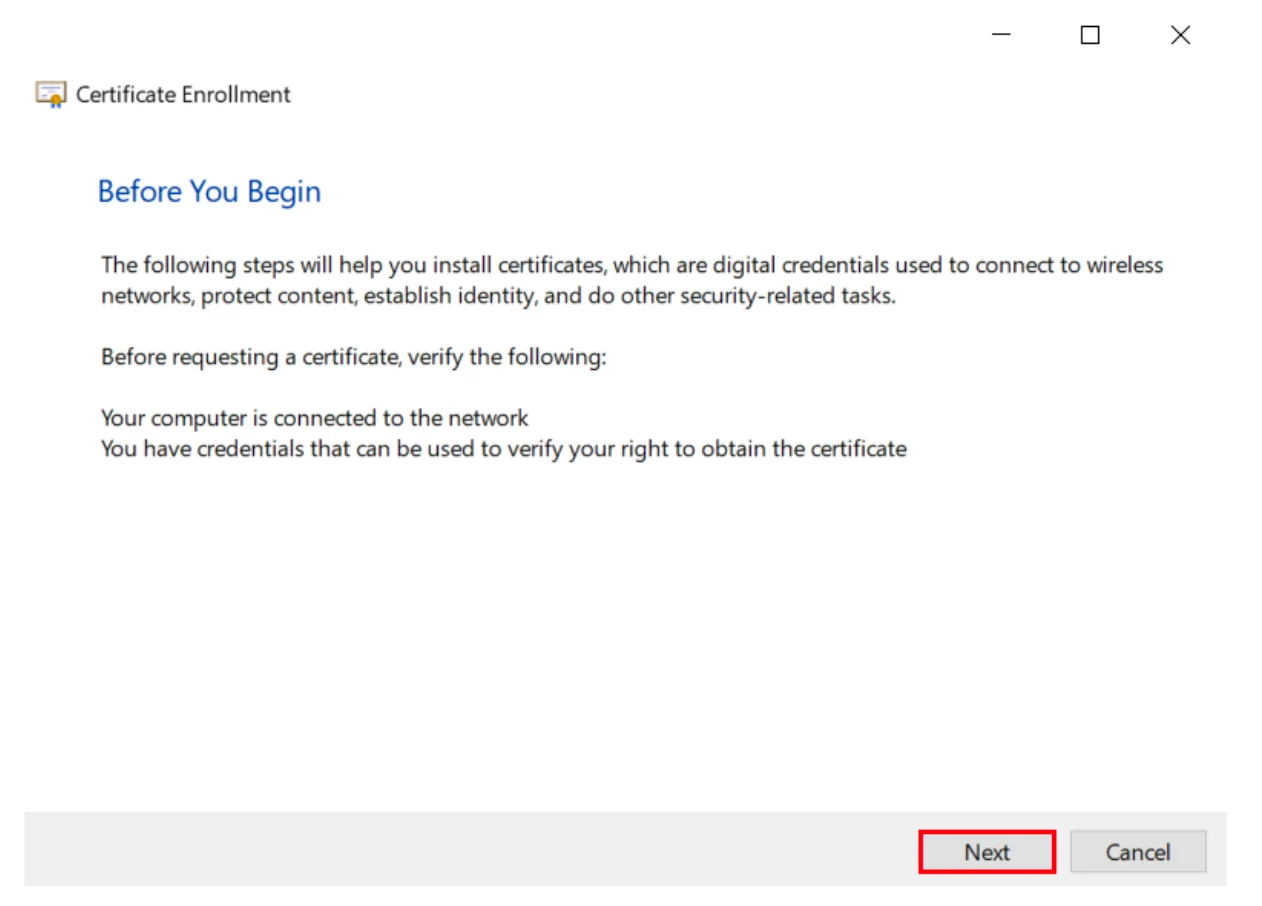

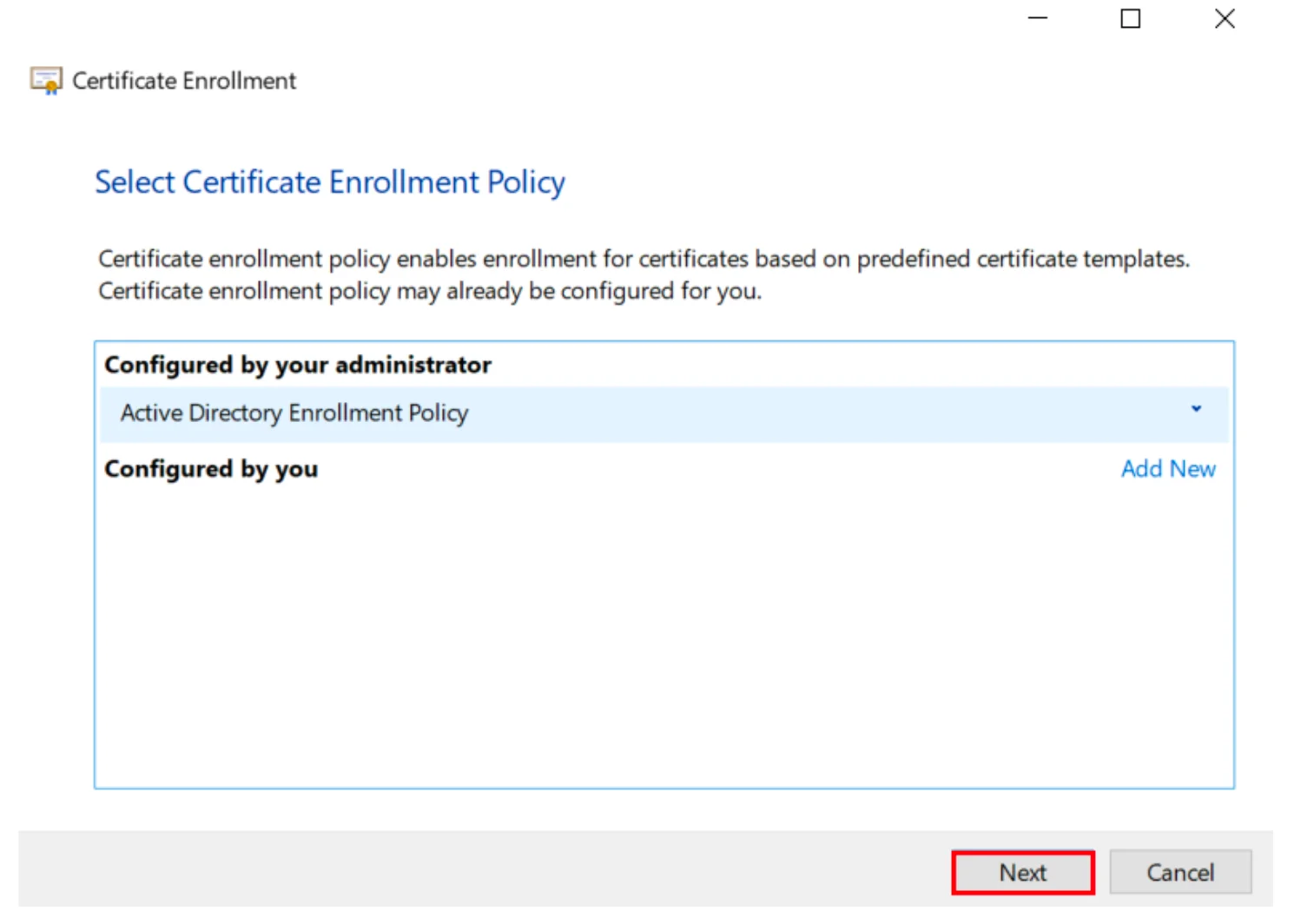

Cliquez sur Prochain

-

Prochaine encore une fois.

-

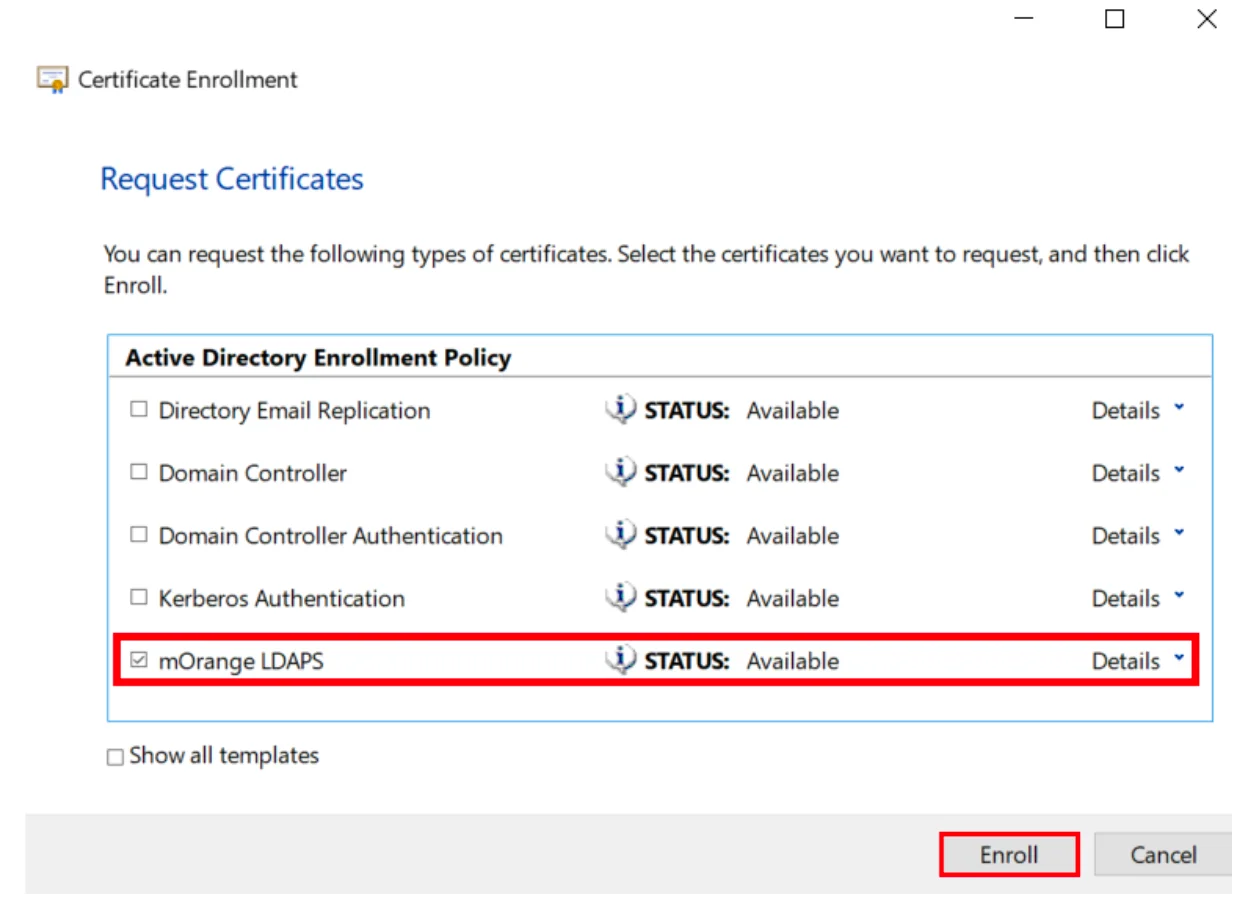

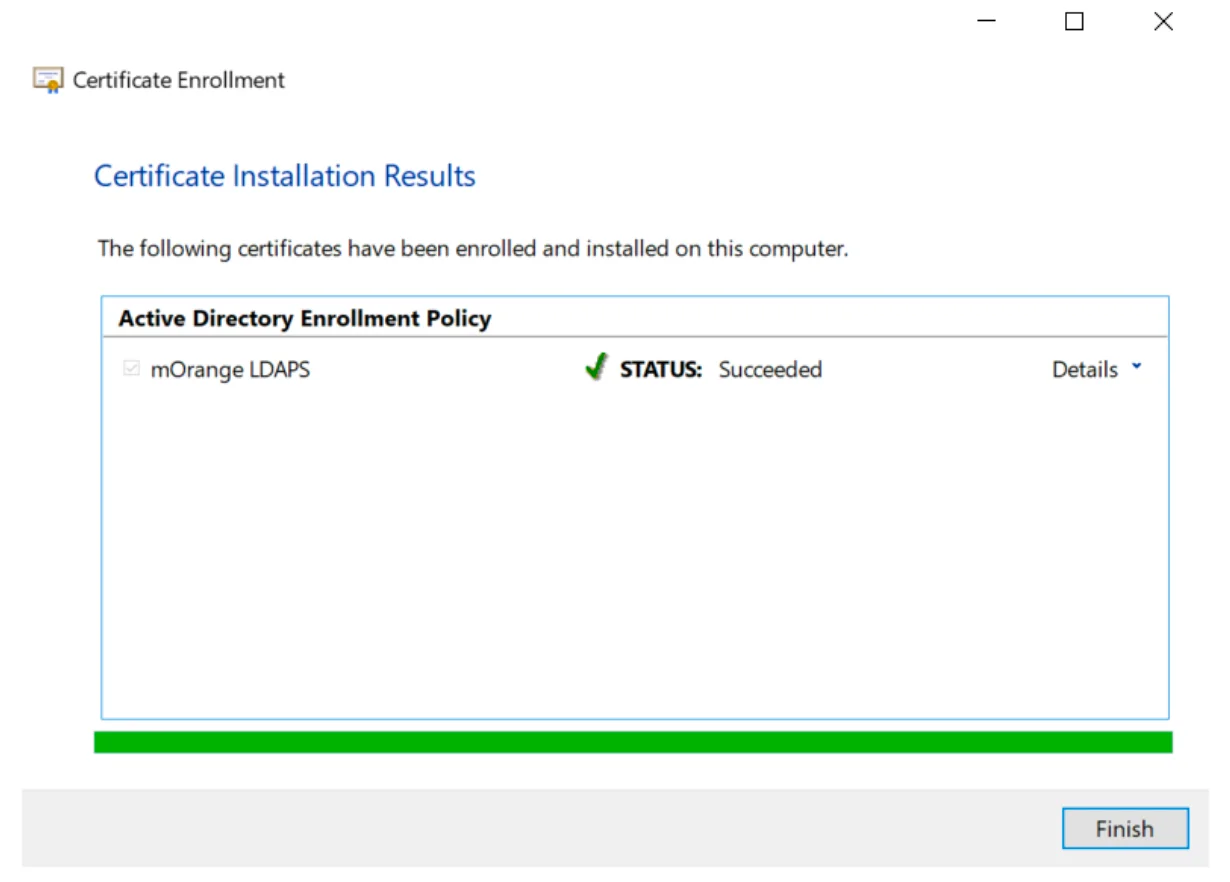

Sélectionnez votre certificat, cliquez sur S' inscrire. Cliquez sur Terminer pour terminer.

-

Cliquez sur Terminer pour terminer.

¶

¶

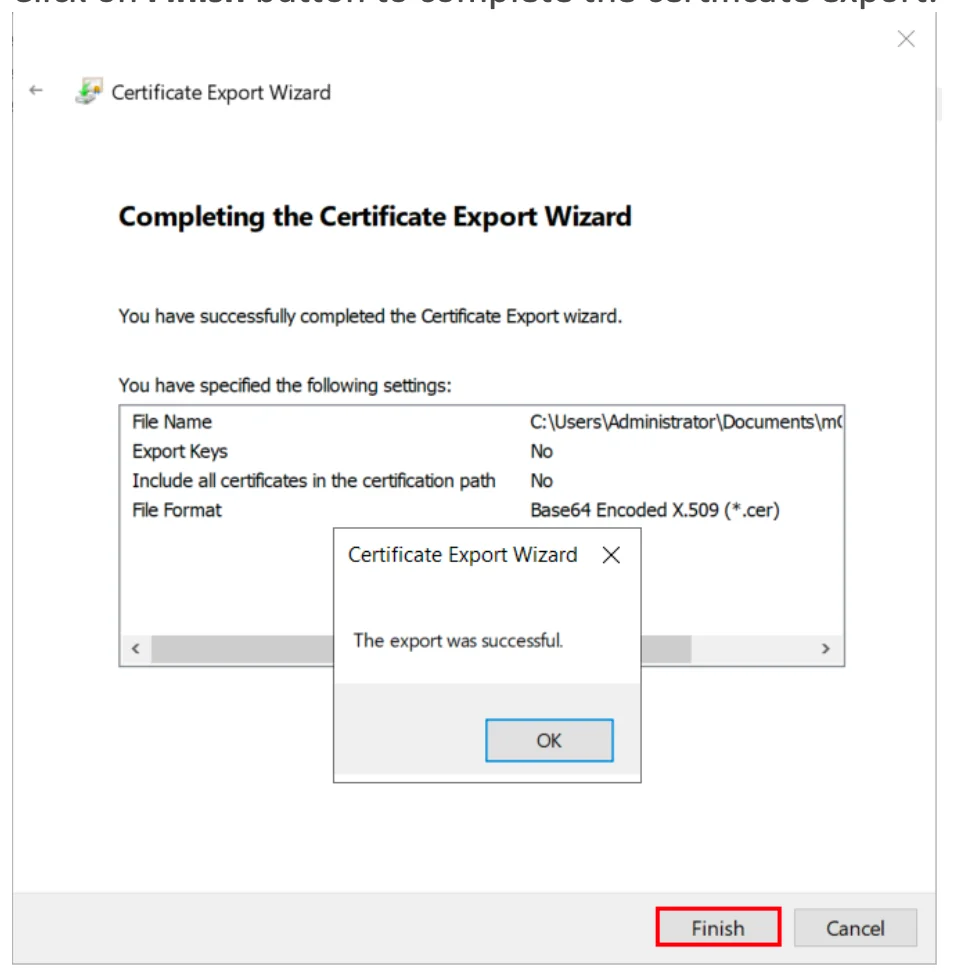

1.5 Exporter le certificat créé¶

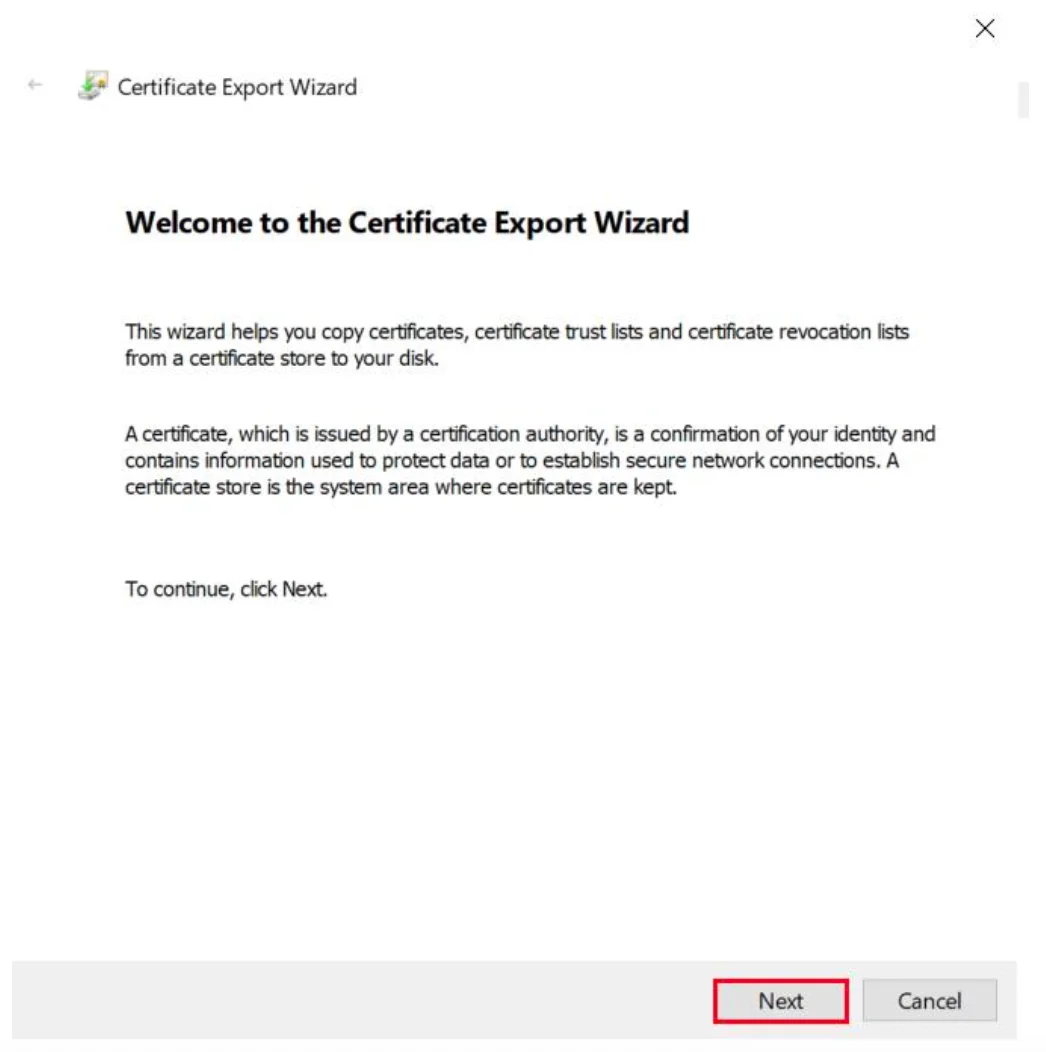

-

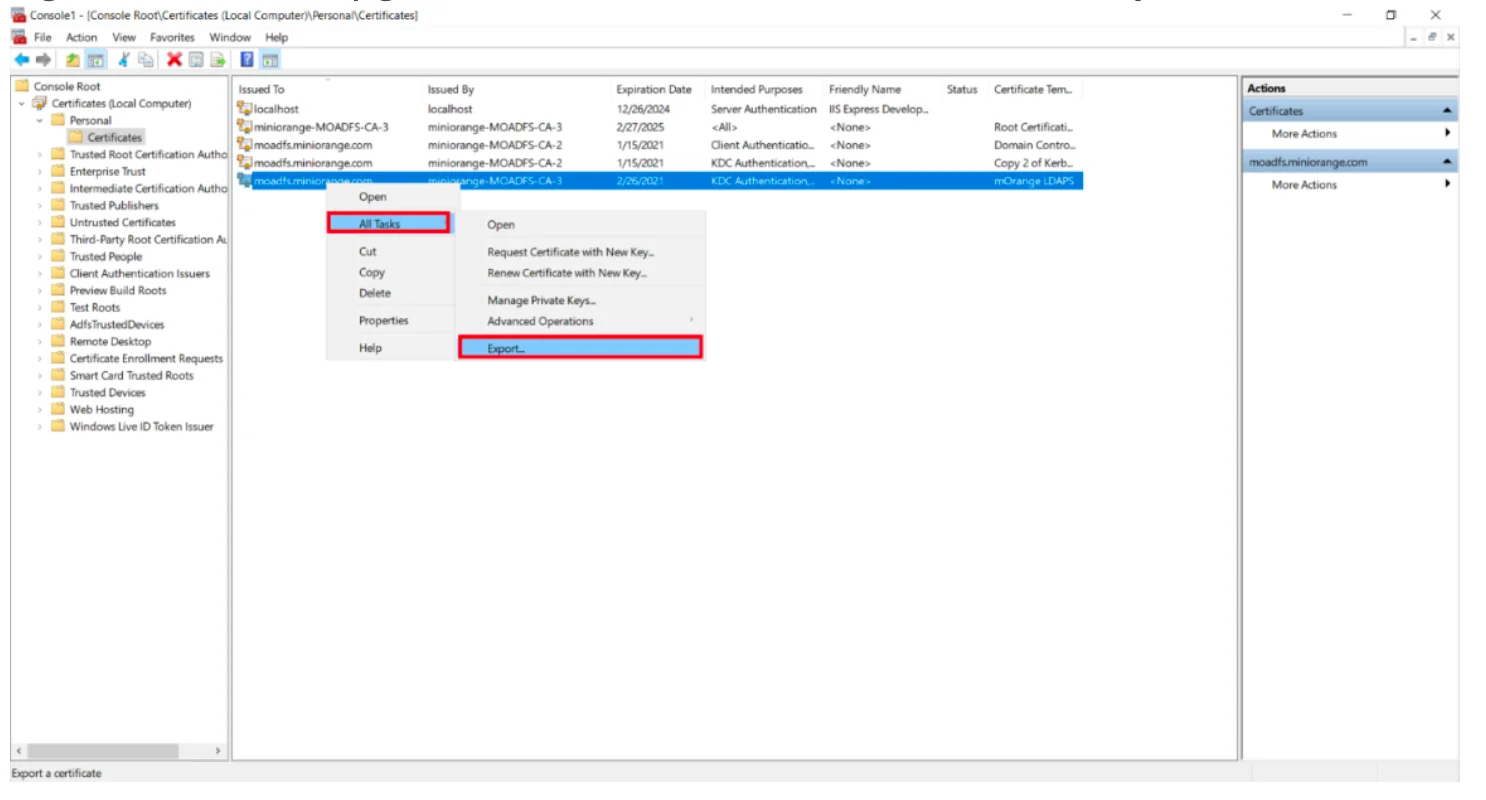

Cliquez avec le bouton droit sur votre certificat nouvellement généré → Toutes les tâches → Exporter.

-

Cliquez sur Prochain.

-

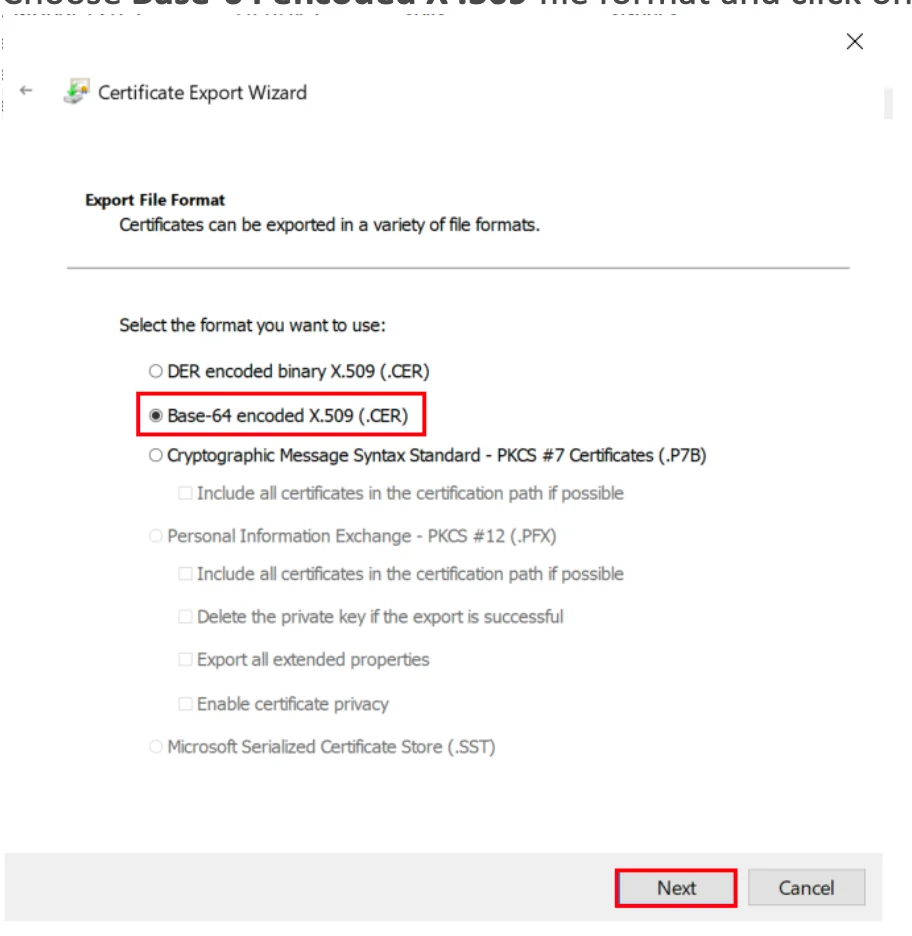

Sélectionnez Ne pas exporter la clé privée, puis cliquez sur Prochain.

-

Choisissez le format X.509 (.CER) ** codé en Base-64, puis cliquez sur Suivant.

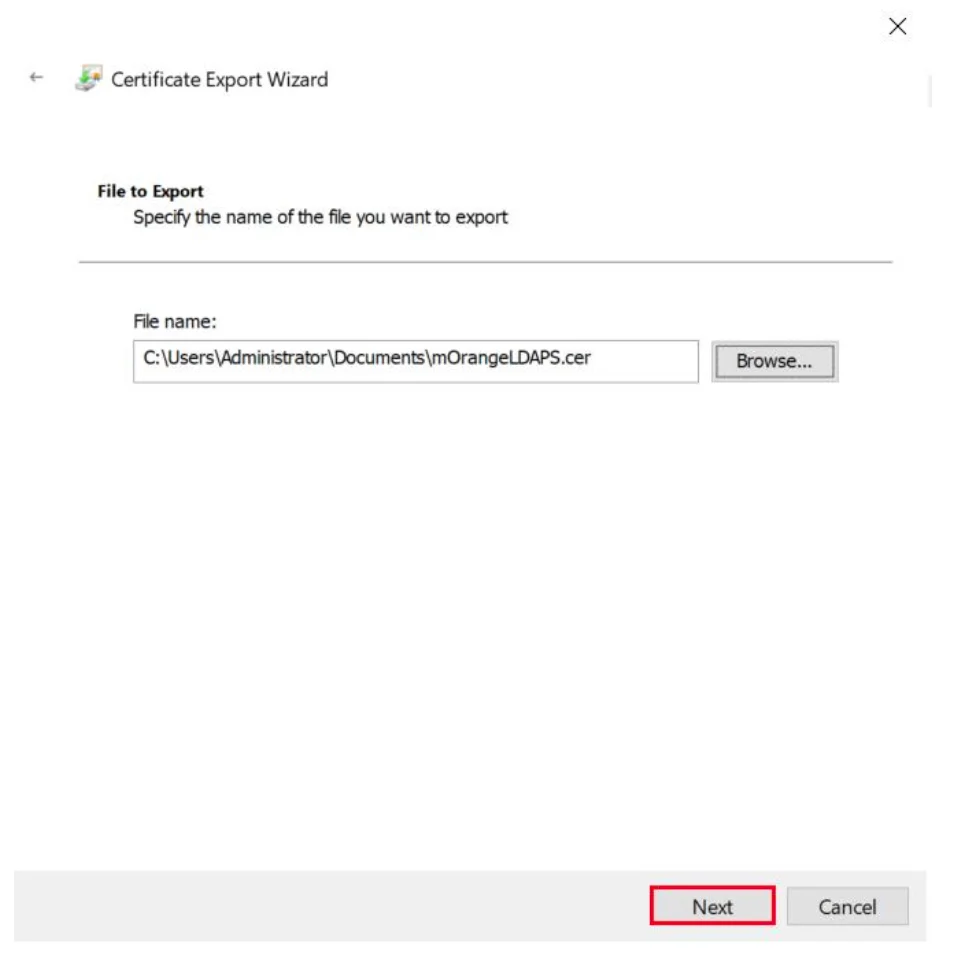

-

Choisissez l'emplacement d'exportation (par exemple,

C:\certs\AD_LDAPS.cer), puis cliquez sur Prochain.

- Cliquez sur Terminer pour terminer l'exportation.

Étape 2 : Configuration de LDAPS sur le serveur côté client¶

Convertissez et installez le certificat à l'aide de OpenSSL¶

Fenêtres¶

- Si OpenSSL n'est pas installé, téléchargez-le depuis :

http://gnuwin32.sourceforge.net/packages/openssl.htm - Copiez le fichier de certificat que vous avez généré à l'étape précédente sur la machine quel PHP est en cours d'exécution. Exécutez la commande suivante :

C:\openssl\openssl x509 -in mOrangeLDAPS.cer -out mOrangeLDAPS.pem

- Cela crée le fichier de certificat sous une forme que la bibliothèque cliente OpenLDAP peut utiliser.

- Placez le fichier .pem généré dans le répertoire de votre choix (C:\openldap\sysconf peut être un bon choix puisque ce répertoire existe déjà.)

- Ajoutez la ligne suivante à votre fichier ldap.conf :

TLS_CACERT C:\openldap\sysconf\mOrangeLDAPS.pem

- Cette directive indique à la bibliothèque cliente OpenLDAP l'emplacement du certificat, afin qu'il puisse être récupéré lors de la connexion initiale.

Linux¶

- Exécutez la commande suivante pour installer l'OpenSSL dans Ubuntu

sudo apt-get install openssl

- Exécutez la commande suivante pour installer l'OpenSSL dans RHEL/CentOS

yum install openssl

- Copiez le fichier de certificat que vous avez généré à l'étape précédente sur la machine quel PHP est en cours d'exécution. Exécutez la commande suivante :

/openssl x509 -in mOrangeLDAPS.cer -out mOrangeLDAPS.pem