Connexion Active Directory¶

Active Directory utilise une autorisation basée sur le protocole LDAP (Lightweight Directory Access Protocol). En liant votre compte Active Directory à Hire2Retire, vous pouvez autoriser RoboMQ à effectuer des opérations sur votre contrôleur de domaine Active Directory.

Le produit Hire2Retire prend en charge les opérations d'intégration, de mise à jour, de licenciement, de réembauche et de congé des employés dans Active Directory. Ainsi, le compte utilisateur que vous utilisez pour établir la connexion doit répondre à l'un des critères suivants :

- Appartenez au groupe de sécurité « Domain Admin ».

- Configurez le contrôle délégué de cet utilisateur dans les unités organisationnelles (UO) cibles.

Créer une connexion¶

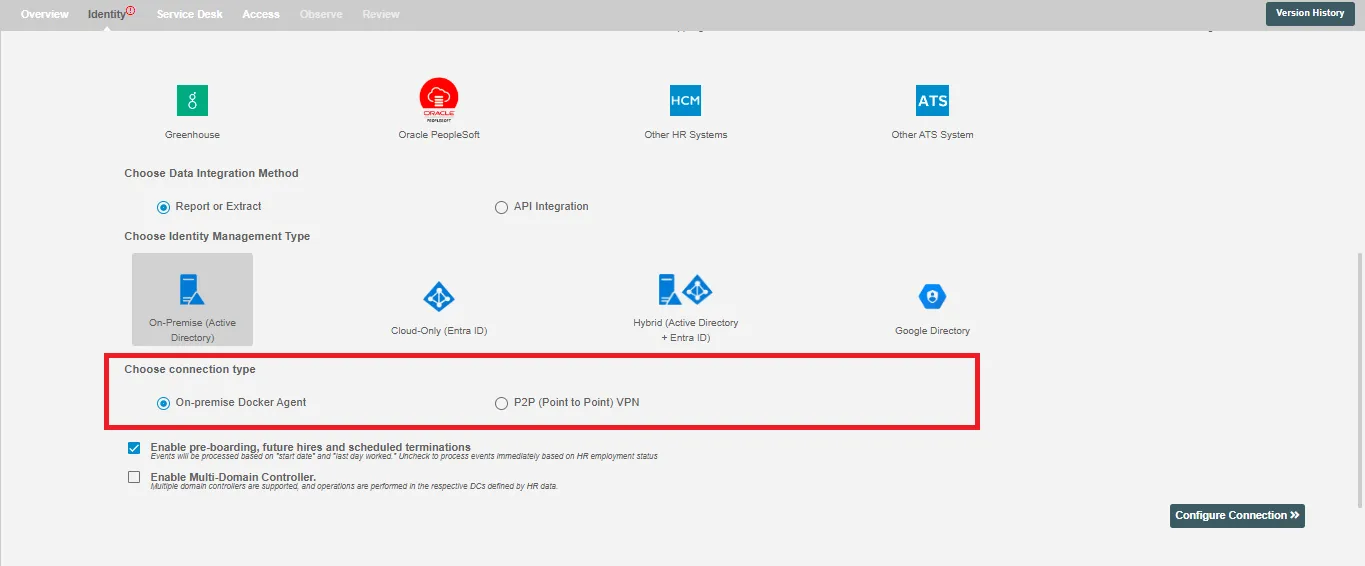

Vous pouvez vous connecter à votre Active Directory sur site en utilisant deux méthodes

- VPN P2P

- Agent sur site

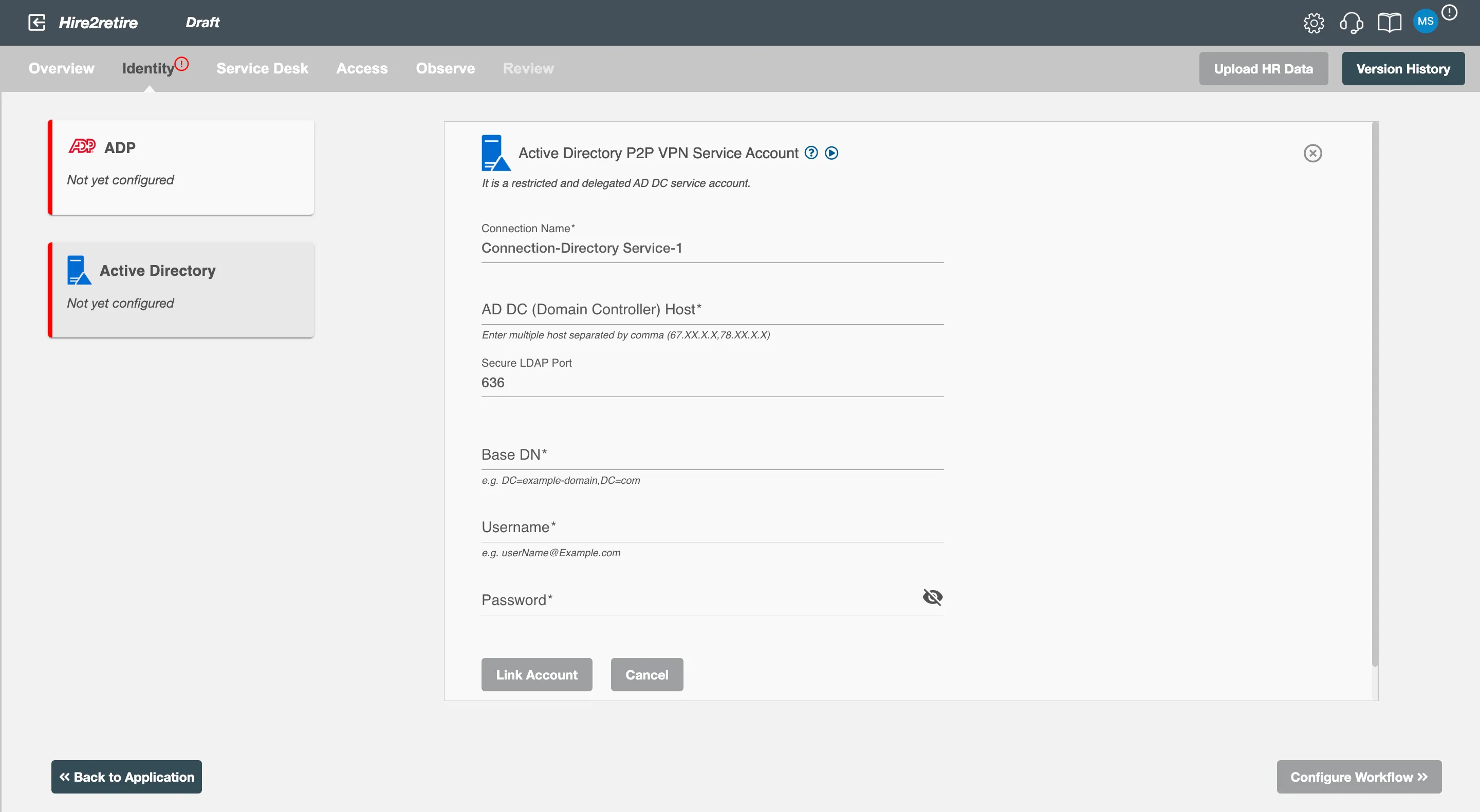

VPN P2P¶

Hire2Retire nécessite les informations suivantes pour créer une connexion à votre Active Directory.

- Nom de la connexion : nomenclature définie par l'utilisateur pour votre connexion. Par défaut, le nom de connexion est « Service d'annuaire de connexions », vous pouvez le modifier selon vos préférences.

- Hôte : le nom d'hôte est l'adresse IP de votre serveur Active Directory.

- Port : port TCP/IP sur lequel le serveur Active Directory écoute. Hire2Retire établira la connexion LDAP uniquement avec votre port SSL. (La valeur par défaut est 636)

- Base DN - Il s'agit d'une collection d'objets auxquels Hire2Retire aura accès au sein d'un réseau Active Directory. Un objet peut être un utilisateur unique, un groupe d'utilisateurs ou un composant matériel, tel qu'un ordinateur ou une imprimante. Chaque DN de base contient une base de données contenant des informations d'identité d'objet. Il doit être donné au format « DC=Example-Domain, DC=com »

- Nom d'utilisateur : nom d'utilisateur permettant d'accéder au serveur Active Directory. Assurez-vous qu'il appartient au groupe de sécurité « Domain Admin » et qu'il a délégué le contrôle aux unités organisationnelles (OU) cibles.

- Mot de passe : mot de passe permettant d'accéder au serveur Active Directory.

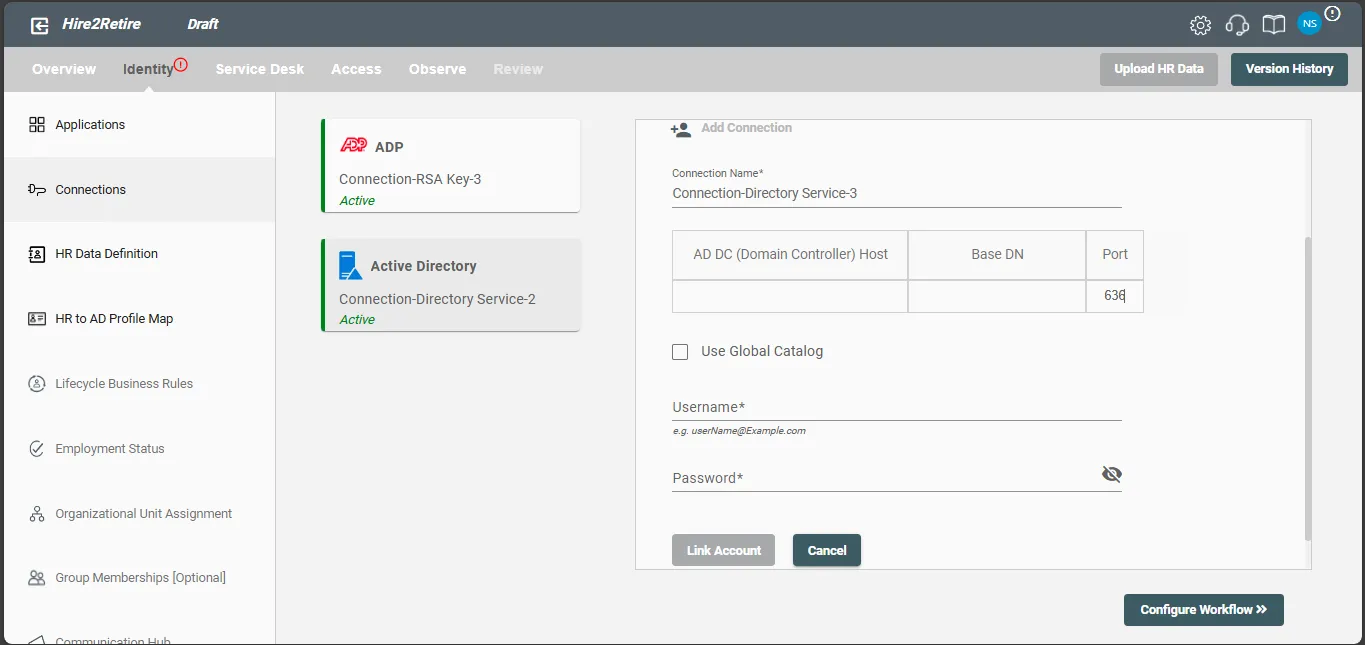

Si vous configurez une connexion avec une configuration de contrôleur multidomaine, vous pouvez fournir des valeurs d'hôte pour chaque contrôleur de domaine de votre AD ainsi que leur DN de base et leur port respectifs. Vous pouvez également fournir une liste d'adresses IP/hôte séparées par des virgules pour chaque contrôleur de domaine.

En cochant la case « Utiliser le catalogue global », vous pouvez activer le catalogue global (GC) pour votre connexion Active Directory, ce qui facilite les recherches efficaces d'informations sur les utilisateurs et les groupes dans plusieurs domaines.

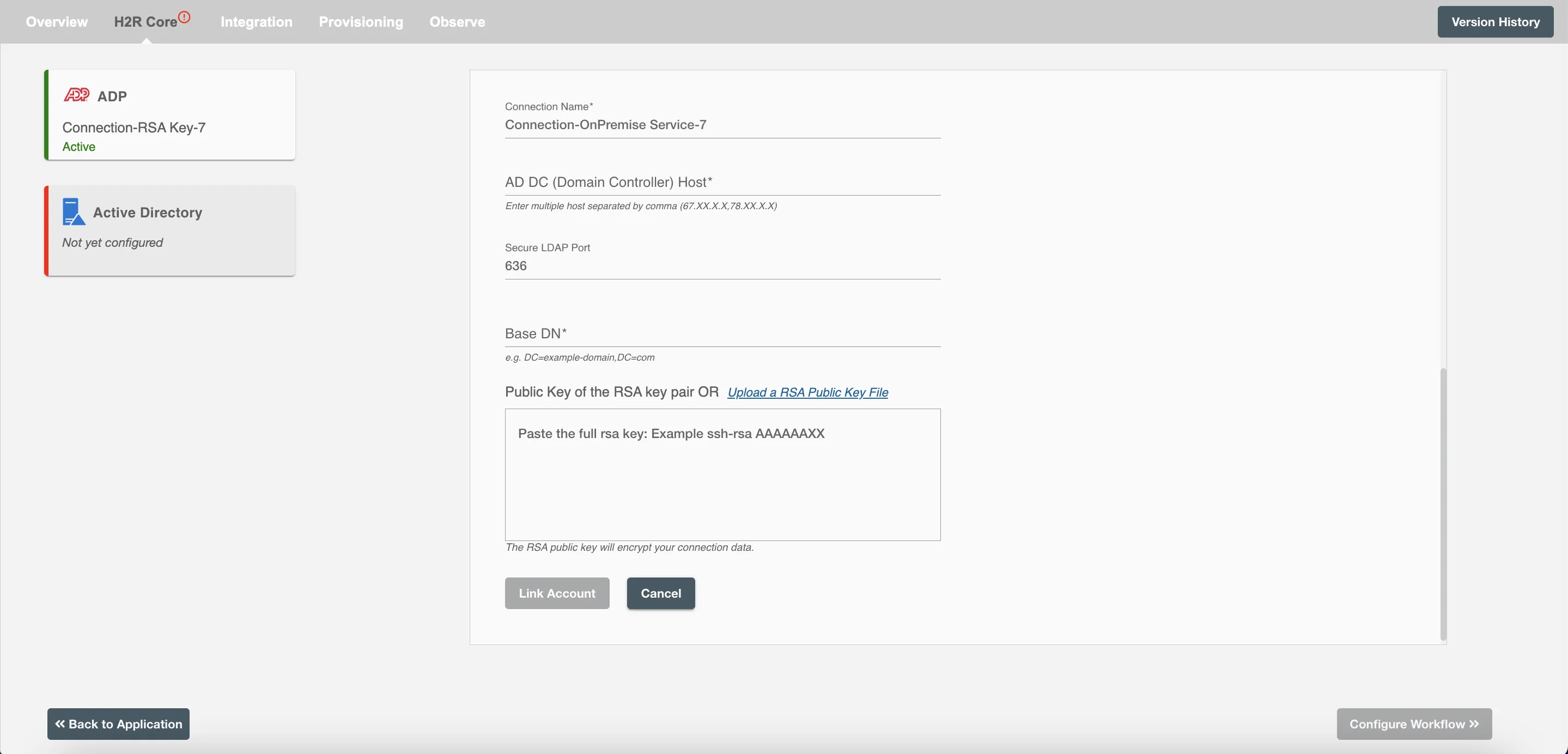

Agent Docker sur site¶

Votre application, votre base de données ou votre serveur d'identité peut être déployé dans votre centre de données sans accès public. Hire2Retire « On-Premise Docker Agent » fournit un moyen sécurisé d'accéder au serveur de gestion des identités situé derrière votre pare-feu sans qu'il soit nécessaire d'ouvrir des ports dans le pare-feu ou d'établir un tunnel VPN. L'agent Docker sur site peut être installé facilement derrière le pare-feu, après quoi il peut communiquer avec le flux de travail déployé.

Connexion au service Active Directory sur site¶

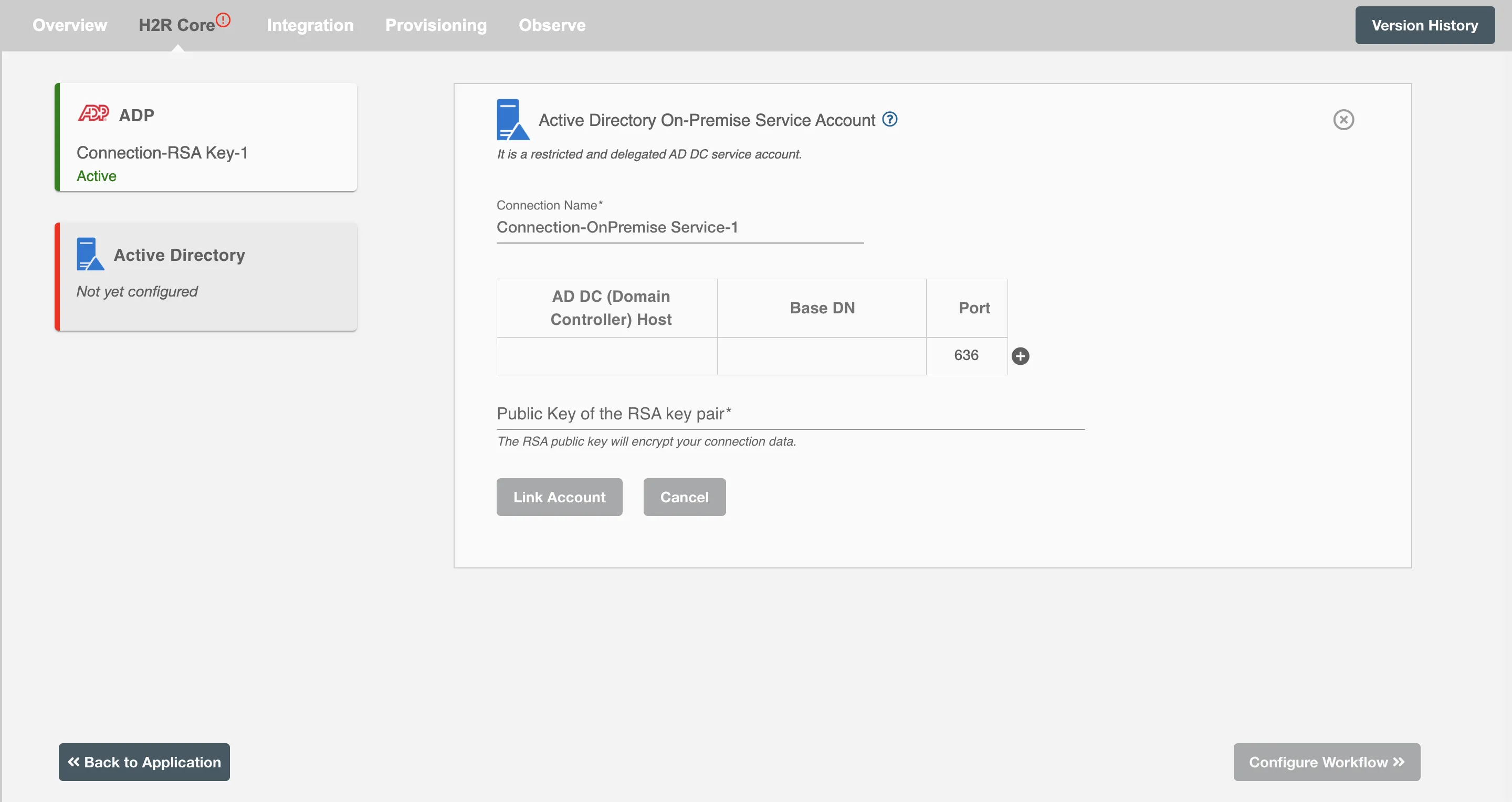

Hire2Retire nécessite les informations suivantes pour créer une connexion de service sur site

- Nom de la connexion : nomenclature définie par l'utilisateur pour votre connexion. Par défaut, le nom de la connexion est « Connection-OnPremise Service », vous pouvez le modifier selon vos préférences.

- Hôte : le nom d'hôte est l'adresse IP de votre serveur Active Directory.

- Port : port TCP/IP sur lequel le serveur Active Directory écoute. Hire2Retire établira la connexion LDAP uniquement avec le port SSL. (La valeur par défaut est 636)

- Base DN - Il s'agit d'une collection d'objets auxquels Hire2Retire aura accès au sein d'un réseau Active Directory. Un objet peut être un utilisateur unique, un groupe d'utilisateurs ou un composant matériel, tel qu'un ordinateur ou une imprimante. Chaque DN de base contient une base de données contenant des informations d'identité d'objet. Il doit être donné au format « DC=Example-Domain, DC=com »

- Clé publique d'une paire de clés RSA : clé publique RSA qui sera utilisée pour crypter le fichier de configuration. Pour connaître les étapes détaillées pour générer RSA key pair.

Si vous configurez une connexion avec une configuration de contrôleur multidomaine, vous pouvez fournir des valeurs d'hôte pour chaque contrôleur de domaine de votre AD ainsi que leur DN de base et leur port respectifs. Vous pouvez également fournir une liste d'adresses IP/hôte séparées par des virgules pour chaque contrôleur de domaine.

En cochant la case « Utiliser le catalogue global », vous pouvez activer le catalogue global (GC) pour votre connexion Active Directory, ce qui facilite les recherches efficaces d'informations sur les utilisateurs et les groupes dans plusieurs domaines.

Après avoir renseigné les informations d'identification, vous devez cliquer sur le bouton « lier le compte ». Une fois le compte lié avec succès, suivez les instructions ci-dessous pour configurer l'agent Active Directory On-Prem.

¶

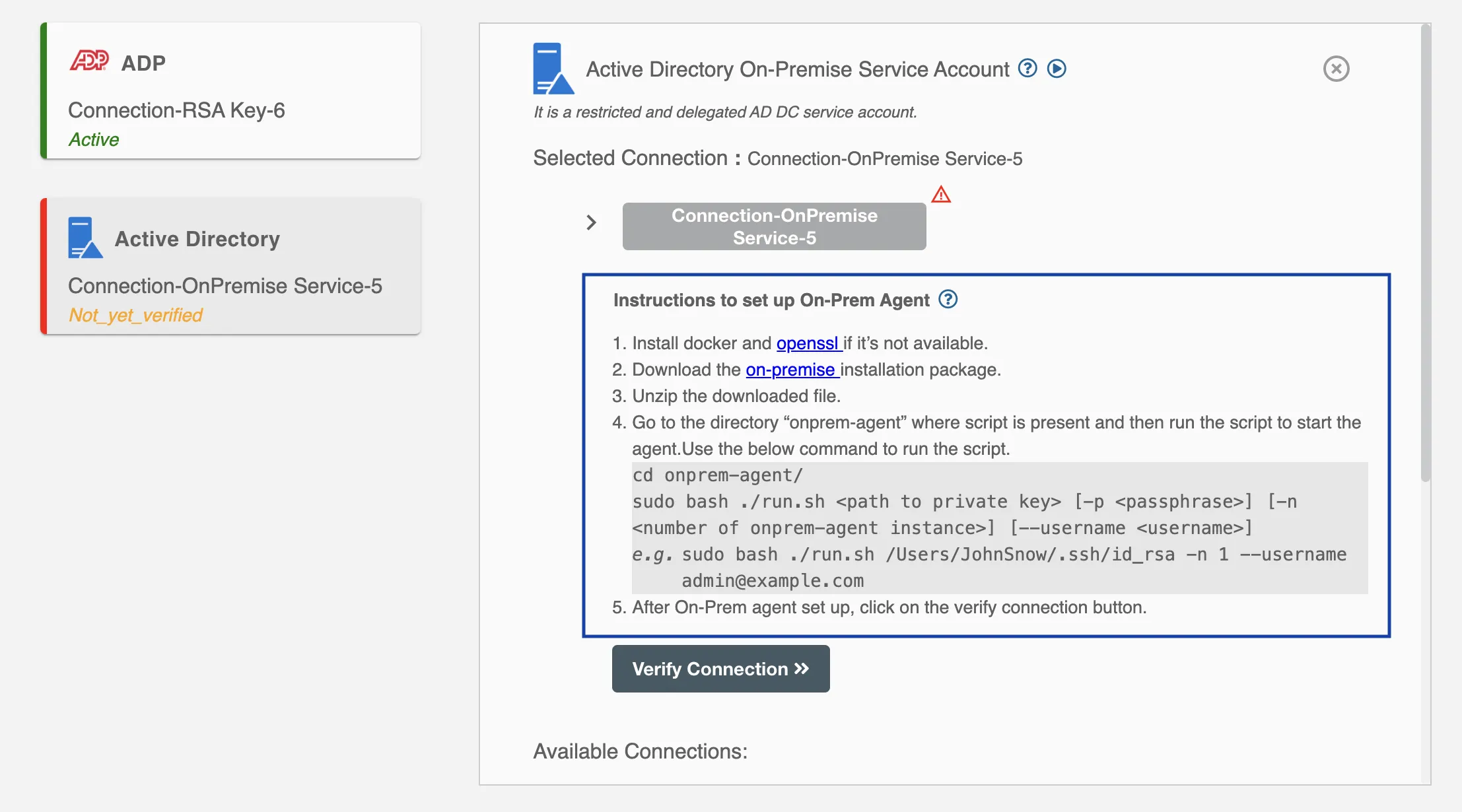

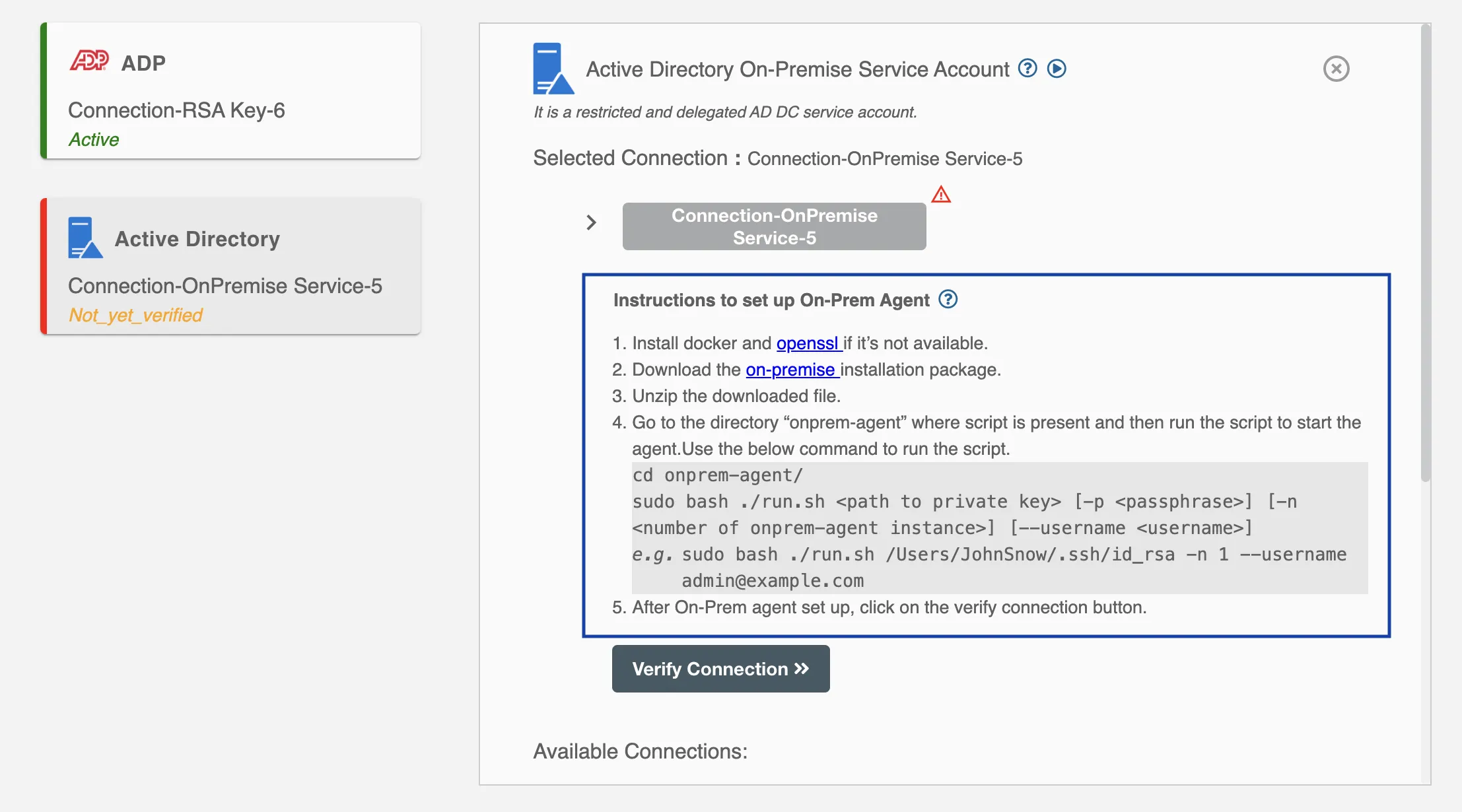

Instructions pour configurer On-Prem Agent

-

Avant de commencer à installer le logiciel, assurez-vous que Docker et OpenSSL sont installés sur votre serveur.

Essayez d'exécuter docker info sur l'interface de ligne de commande de votre serveur. Si docker est installé, vous devriez obtenir une réponse sans erreur.

Si Docker et OpenSSL ne sont pas installés, ne vous inquiétez pas ! Suivez ces guides Docker et OpenSSL pour les configurer avant de procéder à l'installation. Docker permet d'exécuter l'agent sur votre serveur dans un environnement isolé, afin d'éviter les conflits. OpenSSL garantit la sécurité de vos données en cryptant et en déchiffrant les fichiers, préservant ainsi la confidentialité de vos informations. -

Démarrez Docker sur votre serveur. Cela est nécessaire pour le processus d'installation.

-

Téléchargez le package d'installation sur site depuis la page de connexion, comme indiqué ci-dessous, qui contient les fichiers d'installation nécessaires à l'installation et à l'exécution de l'agent.

Figure 7. Instructions pour configurer l'agent On-Prem Docker

Figure 7. Instructions pour configurer l'agent On-Prem Docker -

Décompressez le package d'installation après l'avoir téléchargé. À l'intérieur, vous trouverez trois fichiers :

- config.enc

- run.sh

- secrets.enc

Avant d'exécuter une commande, assurez-vous de vous trouver dans le dossier dans lequel vous avez extrait les fichiers d'installation.

-

Ouvrez l'interface de ligne de commande avec des privilèges d'administrateur sur votre serveur. Pour le système d'exploitation Windows, il sera présent en tant qu'invite de commande et pour les systèmes d'exploitation macOS et Linux, il sera présent en tant que terminal.

-

Exécutez **sudo bash. /run.sh [chemin d'accès à la clé privée] [phrase secrète -p] [-n numéro de l'instance onprem-agent] [--username username] **

Assurez-vous de fournir toutes les options à la commande dans l'ordre dans lequel elles sont mentionnées.- **sudo bash. /run.sh ** : démarre un nouveau shell bash pour l'utilisateur actuel avec le privilège de sécurité de l'utilisateur root.

- chemin vers la clé privée (OBLIGATOIRE) -- Chemin vers la clé privée de l'utilisateur. Il doit toujours être fourni en première position.

- -p (FACULTATIF) : La phrase de passe fournit un niveau de sécurité supplémentaire en chiffrant votre clé privée RSA.

- -n (FACULTATIF) : nombre de répliques d'agents sur site requises. S'il n'est pas indiqué, le nombre de répliques par défaut est 1.

Si vous relancez le script (run.sh), toutes les instances onprem-agent en cours d'exécution seront arrêtées et supprimées et le script démarrera avec le nouveau nombre d'instances fourni. - --username (OBLIGATOIRE) : nom d'utilisateur administrateur pour accéder au serveur Active Directory.

-

-h ou --help : lorsqu'il est fourni, le texte d'aide du script s'affiche.

Exemple :

-

sudo bash ./run.sh /Users/JohnSnow/.ssh/id_rsa --username admin@example.com -

Avec mot de passe :

sudo bash ./run.sh /Users/JohnSnow/.ssh/id_rsa secret@16548 --username admin@example.com -

Avec nombre de conteneurs Docker :

sudo bash ./run.sh /Users/JohnSnow/.ssh/id_rsa -n 1 --username admin@example.com -

Avec toutes les options :

sudo bash ./run.sh /Users/JohnSnow/.ssh/id_rsa secret@16548 -n 2 --username admin@example.com

-

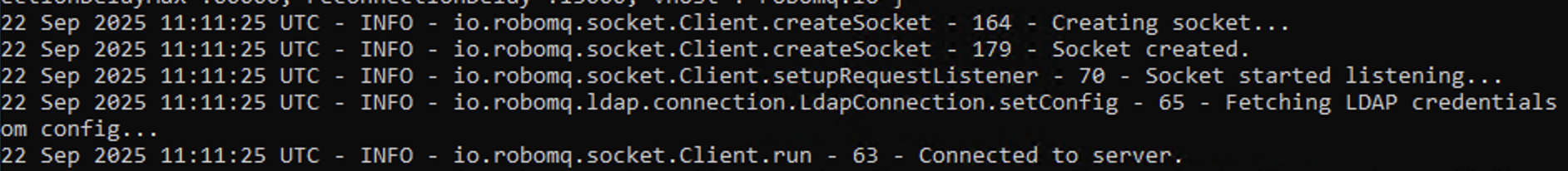

Exécutez docker ps sur votre serveur pour vérifier si l'agent est opérationnel.

Quelques commandes Docker utiles :Commande Utilisation docker ps liste tous les conteneurs en cours d'exécution docker ps --all liste tous les conteneurs, y compris les conteneurs arrêtés docker logs [nom du conteneur] Il récupérera les journaux depuis un conteneur spécifié docker rm [nom du conteneur] supprimer un conteneur -

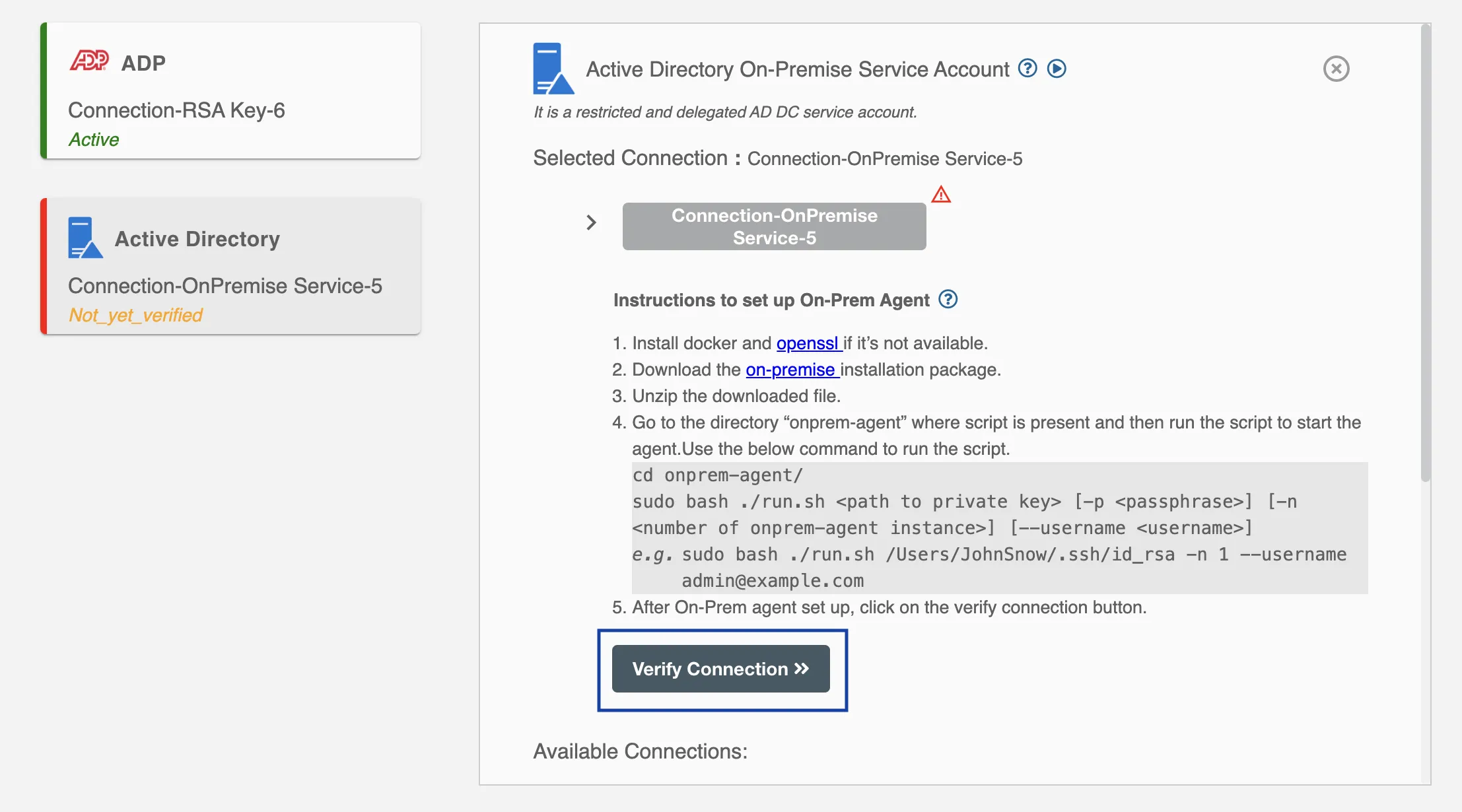

Après avoir configuré le package installé, cliquez sur le bouton « Vérifier la connexion ».

Figure 8. Bouton Vérifier la connexion

Figure 8. Bouton Vérifier la connexion

Une fois que l'agent Docker sur site est opérationnel avec vérification de connexion, l'utilisateur peut continuer à configurer le flux de travail en cliquant sur le bouton « Configurer le flux de travail ».

¶

Instructions pour configurer le service exécutable Windows sur site

-

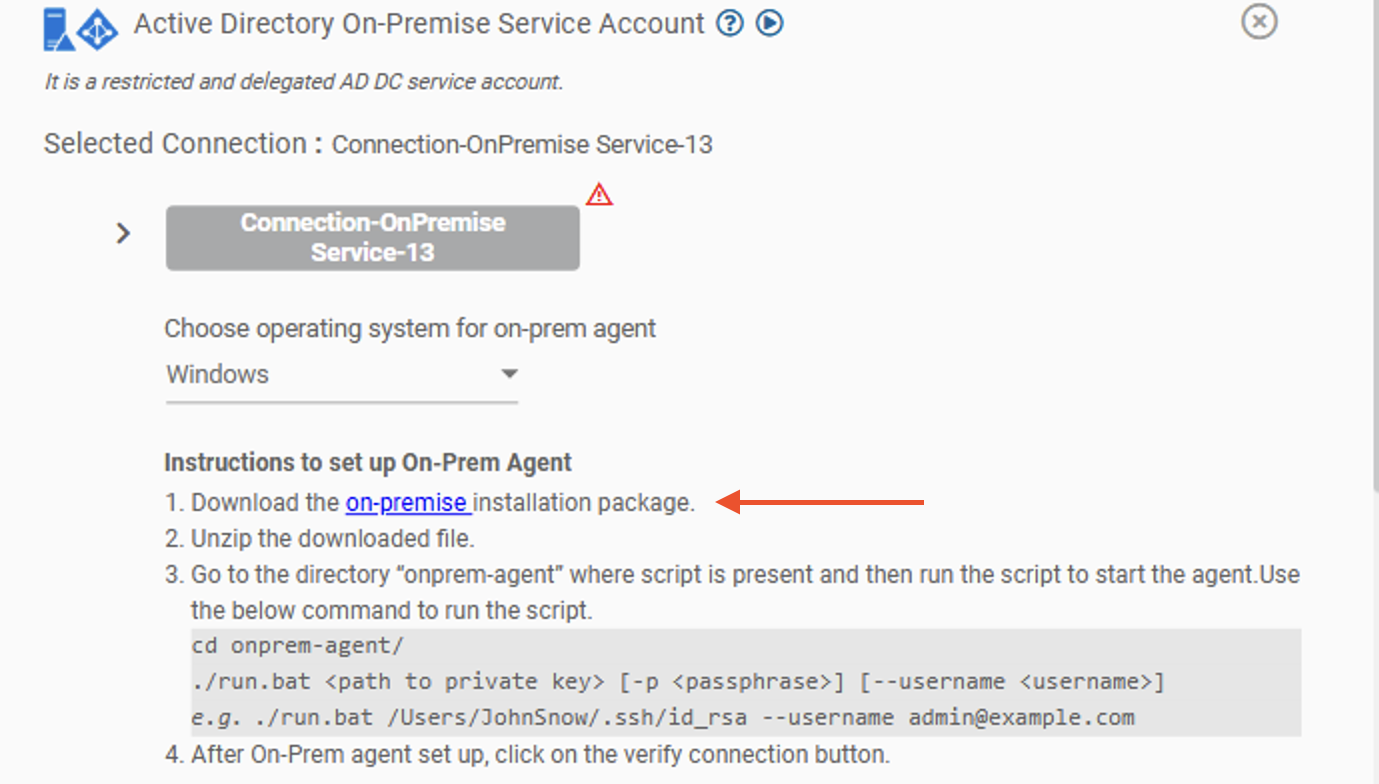

Téléchargez le package d'installation sur site depuis la page de connexion, comme indiqué ci-dessous, qui contient les fichiers d'installation nécessaires à l'installation et à l'exécution de l'agent.

Figure 10. Instructions pour configurer le service exécutable sur site

Figure 10. Instructions pour configurer le service exécutable sur site -

Décompressez le package d'installation après l'avoir téléchargé. À l'intérieur, vous trouverez cinq fichiers :

- config.enc

- run.bat

- secrets.enc

- decrypt.bat

- stop.bat

Avant d'exécuter une commande, assurez-vous de vous trouver dans le dossier dans lequel vous avez extrait les fichiers d'installation.

-

Ouvrez le terminal PowerShell avec des privilèges d'administrateur sur votre serveur Windows.

-

Exécutez **. /run.bat [chemin d'accès à la clé privée] [-p passphrase] [--username username] **

Assurez-vous de fournir toutes les options à la commande dans l'ordre dans lequel elles sont mentionnées.- chemin vers la clé privée (OBLIGATOIRE) -- Chemin vers la clé privée de l'utilisateur. Il doit toujours être fourni en première position.

- -p (FACULTATIF) : La phrase de passe fournit un niveau de sécurité supplémentaire en chiffrant votre RSA

- --username (OBLIGATOIRE) : nom d'utilisateur administrateur pour accéder au serveur Active Directory.

-

-h ou --help : lorsqu'il est fourni, il affiche le texte d'aide du script.

Exemple :

-

./run.bat \Users\JohnSnow\.ssh\id_rsa --username admin@example.com -

Avec mot de passe :

./run.bat \Users\JohnSnow\.ssh\id_rsa -p secret@16548 --username admin@example.com

-

Exécutez 'Get-Service -Name « onprem*"' sur votre serveur pour vérifier si l'agent est opérationnel. -

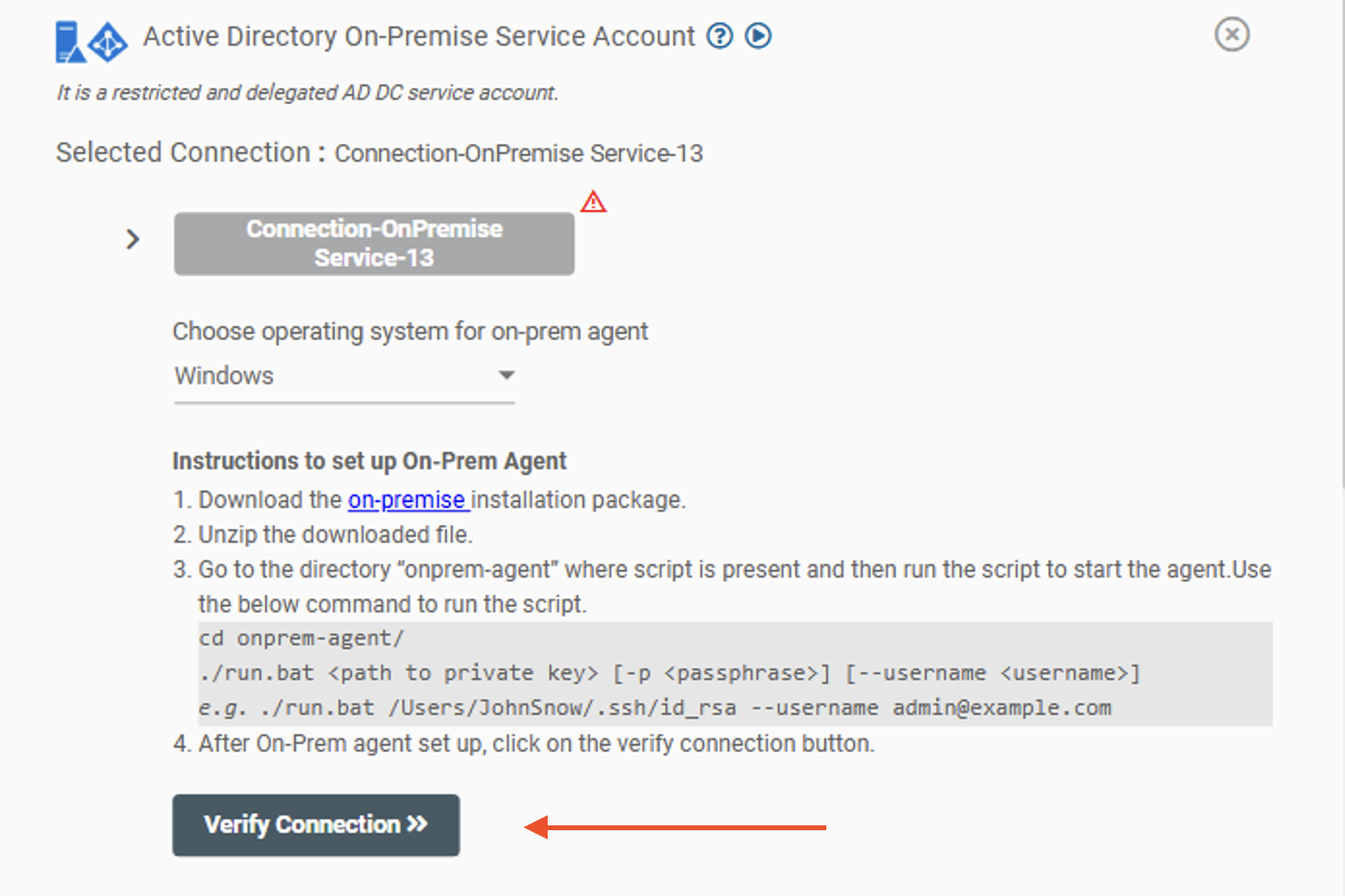

Après avoir configuré le package installé, cliquez sur le bouton « Vérifier la connexion ».

Figure 11. Bouton Vérifier la connexion

Figure 11. Bouton Vérifier la connexion

Une fois que l'agent sur site est opérationnel avec vérification de connexion, l'utilisateur peut continuer à configurer le flux de travail en cliquant sur le bouton « Configurer le flux de travail ».

Comment arrêter l'exécution de l'agent On-Premise¶

Lorsque le flux est suspendu ou supprimé, l'utilisateur peut arrêter l'agent en exécutant le script stop.bat présent dans le même package. Exécutez la commande ci-dessous dans le terminal PowerShell ouvert dans le répertoire du package sur site téléchargé.

./stop.bat

Résolution des problèmes liés à l'agent sur site¶

Cette section décrit les étapes à suivre pour résoudre les problèmes courants qui peuvent survenir lors de l'exécution de l'agent sur site.

¶

Résolution des problèmes sous Windows

Pour consulter les journaux du service On-Premise Agent en cours d'exécution, procédez comme suit :

Configuration basée sur Windows Exe

- Ouvrez un terminal PowerShell avec accès administrateur.

- Exécutez la commande suivante pour afficher les journaux :

Get-Content C:\config\<connectionName>error.log -wait

Remplacez le <connectionName>avec le nom de votre connexion depuis la page de connexion.

-

Vous devriez maintenant voir les journaux du service en cours d'exécution.

Figure 13. journaux de l'agent On-Premise en cours d'exécution

Figure 13. journaux de l'agent On-Premise en cours d'exécution

**Windows basé sur TERM_11 (ancienne configuration) **

- Ouvrez un terminal Powershell.

- Exécutez la commande suivante pour afficher les journaux d'un conteneur spécifique :

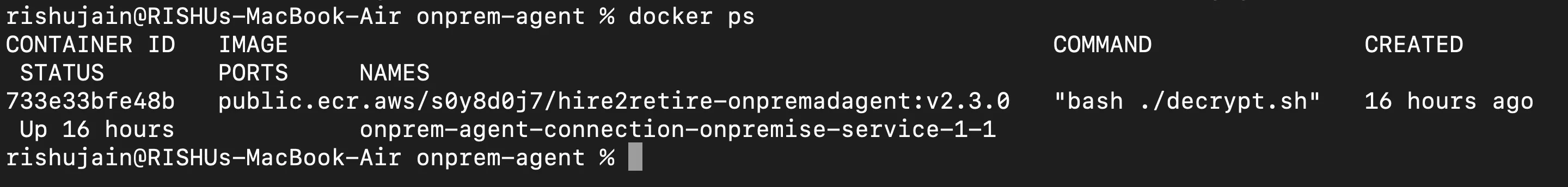

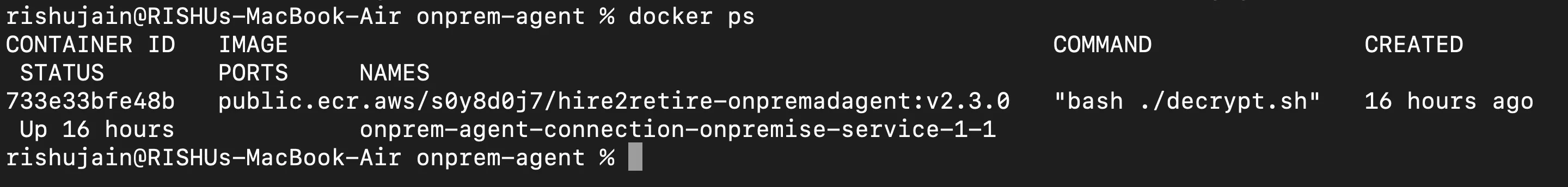

docker ps

docker logs -f <container_id_or_name>

Exemple : docker logs -f 733e33bfe48b

¶

Résolution des problèmes sous Linux Pour consulter les journaux du service On-Premise Agent en cours d'exécution, procédez comme suit :

- Ouvrez un terminal.

- Exécutez la commande ci-dessous pour afficher les journaux.

docker ps

docker logs -f <container_id_or_name>

Exemple : docker logs -f 733e33bfe48b

¶

Erreurs courantes pouvant survenir

-

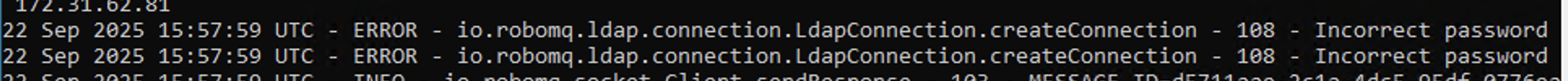

Mot de passe saisi incorrect

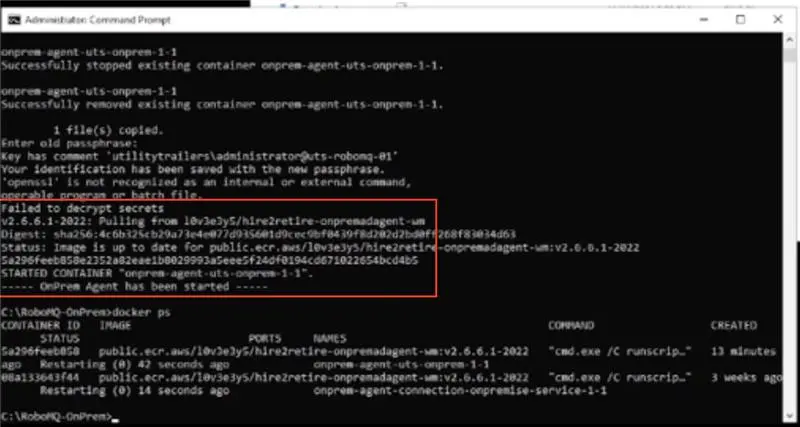

- Si le mot de passe ou la phrase secrète fourni est incorrect, les journaux afficheront un échec d'authentification similaire à l'exemple ci-dessous :

Figure 16. Mot de passe saisi incorrect

Figure 16. Mot de passe saisi incorrectCause possible :

- La phrase secrète du compte de service AD ou de la clé privée RSA saisie est incorrecte.

Résolution :

- Vérifiez que les informations d'identification saisies lors de l'installation sont correctes.

- Exécutez de nouveau la commande d'installation avec le mot de passe/phrase secrète correct.

-

Phrase secrète incorrecte ou manquante pour la clé privée

- Si la clé privée RSA utilisée lors de l'installation est chiffrée à l'aide d'une phrase secrète et qu'elle n'est pas fournie, ou si la phrase secrète saisie est incorrecte, le processus de configuration échouera et les journaux indiqueront des erreurs de déchiffrement.

Graphique 17. Journaux affichant une erreur de phrase de passe incorrecte ou manquanteCause possible :

- L'indicateur

-pn'a pas été inclus lors de l'exécution de la commande de configuration. - La phrase secrète saisie pour la clé privée RSA est incorrecte.

- Le fichier de clé privée référencé ne correspond pas à la clé publique chargée sur Hire2Retire.

Résolution :

- Si une phrase secrète a été configurée lors de la génération de la paire de clés RSA, incluez-la lors de la configuration à l'aide de l'indicateur

-p.

Exemple :

sudo bash ./run.sh /Users/JohnSnow/.ssh/id_rsa -p mypassphrase --username admin@example.com -

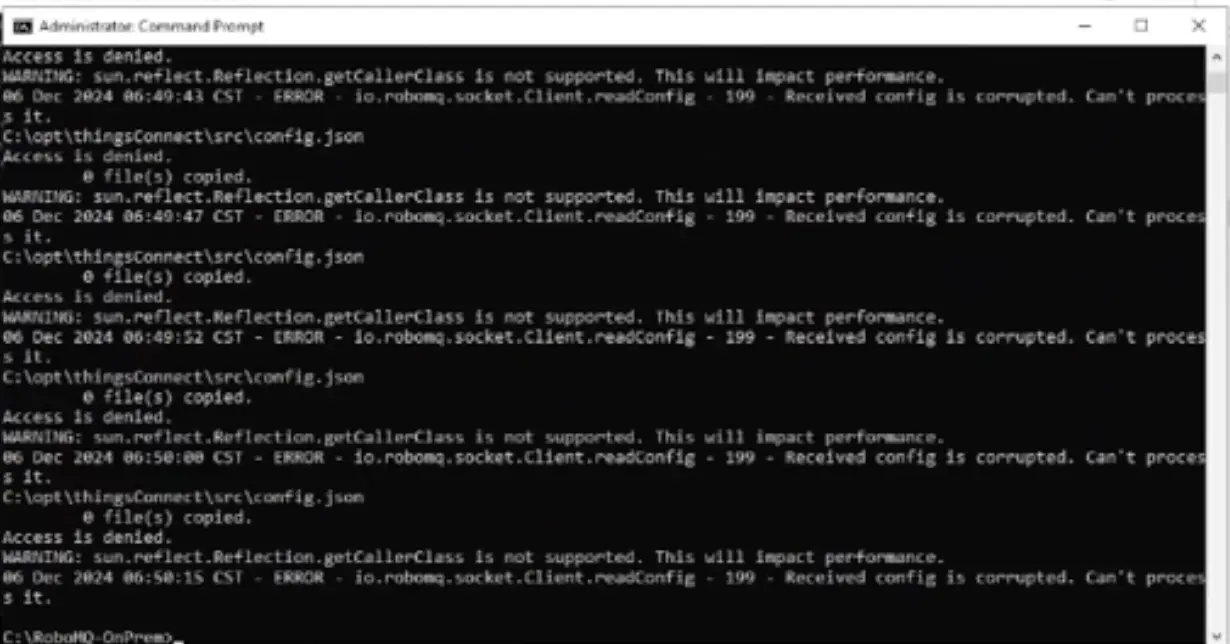

Erreur d'accès refusé (Windows).

- Si vous rencontrez une erreur Accès refusé lors de l'installation ou de l'exécution de l'agent, cela indique généralement que le service ou la commande n'est pas autorisé à accéder aux fichiers ou répertoires requis.

Figure 18. Journaux indiquant un problème d'autorisation de répertoireCause possible :

- Les fichiers d'installation ont été extraits dans un répertoire protégé (par exemple,

C:\Program Files,C:\Windowsou un autre chemin restreint). - Les clés privées SSH ont été créées ou stockées dans un endroit inaccessible à l'utilisateur actuel.

- La commande a été exécutée à partir d'un répertoire nécessitant des privilèges élevés.

Résolution :

- Créez des clés SSH dans le dossier utilisateur par défaut

- Extrayez le fichier ZIP téléchargé dans le dossier par défaut de l'utilisateur

- Exécutez PowerShell ou Command Prompt en tant qu'administrateur avant d'exécuter la commande de configuration.

- Assurez-vous que l'utilisateur ou le compte de service actuel dispose des autorisations Lire et Exécuter sur tous les fichiers du répertoire extrait.

💡 Conseil : Évitez d'exécuter l'installation à partir de

Downloads,Desktopou de dossiers partagés, car les autorisations peuvent varier en fonction de la politique de l'organisation. -

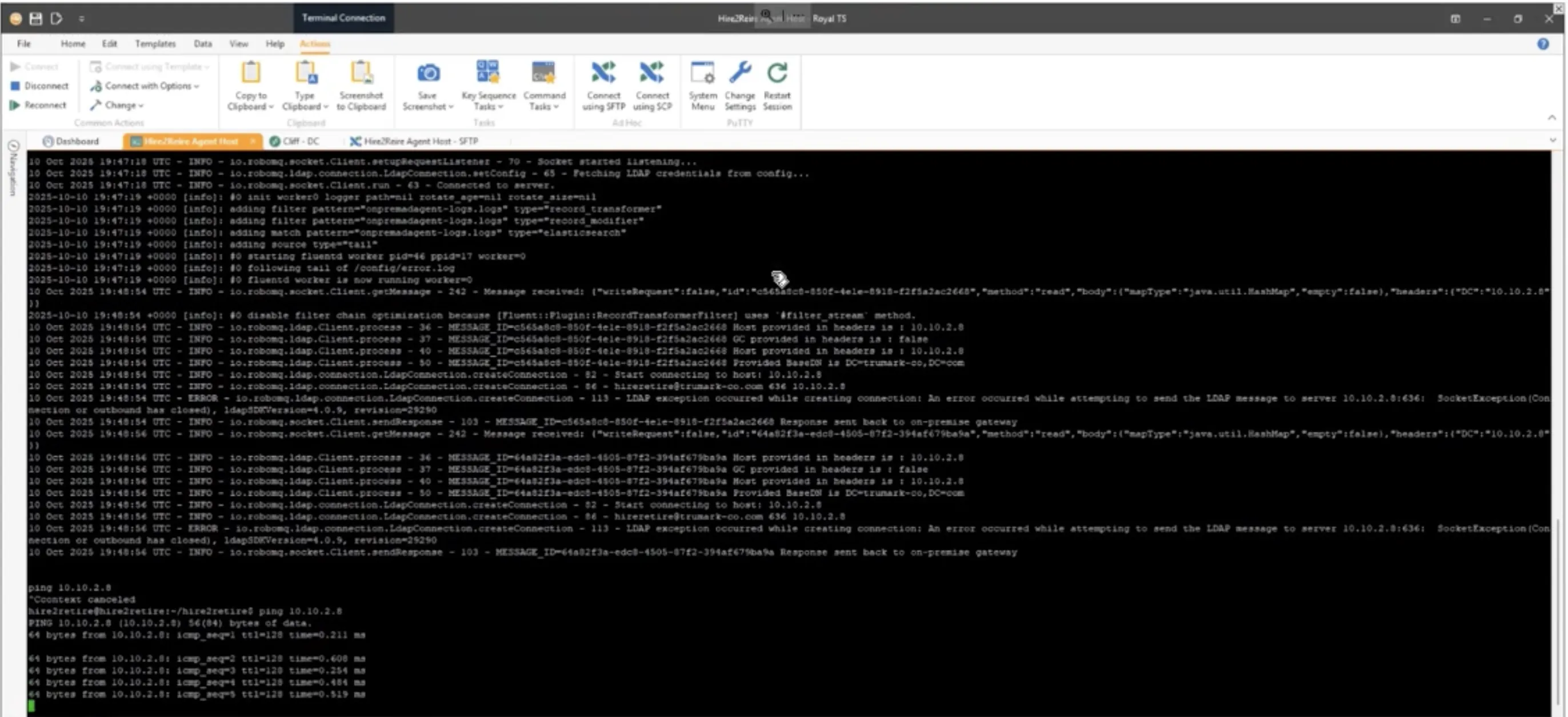

Certificat SSL manquant ou non valide

- Si le certificat SSL utilisé pour les communications sécurisées est manquant, expiré ou non valide, l'agent ne parviendra pas à se connecter de manière sécurisée via LDAPS.

Graphique 19. Journaux indiquant un problème d'autorisation de répertoireCause possible :

Graphique 19. Journaux indiquant un problème d'autorisation de répertoireCause possible :- Le certificat

.pemn'a pas été installé. - Le certificat a expiré.

Résolution :

- Vérifiez que le certificat approprié est installé sur le serveur.

- Assurez-vous que la période de validité du certificat n'est pas expirée.

- Suivez this guide pour en créer un et en installer un.

-

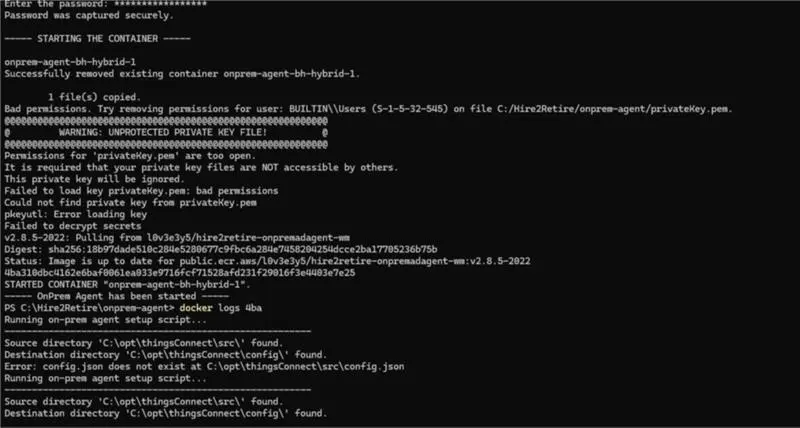

Les autorisations sont trop étendues ou ouvrent une erreur

Lorsque le package d'agent On-Prem Docker est copié vers un autre emplacement et que la commande

run.batest exécutée, vous pouvez rencontrer une erreur indiquant que les autorisations sont trop étendues ou ouvertes**.Cela se produit lorsque le dossier de l'agent sur prem ou ses fichiers ont des autorisations de contrôle d'accès incorrectes, ce qui empêche l'agent de fonctionner en toute sécurité.

Figure 20. Journaux affichant l'erreur « Les autorisations sont trop étendues ou trop ouvertes »Cause possible :

- Le dossier On-Prem Agent ou ses sous-fichiers ne disposent pas des autorisations appropriées au niveau utilisateur.

- L'utilisateur actuel qui exécute le script ne possède pas de droits de propriété ni de droits d'accès hérités sur le dossier.

- Le dossier a été copié depuis un autre système ou lecteur sur lequel les autorisations n'étaient pas correctement conservées.

Résolution :

- Naviguez jusqu'au dossier dans lequel le package On-Prem Agent a été extrait.

Exemple : - Cliquez avec le bouton droit sur le dossier → Propriétés → Sécurité → Avancé.

- Assurez-vous que l'utilisateur Windows actuel (ou le compte de service qui exécute l'agent) dispose des autorisations Lire et Écrire** sur le dossier et tous les fichiers qu'il contient.

- Activez l'héritage pour que ces autorisations se propagent à tous les sous-dossiers et fichiers.

- Appliquez les modifications et relancez la commande de configuration :

.\run.bat <path_to_private_key> --username <service_account>

💡 Conseil : extrayez toujours le package On-Prem Agent dans le répertoire de votre utilisateur (par exemple, C:\Users\username ) pour garantir un héritage correct des autorisations et éviter les erreurs liées à l'accès.