Connection

Snowflake dans Hire2Retire utilise Bearer Token.

Un Bearer Token est souvent utilisé pour authentifier les applications ou les utilisateurs accédant aux ressources de Snowflake via son REST API. Le jeton est généralement généré par le système de gestion des identités et des accès (IAM) de Snowflake et autorise son titulaire à effectuer des actions spécifiques dans l'environnement Snowflake.

Veuillez vous référer au document Jeton porteur pour le repos __Term_3__S pour en savoir plus sur Bearer Token in Snowflake.

Chez RoboMQ, nous accordons la plus grande attention à la sécurité de votre compte. Consultez notre Sécurité et Confidentialité Politiques pour en savoir plus sur la manière dont RoboMQ gère l'accès à votre compte.

| Objet | Autorisation |

|---|---|

| Utilisateur | Peut approvisionner et désactiver des utilisateurs |

Générez un jeton d'accès SCIM dans Snowflake¶

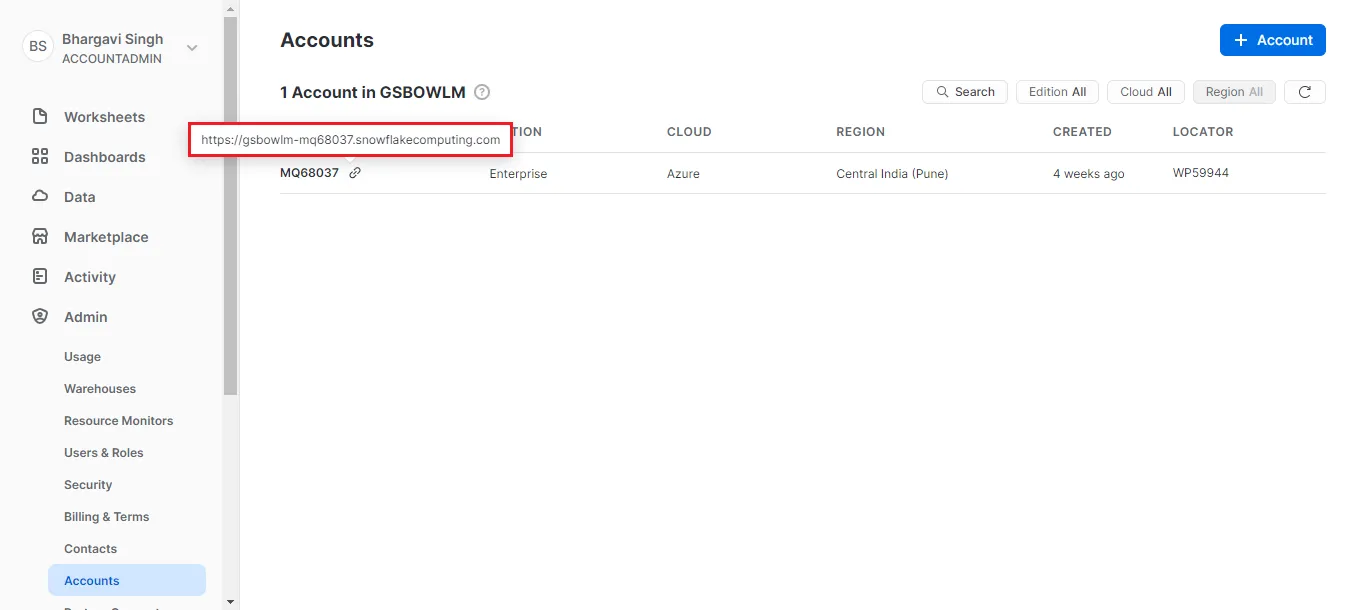

Visitez le site Web de Snowflake, cliquez sur Admin, puis sur Comptes et copiez le Instance URL.

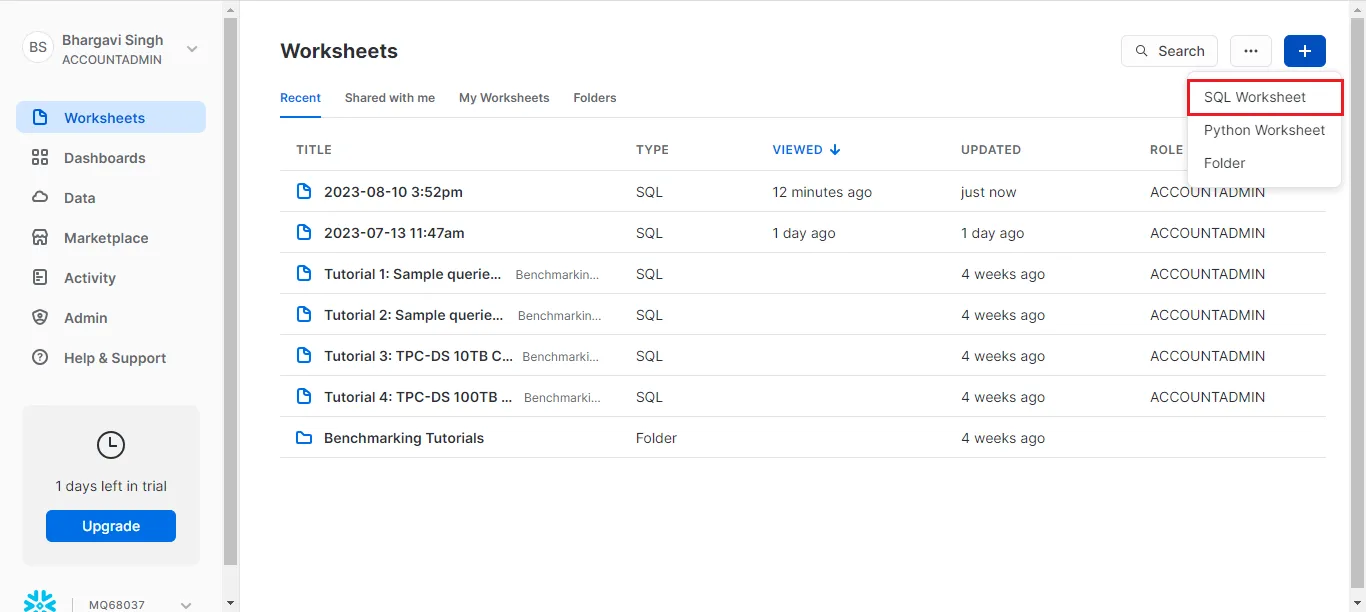

Cliquez sur Feuilles de travail, ouvrez une feuille de calcul SQL.

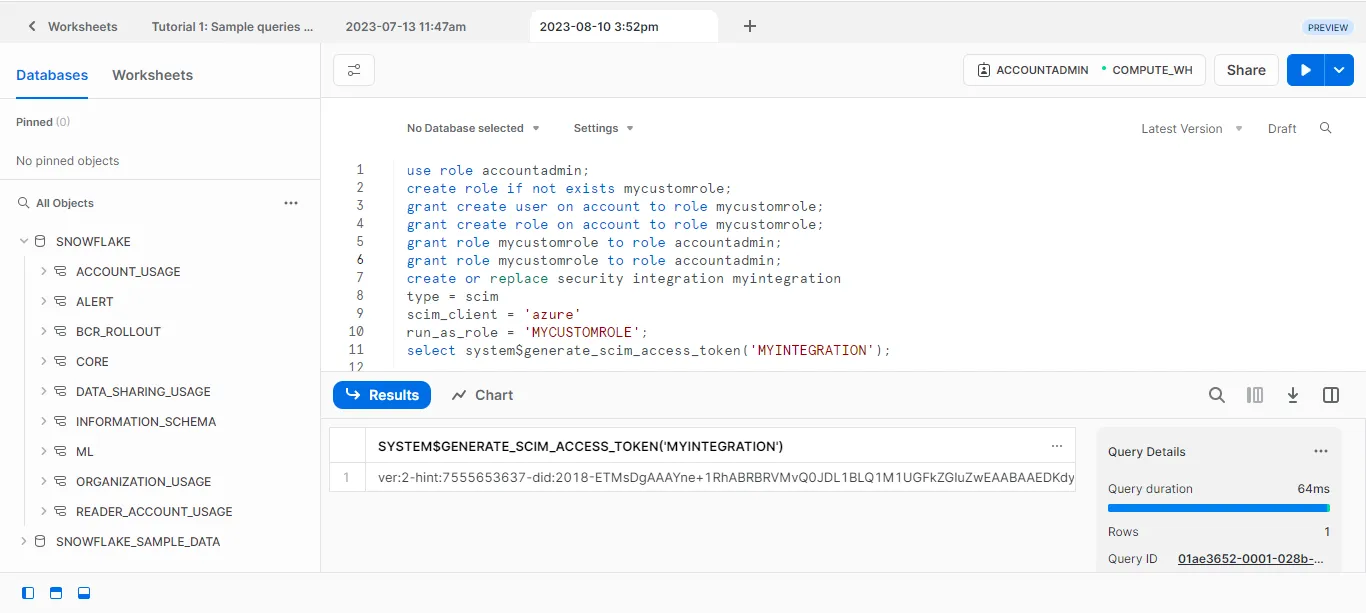

Exécutez les requêtes SQL suivantes pour générer SCIM Access Token.

| Action | Requête |

|---|---|

| Utiliser le rôle ACCOUNTADMIN | utiliser le rôle accountadmin ; |

| Créer un rôle personnalisé MYCUSTOMROLE | créer un rôle s'il n'existe pas mycustomrole ; autorisez la création d'un utilisateur sur le compte à attribuer le rôle mycustomrole ; accordez la création d'un rôle sur le compte au rôle mycustomrole ; |

| Créer une intégration de sécurité | attribuer le rôle mycustomrole au rôle accountadmin ; créer ou remplacer l'intégration de sécurité myintegration type = scim scim_client = « azur » run_as_role = « MON RÔLE PERSONNALISÉ » ; |

| Créer un jeton d'accès SCIM | sélectionnez system$generate_scim_access_token ('MYINTEGRATION') ; |

Apprenez comment générer un jeton au porteur sur Snowflake.

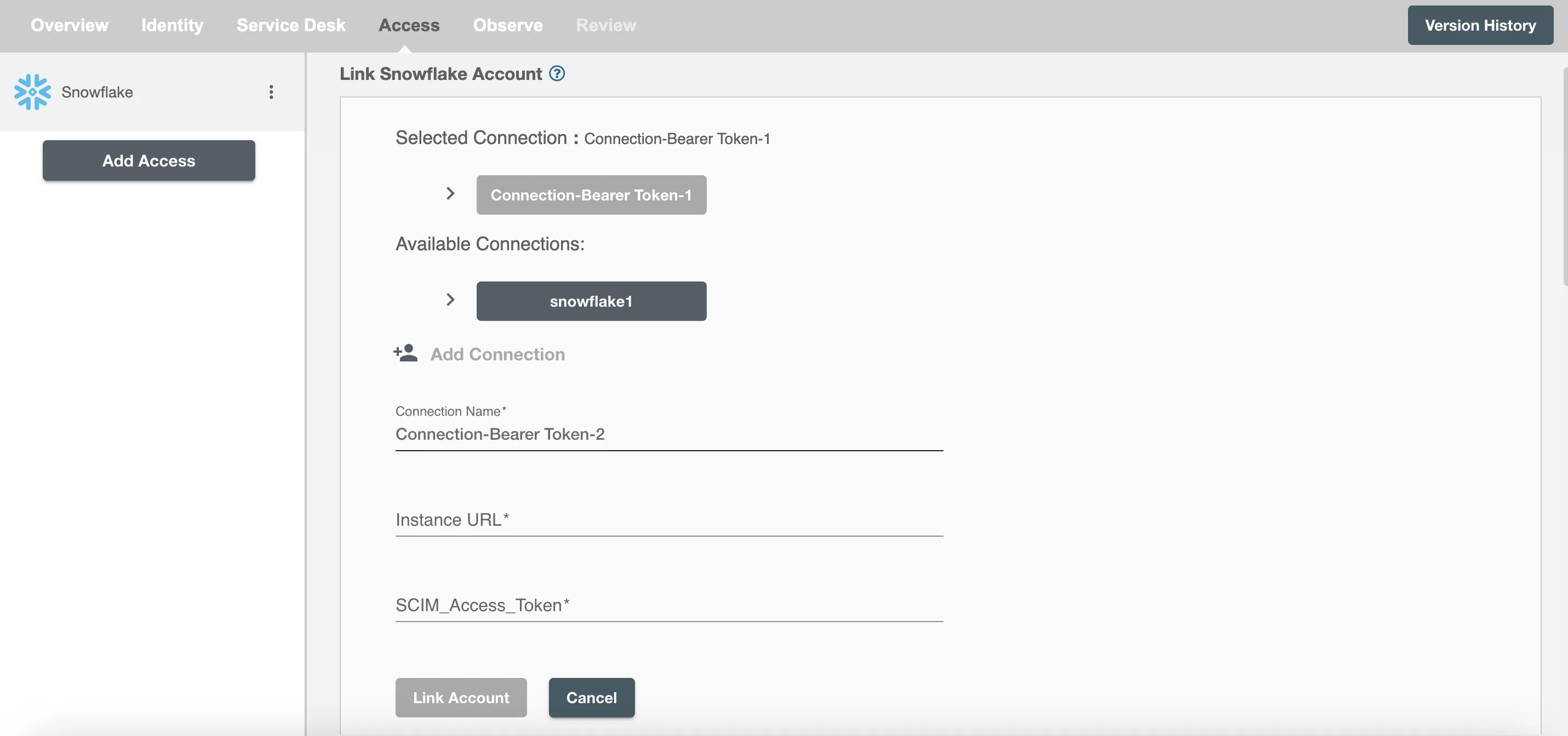

Associer le compte Snowflake à Hire2Retire¶

Pour associer votre compte Snowflake à l'aide de Bearer Token, vous devez spécifier vos Instance URL et SCIM Access Token.